أخبار تقنية

-

يستهدف المتسللون من كوريا الشمالية مستخدمي العملات المشفرة على LinkedIn باستخدام برنامج RustDoor الضار

يواصل باحثو الأمن السيبراني التحذير من محاولات الجهات الفاعلة في مجال التهديد في كوريا الشمالية لاستهداف الضحايا المحتملين على LinkedIn لتقديم برامج ضارة تسمى RustDoor. أحدث الاستشارات تأتي من Jamf Threat Labs، والتي قال لقد رصدت محاولة هجوم…

-

فخ “العالم بلا كلمات مرور”: لماذا لا يزال التحول الكامل حلماً بعيد المنال؟

تخيل عالماً لا تضطر فيه أبداً إلى تذكر سلسلة معقدة من الرموز أو إعادة تعيين كلمة مرور منسية؛ يبدو هذا السيناريو بمثابة “المدينة الفاضلة” الرقمية للمستخدمين وفرق تكنولوجيا المعلومات على حد سواء. ومع ذلك، يثبت الواقع التقني أن القاعدة الذهبية…

-

وزارة الخزانة الأمريكية تفرض عقوبات على مسؤولين تنفيذيين مرتبطين ببرنامج التجسس «Predator»

فرضت وزارة الخزانة الأمريكية عقوبات جديدة على خمسة مديرين تنفيذيين وكيان واحد مرتبطين باتحاد Intellexa، وذلك على خلفية دورهم في تطوير وتشغيل وتوزيع برنامج التجسس التجاري المعروف باسم Predator. وقال القائم بأعمال وكيل وزارة الخزانة لشؤون الإرهاب والاستخبارات المالية، برادلي…

-

أبل تتقدم بطلب الفصل الطوعي في قضيتها ضد “إن إس أو”… واعتبارات أمنية وراء القرار

قدمت شركة أبل طلبا للفصل الطوعي في الدعوى القضائية التي رفعتها سابقا ضد شركة NSO Group الإسرائيلية المتخصصة في تطوير برمجيات التجسس، مشيرة إلى أنّ المشهد المتغير لمخاطر الأمن السيبراني قد يفرض كشف معلومات “استخباراتية حساسة” تتعلق بقدراتها في…

-

هجمات إلكترونية جديدة من «عصابة غزة» تستهدف مؤسسات السلطة

ويعتقد الباحثون أن هذه الهجمات يمكن أن تكون مرتبطة بمجموعة "Gaza Cybergang APT"، وهي مجموعة إجرامية إلكترونية ناطقة باللغة العربية وذات دوافع سياسية، تعمل منذ عام 2012 وتستهدف منظمة النفط والغاز في منطقة الشرق الأوسط وشمال إفريقيا.

-

مايكروسوفت تطلق تحديثًا أمنيًا يسد 53 ثغرة

الوقت لإعداد أنظمتك وبرامجك للحصول على آخر تحديثات تصحيح الأمان لشهر يوليو 2018 من Microsoft. مايكروسوفت اليوم مطلق سراحه تحديثات تصحيح الأمان لـ 53 نقطة ضعف، مما يؤثر على Windows وInternet Explorer (IE) وEdge وChakraCore و.NET Framework وASP.NET وPowerShell وVisual…

-

“أدوبي تُصلح 112 ثغرة أمنية بتحديث جديد”

تحديثات أمنية يشمل تصحيحات لاثنين من نقاط الضعف في Adobe Flash Player لمختلف المنصات والتطبيقات، كما هو موضح أدناه. تم تصنيف أحدهما بأنه حرج (CVE-2018-5007)، وقد يسمح الاستغلال الناجح لثغرة "ارتباك النوع" للمهاجم بتنفيذ تعليمات برمجية عشوائية على النظام المستهدف…

-

الولايات المتحدة تتهم جوليان أسانج مؤسس ويكيليكس بانتهاك قانون التجسس

كشفت وزارة العدل بالولايات المتحدة عن تهم ضد مؤسس ويكيليكس جوليان أسانج مع 17 تهمًا جديدًا حول الانتهاك المزعوم لقانون التجسس من خلال نشر معلومات سرية من خلال موقع WikiLeaks. إذا أدين بجميع التهم ، فقد يواجه Assange عقوبة…

-

Cynet تقدم عرضًا مجانيًا لمزودي خدمات الاستجابة للحوادث

أكثر ، تأخذ المنظمات طريق الاستعانة بمصادر خارجية للاستجابة للحوادث لمقدمي خدمات الأمن المدارة. هذا الاتجاه متميز بغض النظر عن مستوى النضج السيبراني للمنظمة ويمكن العثور عليه عبر مجموعة واسعة من النضج السيبراني ، من الشركات الصغيرة التي لا يوجد…

-

تحذير: ثغرات RCE حرجة تهدد جميع إصدارات ويندوز

وفق Microsoft، يتم استخدام كلا من العيوب غير المذهلة في الهجمات المحدودة والمستهدفة وتؤثر على جميع الإصدارات المدعومة من نظام تشغيل Windows - بما في ذلك Windows 10 و 8.1 و Server 2008 و 2012 و 2019 ، وكذلك Windows…

-

تقرير 2020: اعتماد Apache Pulsar يشهد نمواً متسارعاً

في تقرير مسح مستخدمي Apache Pulsar لعام 2020 ، نسمع من 165 مستخدمًا ونتعلم كيف تستفيد شركاتهم من بولدز السحابي الأصلي ، والتصميم متعدد الطبقات ، ومضمّن في تخصيص متعدد ، ونسخ متماثل متعدد الكواكب ، لبناء عروض في الوقت…

-

استغلال ثغرات يوم الصفر في أجهزة Lilin DVR لهجمات DDoS

النتائج تأتي من شركة الأمن الصينية Qihoo 360فريق Netlab ، الذي يقول إن مجموعات الهجوم المختلفة تستخدم نقاط الضعف Lilin DVR Zero Day للانتشار تشالوبوو FBOT، و Moobot الروبوتات على الأقل منذ 30 أغسطس 2019.

-

بوت نت Mirai جديد يستهدف أجهزة Zyxel NAS

يعتمد موكاشي على ما قبل المصادقة تعرض الحقن أمر (تم تتبعه CVE-2020-9054) ، والتي تم توفير إثبات المفهوم من أجلها فقط في الشهر الماضي. يتواجد العيب في برنامج "WebLogin.cgi" المستخدمة من قبل أجهزة Zyxel ، وبالتالي السماح للمهاجمين بأداء تنفيذ…

-

استعداد CISO لمواجهة تهديدات الأمن السيبراني في عصر كورونا

فيروس كورونا يضرب بقوة على الاقتصاد العالمي ، مما يخلق كمية كبيرة من عدم اليقين داخل المنظمات. كشفت شركة Cynet Cynet اليوم عن بيانات جديدة ، مما يدل على أن فيروس كورونافيروس له الآن تأثير كبير على أمن المعلومات وأن…

-

TrickBot يستخدم الأجهزة المخترقة لشن هجمات RDP بالقوة الغاشمة

تم اكتشاف وحدة جديدة لـ Trickbot Banking Trojan مؤخرًا في The Wild والتي تتيح للمهاجمين الاستفادة من الأنظمة المعرضة للخطر لإطلاق هجمات القوة الغاشمة مقابل أنظمة Windows المحددة التي تعمل على اتصال بروتوكول سطح المكتب عن بعد (RDP) المعرض للإنترنت.…

-

الهاكرز يستغلون كورونا بآلاف المواقع الخبيثة كطُعم

في الأسابيع الثلاثة الماضية وحدها (منذ نهاية فبراير 2020) ، لاحظنا زيادة كبيرة في عدد المجالات المسجلة - قال الباحثون إن متوسط عدد المجالات الجديدة أكثر من 10 أضعاف العدد الموجود في الأسابيع السابقة. "تم العثور على 0.8 في المائة…

-

أدوبي تطلق تحديثات أمنية حرجة لبرامجها الرئيسية

جميع العيوب الحرجة هي مشكلات فساد الذاكرة التي قد تؤدي إلى هجمات تنفيذ التعليمات البرمجية التعسفية ، باستثناء تلك الموجودة في ColdFusion التي يمكن أن تسمح للمهاجمين بقراءة الملفات التعسفية (CVE-2020-3761) من دليل التثبيت

-

باحث يكشف عن 4 ثغرات يوم صفر في برنامج أمان IBM المؤسسي

كشف باحث في الأمن السيبراني اليوم عن التفاصيل الفنية علنًا و POC لـ 4 نقاط ضعف غير مدعومة من الصفر التي تؤثر على برنامج أمان المؤسسة التي تقدمها IBM بعد أن رفضت الشركة الاعتراف بالإفصاح المقدم بمسؤولية

-

علة Starbleed في رقائق FPGA تكشف الأجهزة الحرجة للاختراق

سيتم تقديم النتائج في ندوة أمن Usenix في وقت لاحق من هذا العام. وقال الباحثون إنهم كشفوا عن العيوب إلى Xilinx في 24 سبتمبر 2019. وقد نشر عملاق أشباه الموصلات ، رداً على ذلك ، استشاري التصميم الاعتراف بالضعف. "إن…

-

ثغرة خطيرة في أندرويد تهدد أكثر من مليار هاتف باختطاف التطبيقات

أبلغ باحثو الأمن بمسؤولية عن الضعف الجديد إلى Google في ديسمبر من العام الماضي. بعد ذلك ، أعدت Google تصحيحًا وشاركتها مع شركات تصنيع الهواتف الذكية في أبريل 2020 ، والتي بدأت الآن في طرح تحديثات البرامج إلى مستخدميها من…

-

حصري: ثغرة خطيرة تتيح اختراق حسابات Mitron في ثوانٍ

إن انعدام الأمن القائل بأن Tiktok هو تطبيق صيني وربما كان يسيء استخدام بيانات مستخدميها للمراقبة ، للأسف ، حولت الملايين إلى التسجيل للحصول على بديل أقل ثقة وعدم الأمان. علمت أخبار Hacker أن تطبيق Mitron يحتوي على ثغرة برمجية…

-

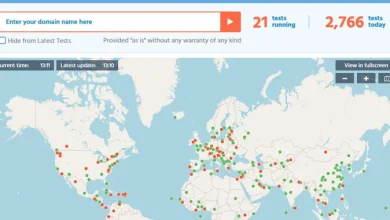

أداة مجانية تكشف مدى تعرضك على الويب المظلم

تم الإبلاغ عن 7،098 خرقات تم الإبلاغ عنها في عام 2019 ، حيث كشفت أكثر من 15.1 مليار سجل ، وهو أسوأ عام جديد على الإطلاق وفقًا لتقرير الأمن القائم على المخاطر. أكثر من 80 ٪ من انتهاكات البيانات داخل…

-

باحثون يكشفون هوية هاكرة برازيلية وراء تشويه 4800 موقع

وقالت شركة الأمن السيبراني إنها أخطرت إنفاذ القانون المعني بنتائجها لمزيد من العمل ، مضيفًا أنشطة وسائل التواصل الاجتماعي على ملفات التعريف المرتبطة بـ Vandathegod في نهاية عام 2019

-

الباحثون الصينيون يوقفون هجومًا خبيثًا أصاب آلاف الحواسيب

تم تتبع الروبوتات مرة أخرى إلى مجموعة تسميها shuangqiang (تسمى أيضًا بندقية مزدوجة) ، التي كانت وراء العديد من الهجمات منذ عام 2017 تهدف إلى المساومة على أجهزة الكمبيوتر Windows مع MBR و VBR Bootkits، وتثبيت برامج تشغيل ضارة لتحقيق…