متابعات-ميكسي نيوز

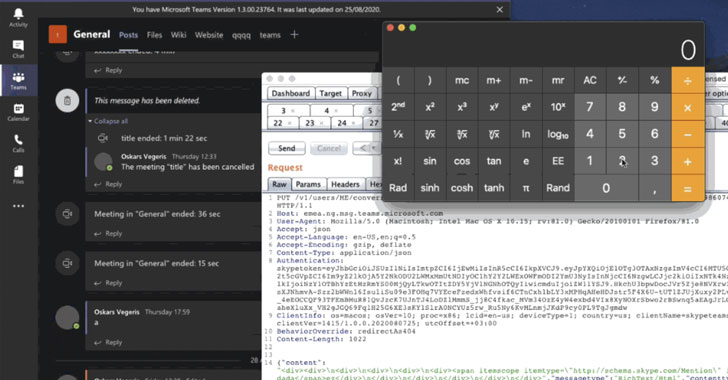

ثغرة RCE خطيرة…يمكن أن تسمح أخطاء تنفيذ الرمز البعيد بنقرة صفر (RCE) في Microsoft Teams Desktop لتطبيقات خصم بتنفيذ التعليمات البرمجية التعسفية عن طريق إرسال رسالة دردشة مصنوعة خصيصًا وتسوية نظام الهدف.

تم الإبلاغ عن المشكلات إلى صانع Windows بواسطة Oskars Vegeris، مهندس أمن من Evolution Gaming ، في 31 أغسطس 2020 ، قبل معالجته في نهاية أكتوبر.

لم تُصنع Microsoft CVE لهذا الضعف ، قائلة “إنها سياسة Microsoft حاليًا لعدم إصدار CVES على المنتجات التي يتم تحديثها تلقائيًا دون تفاعل المستخدم.”

“لا يلزم تفاعل المستخدم ، يتم تنفيذ استغلال عند رؤية رسالة الدردشة” ، أوضح Vegeris في كتابة فنية.

والنتيجة هي “خسارة كاملة للسرية والنزاهة للمستخدمين النهائيين – الوصول إلى الدردشات الخاصة والملفات والشبكة الداخلية والمفاتيح الخاصة والبيانات الشخصية خارج فرق MS”.

والأسوأ من ذلك ، أن RCE هو منصة-التي تؤثر على فرق Microsoft لنظام التشغيل Windows (v1.3.00.21759) ، Linux (v1.3.00.16851) ، MacOS (v1.3.00.23764) ، و Web (teams.microsoft.com)-ويمكن أن يكون قابلاً للوزن ، مما يعني أنه قد يتم نشره تلقائيًا إلى الإصلاح.

هذا يعني أيضًا أن الاستغلال يمكن نقله من حساب واحد إلى مجموعة كاملة من المستخدمين ، وبالتالي تعرض قناة بأكملها.

لتحقيق ذلك ، تقوم سلاسل سلسلة الاستغلال ببعض عيب البرمجة النصية (XSS) في الفرق “mentions‘الوظيفة وحمولة RCE المستندة إلى JavaScript لنشر رسالة دردشة غير ضارة تحتوي على مستخدم يذكر إما في شكل رسالة مباشرة أو إلى قناة.

ببساطة زيارة الدردشة في نهاية المستلم تؤدي إلى تنفيذ الحمولة الصافية ، مما يتيح استغلالها لتسجيل الرموز المميزة للمستخدمين إلى التخزين المحلي للتركيب وتنفيذ أي أمر لاختيار المهاجم.

ليست هذه هي المرة الأولى التي يتم فيها ملاحظة عيوب RCE في الفرق وغيرها من تطبيقات المراسلة التي تركز على المؤسسات.

من بينها أهمها ثغرة أمنية منفصلة في فرق Microsoft (CVE-2020-17091) أن الشركة مصححة كجزء من تصحيح نوفمبر 2020 يوم الثلاثاء الشهر الماضي.

في وقت سابق من هذا شهر أغسطس ، كشف Vegeris أيضًا عن عيب “قابلية للوزدة” في نسخة سطح المكتب Slack كان يمكن أن يسمح ذلك للمهاجم بالتولي النظام ببساطة عن طريق إرسال ملف ضار إلى مستخدم سلاك آخر.

ثم في سبتمبر ، قامت شركة Cisco ، شركة Cisco ، بتصحيح عيب مماثل في تطبيق مؤتمرات الفيديو والمراسلة في Jabber لنظام التشغيل Windows والذي ، إذا تم استغلاله ، يمكن أن يسمح للمهاجم البعيد المصادق بتنفيذ التعليمات البرمجية التعسفية.