تهديد جديد: برامج ضارة تنتشر عبر أجهزة Cisco بسبب هجوم صيني

من خلال استغلال هذه الثغرة الأمنية، نجحت شركة Velvet Ant في تنفيذ برنامج ضار مخصص لم يكن معروفًا من قبل والذي سمح لمجموعة التهديد بالاتصال عن بعد بأجهزة Cisco Nexus المخترقة، وتحميل ملفات إضافية، وتنفيذ تعليمات برمجية على الأجهزة"، حسبما ذكرت شركة Sygnia للأمن السيبراني. قال في بيان تمت مشاركته مع The Hacker News.

متابعه مكسي نيوز

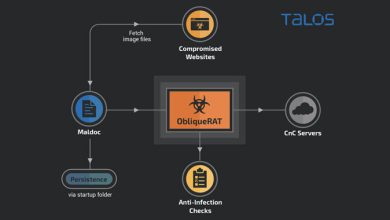

برامج ضارة….تمت ملاحظة مجموعة تجسس إلكترونية تابعة للصين تدعى Velvet Ant وهي تستغل ثغرة يوم الصفر في برنامج Cisco NX-OS المستخدم في محولاتها لتوصيل البرامج الضارة.

ال وهن، والتي يتم تتبعها كـ CVE-2024-20399 (درجة CVSS: 6.0)، تتعلق بحالة إدخال الأوامر التي تسمح لمهاجم محلي مصادق عليه بتنفيذ أوامر عشوائية كجذر على نظام التشغيل الأساسي للجهاز المتأثر.

“من خلال استغلال هذه الثغرة الأمنية، نجحت شركة Velvet Ant في تنفيذ برنامج ضار مخصص لم يكن معروفًا من قبل والذي سمح لمجموعة التهديد بالاتصال عن بعد بأجهزة Cisco Nexus المخترقة، وتحميل ملفات إضافية، وتنفيذ تعليمات برمجية على الأجهزة”، حسبما ذكرت شركة Sygnia للأمن السيبراني. قال في بيان تمت مشاركته مع The Hacker News.

قالت Cisco إن المشكلة تنبع من عدم التحقق من صحة الوسيطات التي يتم تمريرها إلى أوامر CLI للتكوين المحددة، والتي يمكن استغلالها من قبل الخصم من خلال تضمين المدخلات المعدة كوسيطة لأمر CLI للتكوين المتأثر.

علاوة على ذلك، فهو يمكّن المستخدم الذي يتمتع بامتيازات المسؤول من تنفيذ الأوامر دون تشغيل رسائل سجل نظام النظام، مما يجعل من الممكن إخفاء تنفيذ أوامر shell على الأجهزة المخترقة.

على الرغم من قدرات تنفيذ التعليمات البرمجية للخلل، إلا أن الخطورة المنخفضة ترجع إلى حقيقة أن الاستغلال الناجح يتطلب أن يكون لدى المهاجم بالفعل بيانات اعتماد المسؤول وأن يكون لديه إمكانية الوصول إلى أوامر تكوين محددة. تتأثر الأجهزة التالية بـ CVE-2024-20399 –

- MDS 9000 سلسلة مفاتيح متعددة الطبقات

- محولات سلسلة Nexus 3000

- محولات منصة Nexus 5500

- محولات منصة Nexus 5600

- محولات سلسلة Nexus 6000

- محولات سلسلة Nexus 7000 و

- محولات سلسلة Nexus 9000 في وضع NX-OS المستقل

وقالت شركة Sygnia إنها اكتشفت استغلالًا فعليًا لـ CVE-2024-20399 خلال تحقيق جنائي أوسع حدث خلال العام الماضي. ومع ذلك، أشارت شركة Cisco إلى أنها أصبحت على علم بمحاولة استغلال الثغرة الأمنية في أبريل 2024.

تم توثيق Velvet Ant لأول مرة من قبل شركة الأمن السيبراني الإسرائيلية الشهر الماضي فيما يتعلق بالهجوم السيبراني الذي استهدف منظمة غير مسماة تقع في شرق آسيا لمدة ثلاث سنوات تقريبًا من خلال إثبات الثبات باستخدام أجهزة F5 BIG-IP القديمة من أجل سرقة بيانات العملاء خلسة. المعلومات المالية.

وقال سيغنيا: “إن أجهزة الشبكة، وخاصة المحولات، لا تتم مراقبتها في كثير من الأحيان، ولا يتم إرسال سجلاتها في كثير من الأحيان إلى نظام تسجيل مركزي”. “هذا النقص في المراقبة يخلق تحديات كبيرة في تحديد الأنشطة الضارة والتحقيق فيها.”

ويأتي هذا التطور في الوقت الذي تستغل فيه الجهات الفاعلة في مجال التهديد أ الضعف الحرج التأثير على أجهزة توجيه Wi-Fi D-Link DIR-859 (CVE-2024-0769، درجة CVSS: 9.8) – مشكلة اجتياز المسار تؤدي إلى الكشف عن المعلومات – لجمع معلومات الحساب مثل الأسماء وكلمات المرور والمجموعات والأوصاف لجميع المستخدمين.

وقالت شركة استخبارات التهديدات GreyNoise: “إن أشكال الاستغلال (…) تمكن من استخراج تفاصيل الحساب من الجهاز”. قال. “لقد انتهى عمر المنتج، لذلك لن يتم تصحيحه، مما يشكل مخاطر استغلال طويلة المدى. ويمكن استدعاء ملفات XML متعددة باستخدام الثغرة الأمنية.”