قالت شركة الأمن السيبراني إنها عثرت على حوالي عشرين من المواقع المصابة في جميع أنحاء أوروبا وأمريكا الشمالية والجنوبية المتخصصة في بيع المعدات الرقمية ومستحضرات التجميل والمنتجات الغذائية وقطع الغيار.

الذين

قام باحثو الأمن السيبرانيون بتركيب الألفاظ على أجهزة ذكية جديدة متصلة بالإنترنت في البرية لأداء المهام الشائنة ، ومعظمها من هجمات DDOS ، وتعدين عملة العملة المشفرة غير المشروعة.

كشفت Google يوم الاثنين عن تفاصيل حول حملة مستمرة قام بها ممثل تهديد مدعوم من الحكومة من كوريا الشمالية استهدف الباحثين الأمنية الذين يعملون في أبحاث وتطوير الضعف. قالت مجموعة تحليل التهديدات الخاصة بشركة الإنترنت (TAG) إن الخصم أنشأت…

حدث توسيع اهتماماته الاستراتيجية في أوائل عام 2020 من خلال الاستفادة من أداة تسمى التهديد، قال الباحثون Vyacheslav Kopeytsev و Seongsu Park في كتابة يوم الخميس.

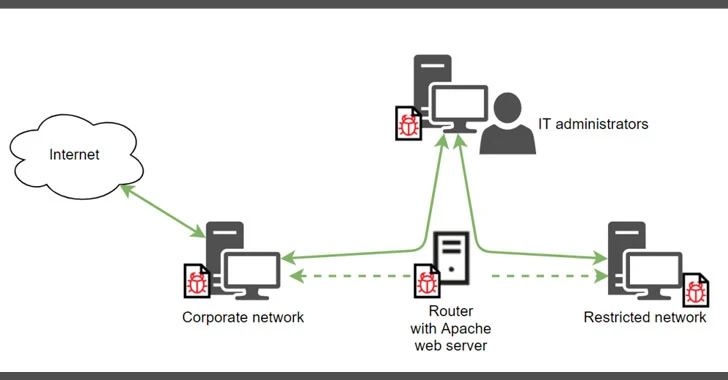

الهدف النهائي للحملة هو سرقة بيانات الاعتماد المصرفية التي أدخلها المستخدمون والتخلص منها إلى الخادم الذي يسيطر عليه المهاجم ، مع عرض رسالة خطأ مفادها أن معرف المستخدم الذي تم إدخاله أو كلمة المرور غير صالحة.

تشير أحدث النتائج من SecureWorks إلى توسيع نفس الحملة التي تم تفصيلها مسبقًا من قبل ProofPoint و ESET الشهر الماضي ، والتي تضمنت استخدام متغير جديد من Plugx Conducted Hodur ، لذلك تم تصنيفه بسبب تداخله مع إصدار آخر يسمى…

وقد لوحظت مجموعة لازاروس المدعومة من كوريا الشمالية بالاستفادة من الضعف في خوادم VMware Horizon لنشر nukesped (الملقب بالمشنجات) المزروعة ضد الأهداف الموجودة في نظيرها الجنوبي.

يتم تتبع المجموعات بواسطة Mandiant تحت الألقاب غير المصنفة UNC5221، UNC5266، UNC5291، UNC5325، UNC5330، وUNC5337. كما تم ربط طاقم قرصنة صيني سابقًا بفورة الاستغلال، يُدعى UNC3886، والذي تتميز مهاراته التجارية بتسليح أخطاء يوم الصفر في Fortinet وVMware لاختراق الشبكات المستهدفة.