TrickBot يستخدم الأجهزة المخترقة لشن هجمات RDP بالقوة الغاشمة

تم اكتشاف وحدة جديدة لـ Trickbot Banking Trojan مؤخرًا في The Wild والتي تتيح للمهاجمين الاستفادة من الأنظمة المعرضة للخطر لإطلاق هجمات القوة الغاشمة مقابل أنظمة Windows المحددة التي تعمل على اتصال بروتوكول سطح المكتب عن بعد (RDP) المعرض للإنترنت. الوحدة النمطية "RDPSCANDLLقال شركة Bitdefender في تقرير مشترك مع Hacker News

الوحدة النمطية “RDPSCANDLLقال شركة Bitdefender في تقرير مشترك مع Hacker News.

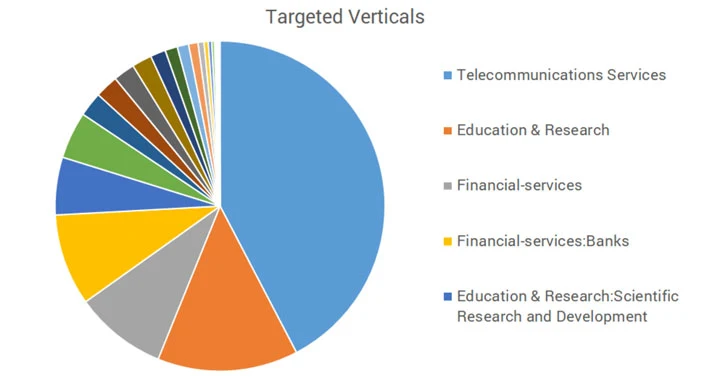

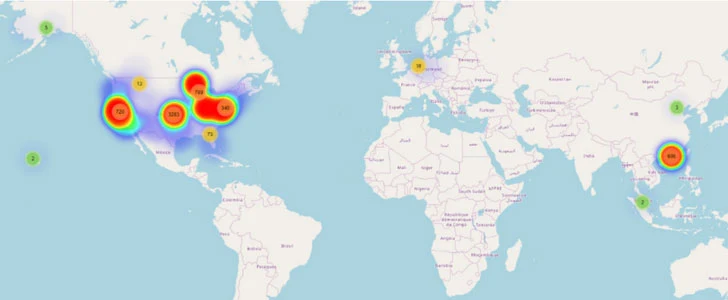

وفقًا للباحثين ، حاولت الوحدة النمطية لـ RDPSCANDLL STILLICATION حتى الآن استهداف 6،013 خوادم RDP التي تنتمي إلى المؤسسات في قطاعات الاتصالات والتعليم والمالية في الولايات المتحدة وهونغ كونغ.

يتخصص مؤلفو البرامج الضارة وراء TrickBot في إصدار وحدات وإصدارات جديدة من طروادة في محاولة لتوسيع قدراتها وصقلها.

“لقد حولت المرونة التي يسمح بها هذه البنية المعيارية Trickbot إلى برامج ضارة معقدة ومتطورة للغاية قادرة على مجموعة واسعة من الأنشطة الخبيثة ، طالما أن هناك مكونًا إضافيًا لذلك” قال الباحثون.

“من الوظائف الإضافية لسرقة OpenSsh و OpenVPN ، إلى الوحدات النمطية التي تؤدي هجمات تبادل SIM للسيطرة على رقم هاتف المستخدم ، وحتى تعطيل آليات الأمان المدمجة في Windows قبل تنزيل وحداتها الرئيسية ، فإن TrickBot هي عبارة عن مقببة من جميع الأهداف.”

كيف تعمل وحدة Trickbot RDP Brute-Force؟

عندما تبدأ TrickBot في تنفيذها ، فإنه ينشئ مجلد يحتوي على حمولات ضارة مشفرة وملفات التكوين المرتبطة بها ، والتي تتضمن قائمة من خوادم القيادة والسيطرة (C2) التي يحتاج المكون الإضافي معها إلى التواصل لاسترداد الأوامر المراد تنفيذه.

وفقًا لـ Bitdefender ، يشارك المكون الإضافي RDPScandll ملف التكوين الخاص به بوحدة أخرى تسمى “VNCDLL” ، أثناء استخدام تنسيق عنوان URL قياسي للتواصل مع خوادم C2 الجديدة – https: // c & c/tag/computerId/controlNdPoint

هنا ، يشير “C & C” إلى C2 Server ، “Tag” ، علامة المجموعة المستخدمة من قبل عينة TrickBot ، “ComputerId ،” معرف الكمبيوتر المستخدم من قبل البرامج الضارة ، و “ControlNdpoint” ، قائمة من أوضاع الهجوم (التحقق ، Trybrute و Brute) وقائمة مجموعات أرقام عنوان IP التي تستهدف عبر هجوم RDP.

بينما يتحقق وضع “التحقق” من اتصال RDP من قائمة الأهداف ، يحاول وضع “Trybrute” عملية القوة الغاشمة على الهدف المحدد باستخدام قائمة محددة مسبقًا من أسماء المستخدمين وكلمات المرور التي تم الحصول عليها من نقاط النهاية “/RDP/NAMES” و “/RDP/DICT” على التوالي.

يبدو أن وضع “الغاشمة” ، لكل الباحثين ، لا يزال قيد التطوير. لا يتضمن فقط مجموعة من الوظائف القابلة للتنفيذ التي لم يتم استدعاؤها ، فإن الوضع “لا يجلب قائمة اسم المستخدم ، مما يتسبب في استخدام المكون الإضافي كلمات المرور والأسماء الخالية للمصادقة على قائمة الأهداف.”

بمجرد أن يتم استنفاد القائمة الأولية لـ IPs المستهدفة التي تم جمعها عبر “/RDP/المجالات” ، فإن المكون الإضافي ، ثم يسترجع مجموعة أخرى من IPS الطازجة باستخدام نقطة النهاية/RDP/Over “.

تضمنت القائمتين ، كل منهما 49 و 5،964 عنوان IP ، أهدافًا في الولايات المتحدة وهونج كونج تمتد عن القطاعات الرأسية والتعليم والمالي والعلمي.

ملحقات الحركة الجانبية في الأعلى

بالإضافة إلى ذلك ، تلقى تقرير Bitdefender Report تفصيلاً من آلية تسليم TrickBot ، حيث تلقى المكونات الإضافية المسؤولة عن الحركة الجانبية عبر الشبكة (WormDLL ، TabDll ، SharedLL) معظم التحديثات ، تليها الوحدات النمطية التي ساعدت في تنفيذ “النظام” و “الشبكات” في آخر ستة أشهر.

“أثناء مراقبة تحديثات الإضافات الضارة ، لاحظنا أن أكثرها تحديثًا هي أولئك الذين يقومون بحركة جانبية: 32.07 ٪ منهم كانوا WormDll ، و 31.44 ٪ تم مشاركتهم ، و 16.35 ٪ كانوا TABDLL” ، لاحظ الباحثون. “كان بقية المكونات الإضافية أقل من 5 ٪.”

والأكثر من ذلك ، تمكن الباحثون من تحديد ما لا يقل عن 3460 عنوان IP الذي كان بمثابة خوادم C2 في جميع أنحاء العالم ، بما في ذلك 556 خادمًا مخصصًا فقط لتنزيل مكونات إضافية جديدة و 22 IPs التي تخدم كلا الأدوار.

تاريخ من القدرات المتطورة

تم نشره عبر حملات التصيد عبر البريد الإلكتروني ، بدأ Trickbot حياته باعتباره طروادة مصرفية في عام 2016 ، مما يسهل السرقة المالية. لكنها تطورت منذ ذلك الحين لتقديم أنواع أخرى من البرامج الضارة ، بما في ذلك سيئة السمعة Ryuk Ransomware، بمثابة سارق المعلومات ، نهب محافظ البيتكوين، وحصاد رسائل البريد الإلكتروني وبيانات الاعتماد.

تستخدم حملات Malspam التي تقدم TrickBot العلامة التجارية لجهات خارجية مألوفة للمستلم ، مثل فواتير من المحاسبة والمالية الشركات.

تتضمن رسائل البريد الإلكتروني عادةً مرفقًا ، مثل مستند Microsoft Word أو Excel ، والذي ، عند فتحه ، سيطالب المستخدم بتمكين وحدات الماكرو – وبالتالي تنفيذ VBScript لتشغيل برنامج PowerShell لتنزيل البرامج الضارة.

تم إسقاط Trickbot أيضًا ك الحمولة الثانوية بواسطة البرامج الضارة الأخرى ، وأبرزها حملة العشوائية التي تعتمد على الروبوتات. لاكتساب الثبات والكشف عن التهرب ، تم العثور على البرامج الضارة لإنشاء مهمة مجدولة وخدمة ، وحتى تعطيل وحذف برنامج Windows Defender Antivirus.

قاد هذا Microsoft لطرح أ ميزة حماية العبث للحماية من التغييرات الخبيثة وغير المصرح بها على ميزات الأمن العام الماضي.

“قد تكون وحدة RDPSCANDLL الجديدة هي الأحدث في سلسلة طويلة من الوحدات التي استخدمها طروادة TRATBOT ، لكنها تبرز بسبب استخدامها لقائمة محددة للغاية من عناوين IP” ، وخلص الباحثون إلى.

“باستخدام بنية تحتية حالية لضحايا TrickBot ، تشير الوحدة الجديدة إلى أن المهاجمين قد يركزون أيضًا على العموديين غير الماليين ، مثل خدمات الاتصالات والتعليم والبحث.”