سيتم تقديم النتائج في ندوة أمن Usenix في وقت لاحق من هذا العام. وقال الباحثون إنهم كشفوا عن العيوب إلى Xilinx في 24 سبتمبر 2019. وقد نشر عملاق أشباه الموصلات ، رداً على ذلك ، استشاري التصميم الاعتراف بالضعف. "إن…

للمتسللين

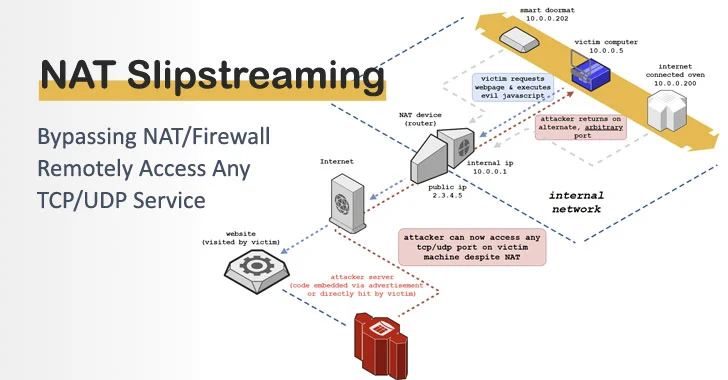

مُسَمًّى nat slipsstreaming، تتضمن الطريقة إرسال الرابط إلى موقع ضار (أو موقع شرعي محمّل بإعلانات ضارة) ، عند زيارته ، يؤدي في النهاية إلى فتح بوابة أي منفذ TCP/UDP على الضحية ، وبالتالي تحايل على قيود المنافذ المستندة إلى المتصفح.

اكتسبت برنامج Mountlocker Ransomware ، الذي بدأ فقط في إجراء الجولات في يوليو 2020 ، سمعة سيئة بالفعل لسرقة الملفات قبل التشفير والمبالغ الفدية المطلوبة بالملايين لمنع الإفصاح العام للبيانات المسروقة ، وهو تكتيك يُعرف باسم الابتزاز المزدوج

قامت Google بتصحيح خطأ في أداة التغذية المرتدة التي تم دمجها عبر خدماتها التي يمكن استغلالها من قبل المهاجم لسرقة لقطات شاشة محتملة لمستندات مستندات Google الحساسة ببساطة عن طريق تضمينها في موقع ويب ضار. تم اكتشاف العيب في 9…

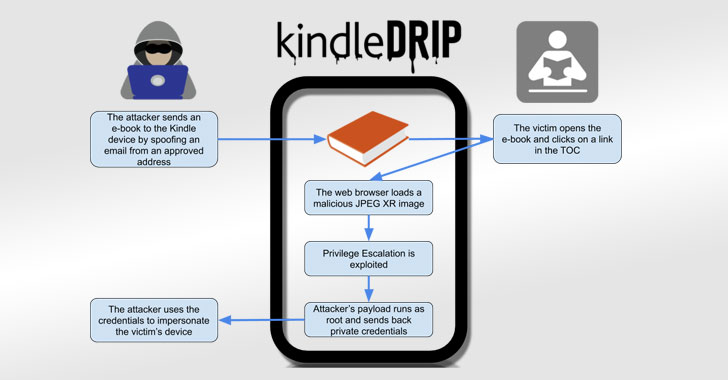

أمازون مُثَبَّت العيوب في 10 ديسمبر 2020 ، لجميع طرز Kindle التي تم إصدارها بعد عام 2014 بعد الكشف المسؤول عن Bar-On في 17 أكتوبر. حصل أيضًا على 18000 دولار كجزء من برنامج أبحاث الأمازون للضعف.

لقد حطمت Shareit عددًا من أوجه القصور في الأمن في الماضي. في فبراير 2019 ، تم اكتشاف اثنين من نقاط الضعف في التطبيق والتي يمكن أن تسمح للمهاجمين بتجاوز المصادقة ، وتنزيل الملفات التعسفية ، وملفات Pilefer من أجهزة Android.

منحت Microsoft باحثًا مستقلًا للأمان 50000 دولار كجزء من برنامج Bug Bounty للإبلاغ عن عيب كان يمكن أن يسمح لممثل ضار باختطاف حسابات المستخدمين دون معرفةهم. أبلغت Laxman Muthiyah ، فإن الضعف يهدف إلى الغشاش في قناة رمز الأمان…

تم الكشف عن عيوب أمان متعددة في تطبيقات Android التي تم تثبيتها مسبقًا من Samsung ، والتي ، إذا تم استغلالها بنجاح ، يمكن أن تسمح للخصوم بالوصول إلى البيانات الشخصية دون موافقة المستخدمين والتحكم في الأجهزة. “إن تأثير هذه…

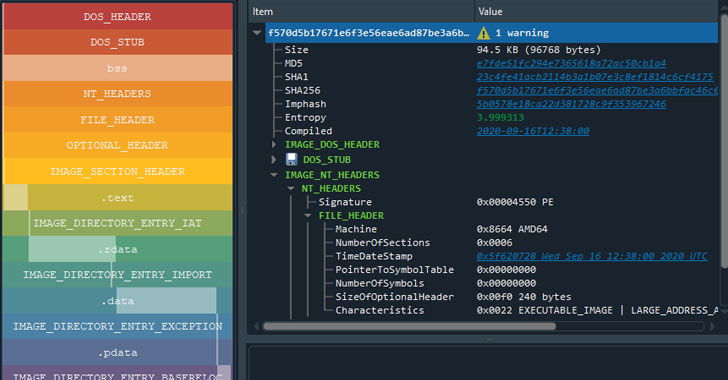

لقد أنشأ المهاجمون توقيعات رمز متشوهية يتم التعامل معها على أنها صالحة من قبل Windows ولكن لا يمكن فك تشفيرها أو فحصها بواسطة رمز OpenSSL - الذي يتم استخدامه في عدد من منتجات المسح الأمنية" ، Neel Mehta من Google…