يحدث CVE-2020-4414 بسبب الاستخدام غير الآمن للذاكرة المشتركة ، تستخدم الأداة المساعدة DB2 Trace لتبادل المعلومات مع نظام التشغيل الأساسي على النظام. يتم استخدام الأداة المساعدة DB2 Trace لتسجيل بيانات وأحداث DB2 ، بما في ذلك الإبلاغ عن معلومات نظام…

الخبراء

قام باحثو الأمن السيبراني اليوم بتخليص الأرفف الخلفية غير الموثقة سابقًا وسرقة وثيقة تم نشرها مقابل أهداف محددة من عام 2015 إلى أوائل عام 2020.

كشفت أبحاث الأمن السيبراني عن تعاون بين بائع برمجيات خبيثة يُعرف باسم “Triangulum” ومطور آخر يُدعى “Hexagon Dev”، بهدف تسويق وبيع برمجية Trojan RAT قادرة على السيطرة الكاملة على الأجهزة المخترقة وسرقة بيانات حساسة، بما في ذلك الصور، والموقع الجغرافي،…

كشف باحثو الأمن السيبراني عن حملة مراقبة مستمرة تستهدف مؤسسات حكومية كولومبية وشركات خاصة في قطاعي الطاقة والمعادن أفادت شركة Slovak Internet Security “إيسيت”، في تقرير نشرته يوم الثلاثاء، باكتشاف حملة هجمات إلكترونية مستمرة تعرف باسم “عملية سبالاكس” بدأت منذ…

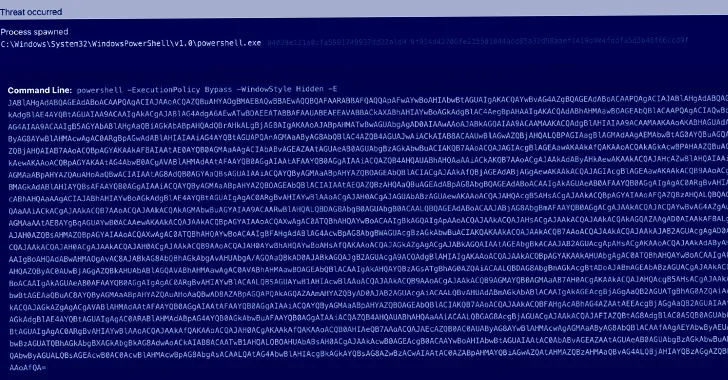

العيب ، تتبع CVE-2021-1678 (CVSS Score 4.3) ، تم وصفه بأنه خطأ "قابل للاستغلال عن بعد" الموجود في مكون ضعيف مرتبط بمجموعة الشبكة ، على الرغم من أن التفاصيل الدقيقة للقضية ظلت غير معروفة.

كشفت الأبحاث الجديدة عن زيادة كبيرة في سرقة بيانات ملف QuickBooks باستخدام حيل الهندسة الاجتماعية لتقديم البرامج الضارة واستغلال برنامج المحاسبة

في أواخر شهر أغسطس ، كشفت شركة الأمن السيبراني السلوفاكي ESET عن تفاصيل زرع يسمى Sidewalk ، والذي تم تصميمه لتحميل المكونات الإضافية التعسفية المرسلة من خادم يسيطر عليه المهاجم ، وجمع معلومات حول تشغيل العمليات في الأنظمة المعرضة للخطر…

ومن المثير للاهتمام ، لا تتنكر كلتا العينات كمكتبة أوراكل فقط "OCI.DLL"تم العثور على Decryptor في المرحلة الثانية التي تم نشرها خلال الهجوم لتبادل أوجه التشابه مع تفصيل آخر قابلة للتنفيذ من قبل الباحثين Micro Trend في عام 2018 ،…

قدم تحليل لأربعة أشهر من سجلات الدردشة التي تمتد أكثر من 40 محادثات بين مشغلي Conti و Hive Ransomware وضحاياهم نظرة ثاقبة على الأعمال الداخلية للمجموعات وتقنيات التفاوض الخاصة بهم.

يطلق عليه اسم chromeloader، البرامج الضارة هي "متصفح منتشرة ومستمر للمستعرضات التي تعدل إعدادات متصفح ضحاياها وتعيد توجيه حركة المستخدم إلى مواقع الإعلانات" ، Aedan Russell of Red Canary قال في تقرير جديد.

أتذكر أنني راهنت ضد كمبيوتر شركة آي بي إم ديب بلو خلال مباراة الشطرنج ضد الأستاذ الكبير غاري كاسباروف في عام 1997، لكنني أذهلت عندما أعلنت الآلة النصر

أصبحت هجمات التصيد الاحتيالي أكثر تقدمًا ويصعب اكتشافها، ولكن لا تزال هناك علامات يمكن أن تساعدك في اكتشافها قبل فوات الأوان

انضم إلى Zuri Cortez وSeth Geftic للحصول على ندوة عبر الإنترنت ثاقبة أثناء استكشافهما لتعقيدات "حل مشكلة SIEM: إعادة التعيين الثابت للحلول القديمة