التطور هو الأحدث في تاريخ طويل من هجمات التجسس ضد الضحايا في كوريا الجنوبية ، بما في ذلك عملية ترويو هجمات DDOs في عام 2011 ، وضد المؤسسات المصرفية و تبادل العملة المشفرة خلال العقد الماضي.

سلسلة

تعتمد CISO في الشركات الصغيرة والمتوسطة بشكل متزايد على CISOS (VCISOs) لتوفير الخبرة الأمنية والتوجيه. VCISOs عادة ما تكون CISOs سابقة مع سنوات من الخبرة في بناء وإدارة برامج أمن المعلومات عبر المؤسسات الكبيرة والصغيرة.

قام نظام الإنشاء بتثبيت جوهر روبي تلقائيًا باسم" Shopify-Cloud "بعد ساعات قليلة فقط من تحميله ، ثم حاول تشغيل الكود بداخله" ، كما أشار Birsan ، مضيفًا حزمة عقدة قام بتحميلها إلى NPM في أغسطس 2020 على آلات متعددة داخل…

تشير أوكرانيا رسميًا إلى أصابع المتسللين الروس لخرقها لأحد أنظمتها الحكومية ومحاولة زراعة وتوزيع الوثائق الضارة التي من شأنها تثبيت البرامج الضارة على الأنظمة المستهدفة للسلطات العامة. “الغرض من الهجوم هو التلوث الجماعي لموارد المعلومات للسلطات العامة ، حيث يتم…

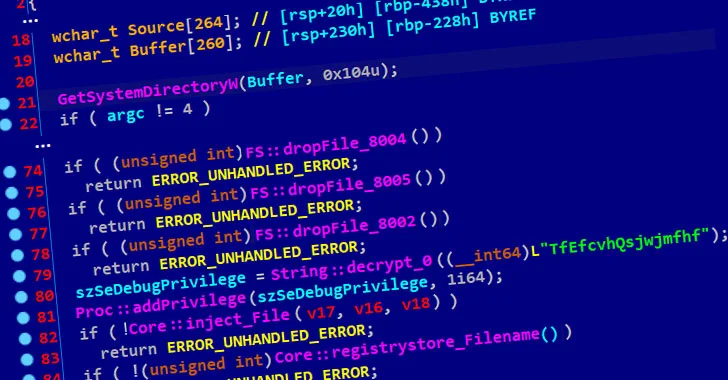

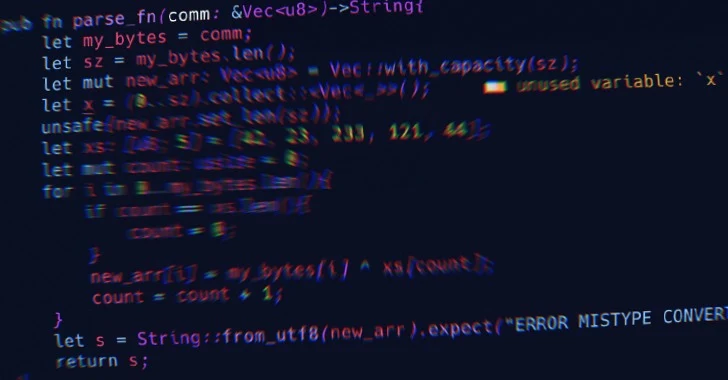

وقد لوحظت حالة من هجوم سلسلة التوريد في البرمجيات في لغة برمجة الصدأ سجل الصناديق هذه التقنيات التي تم الاستفادة منها لتنشر مكتبة Rogue التي تحتوي على البرامج الضارة.