كشف الحقيقة: هل بياناتك في السحابة في أمان عند حدوث الكوارث؟

كلها محادثات صالحة وضرورية للمؤسسات التكنولوجية بجميع أشكالها وأحجامها. ومع ذلك، تستخدم الشركة المتوسطة أكثر من 400 تطبيق SaaS. وكشف التقرير نفسه أيضًا أن 56% من متخصصي تكنولوجيا المعلومات ليسوا على دراية بمسؤولياتهم المتعلقة بالنسخ الاحتياطي للبيانات

البيانات في السحابه….تميل المحادثات حول أمن البيانات إلى التقسيم إلى ثلاثة مواضيع رئيسية:

- كيف يمكننا حماية البيانات التي نخزنها في البنية التحتية المحلية أو السحابية لدينا؟

- ما هي الاستراتيجيات والأدوات أو الأنظمة الأساسية التي يمكنها إجراء نسخ احتياطي للبيانات واستعادتها بشكل موثوق؟

- ما الذي سيكلفنا فقدان كل هذه البيانات، وما مدى سرعة استعادتها؟

كلها محادثات صالحة وضرورية للمؤسسات التكنولوجية بجميع أشكالها وأحجامها. ومع ذلك، تستخدم الشركة المتوسطة أكثر من 400 تطبيق SaaS.

وكشف التقرير نفسه أيضًا أن 56% من متخصصي تكنولوجيا المعلومات ليسوا على دراية بمسؤولياتهم المتعلقة بالنسخ الاحتياطي للبيانات.

وهذا أمر مثير للقلق، نظرًا لأن 84% من المشاركين في الاستطلاع قالوا إن 30% على الأقل من بياناتهم المهمة لأعمالهم موجودة داخل تطبيقات SaaS.

لا تشبه بيانات SaaS البيانات المحلية أو السحابية لأنك لا تملك ملكية بيئة التشغيل وملكية أقل بكثير للبيانات نفسها.

ونظرًا لهذه القيود، فإن إنشاء نسخ احتياطية آلية، وتخزينها في بيئات آمنة، وامتلاك عملية الاستعادة هي مهمة هندسية أكثر تعقيدًا بكثير.

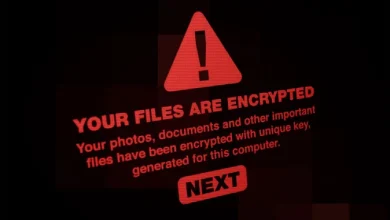

تؤدي عدم المرونة هذه إلى قيام المؤسسات بتطوير حلول بديلة وعمليات يدوية لإجراء نسخ احتياطي لبيانات SaaS، مما يتركها في بيئات أقل أمانًا بكثير – وهو عار لأن النسخ الاحتياطية الخاصة بك بالكاد لا تقل أهمية بالنسبة للمهاجمين عن بيانات الإنتاج الخاصة بك.

إن المؤسسات التي تتعامل مع بيانات SaaS بعناية أقل، حتى في ضوء النمو المزدوج في استخدام تطبيقات SaaS، تقوم بتسليم مفاتيح مملكتها بطرق أكثر وضوحًا مما قد تتوقعه.

مع التهديد بفقدان البيانات الذي يلوح في الأفق، ما هي التكلفة التي ستتحملها شركتك إذا لم تتحرك بسرعة لبناء خطة استرداد بيانات SaaS؟

الأسرار القيمة مختبئة على مرأى من الجميع

دعنا نوضح سيناريو شائعًا: يمتلك فريقك مؤسسة GitHub واحدة حيث يتعاون فريقك الهندسي بأكمله في مشاريع التطوير والنشر في العديد من المستودعات الخاصة.

الآن، دعونا نعدل هذا الرسم التوضيحي بإضافة أقل شيوعًا: لديك نسخ احتياطية لـ الجميع من بيانات GitHub الخاصة بك، والتي لا تتضمن فقط التعليمات البرمجية الموجودة في كل من هذه المستودعات ولكن أيضًا البيانات التعريفية مثل مراجعات طلبات السحب والمشكلات وإدارة المشروع والمزيد.

في هذه الحالة، لن تحتوي بيانات النسخ الاحتياطي على GitHub على كلمات مرور أو معلومات تعريف شخصية (PII) حول موظفيك إلى جانب ما أعلنوه بالفعل في ملفهم الشخصي على GitHub.

كما أنه لن يسمح للمهاجم بالانتقال أفقيًا إلى خوادم أو خدمات الإنتاج الخاصة بك لأنه لم يعثر بعد على ناقل الهجوم أو نقطة التطفل.

ومع ذلك، فإنك لم تخرج من المشكلة بعد، إذ تحتوي البيانات الاحتياطية بجميع أنواعها على معلومات يمكن للمهاجمين التعلم منها، مما يؤدي إلى استنتاج كيفية عمل بيئة الإنتاج لديك يفعل تعمل.

تعتبر كل نسخة احتياطية واستنساخ غير آمن لشفرتك الخاصة ذات قيمة كبيرة إذا كان المهاجم يهدف فقط إلى سرقة الملكية الفكرية (IP) أو تسريب معلومات سرية حول الميزات القادمة أو الشراكات أو أنشطة الاندماج والاستحواذ إلى المنافسين أو الاحتيال المالي.

ستكون البنية التحتية الخاصة بك كرمز (IaC) وملفات تكوين CI/CD ذات أهمية خاصة أيضًا، لأنها تحدد طوبولوجيا البنية التحتية الخاصة بك، وتكشف عن البنية التحتية للاختبار ومراحل النشر، وتكشف عن جميع موفري الخدمات السحابية أو خدمات الطرف الثالث التي تنتجها تعتمد الخدمات على.

تعتمد ملفات التكوين هذه على أسرار مثل كلمات المرور أو رموز المصادقة.

حتى إذا كنت تستخدم أداة إدارة سرية للتعتيم على المحتوى الفعلي للأسرار المذكورة بحيث لا يتم التحكم في الإصدار على GitHub، فسيتمكن المهاجم من تحديد المكان الذي يجب أن يبحث فيه بسرعة بعد ذلك، سواء كان ذلك Hashicorp Vault أو AWS Secrets Manager أو Cloud KMS ، أو أحد البدائل العديدة.

نظرًا لأنك تقوم أيضًا بعمل نسخة احتياطية لبياناتك التعريفية في هذا الرسم التوضيحي، فإن التنفيذ غير الآمن يترك طلبات السحب وإصدار التعليقات، والتي قمت بإخفائها داخل مستودعات GitHub الخاصة بك، متاحة للمهاجم لاستكشافها.

سوف يتعلمون بسرعة من لديه امتيازات الموافقة على التعليمات البرمجية ودمجها في كل مستودع، واستكشاف قوائم المراجعة للنشر أو المعالجة لتحديد نقاط الضعف.

باستخدام هذه المعلومات، يمكنهم صياغة هجوم أكثر استهدافًا، إما بشكل مباشر ضد البنية التحتية الخاصة بك أو باستخدام أساليب الهندسة الاجتماعية، مثل الذريعة، على الموظفين الذين يفهمون الآن أنهم يتمتعون بامتيازات على مستوى المسؤول.

لماذا أصبحت النسخ الاحتياطية الآمنة، خاصة بيانات SaaS، أكثر أهمية من أي وقت مضى؟

باختصار، لم تكن بيانات SaaS أكثر أهمية من أي وقت مضى لعمليات مؤسستك على مدار الساعة.

سواء كنت تستخدم نظامًا أساسيًا للتعاون في التعليمات البرمجية مثل GitHub، أو أدوات إنتاجية مثل Jira، أو حتى تستفيد من Confluence كمزود أساسي (والتبعية) لعلامة تجارية بأكملها، فأنت مدين بالبيئات التي لا تمتلكها، مع ممارسات إدارة البيانات لا يمكنك التحكم بشكل كامل، فقط لإبقاء الأضواء مضاءة.

تعتبر بيانات SaaS معرضة للخطر بشكل فريد لأنه، على عكس البيانات المحلية، هناك طرفان من أصحاب المصلحة: أنت ومزود الخدمة الخاص بك.

قد يتعرض مزود الخدمة الخاص بك لفقدان البيانات، كما هو الحال عندما فقد GitLab 300 جيجابايت من بيانات المستخدم في ثوانٍ معدودة عندما قام أحد المهندسين بالكتابة على قاعدة بيانات الإنتاج الخاصة به.

يمكنك ارتكاب خطأ صريح، مثل حذف المثيل الخاص بك عن طريق الخطأ أو تحميل ملف CSV الذي يؤدي على الفور إلى إتلاف كل جانب من جوانب بياناتك.

الوعي هو مصدر قلق كبير. في أ تقرير 2023 من AppOmni، زعم 85% من خبراء تكنولوجيا المعلومات والأمن السيبراني الذين شملهم الاستطلاع أنه لا توجد مشكلة أمنية حول SaaS. ومع ذلك، اعترف 79% من هؤلاء الأشخاص بأن مؤسستهم قد حددت على الأقل تهديدًا واحدًا للأمن السيبراني قائمًا على SaaS في الأشهر الـ 12 الماضية.

وكانت الحوادث الأكثر شيوعًا هي الثغرات الأمنية في أذونات المستخدم، والكشف عن البيانات، والهجوم السيبراني المحدد، والخطأ البشري.

في الوقت نفسه، تقرير صادر عن Oracle وشركة المحللين ESG كشفت أن 7% فقط من كبار مسؤولي أمن المعلومات (CISOs) قالوا إنهم يفهمون تمامًا نموذج المسؤولية المشتركة، مما يضع مسؤولية أمان البيانات على عاتق المستخدم بدلاً من موفر SaaS.

وذكر 49% من المشاركين أيضًا أن الارتباك حول هذا النموذج أدى إلى فقدان البيانات، والوصول غير المصرح به إلى البيانات، وحتى اختراق الأنظمة.

إن الرد على أي مخاوف بشأن أمان البيانات الاحتياطية هو عدم تجاهل النسخ الاحتياطية تمامًا.

ما الذي تبحث عنه في يؤمن SaaS مزود النسخ الاحتياطي للبيانات

بينما تستكشف مشهد الأنظمة الأساسية التي تسمح لك بالنسخ الاحتياطي واستعادة البيانات من تطبيقات SaaS ذات المهام الحرجة، يجب عليك التحقق بعناية من هذه العناصر الضرورية:

- الأتمتة: لا يتضمن النسخ الاحتياطي المؤكد عمليات يدوية – يجب أن تقوم عملية النسخ الاحتياطي تلقائيًا بإنشاء نسخ احتياطية يومية تزايدية باستخدام خوارزمية دلتا أو خوارزمية مختلفة. كل عملية يدوية، مثل الاستفادة من برنامج نصي احتياطي مفتوح المصدر التي لم يتم تحديثها منذ سنوات، أو حتى مهمة بسيطة مثل كتابة مهمة cron لتشغيل برنامج نصي احتياطي كل يوم ثلاثاء الساعة 11:59 مساءً، تخلق نقاط فشل محتملة.

- الشمولية: يعد مثال GitHub جيدًا بشكل فريد في توضيح الفرق بين البيانات (الكود الخاص بك) والبيانات الوصفية (المحادثات التي أجراها مهندسوك حول الكود الخاص بك)، ولكن العديد من تطبيقات SaaS لها تسلسلات هرمية مماثلة للبيانات.

- إذا لم يتمكن حل النسخ الاحتياطي من حماية جميع بياناتك، ففي حالة وقوع كارثة فقدان البيانات، لن يكون لديك سوى خطة استرداد فاترة والكثير من العمل اليدوي لاستعادة السرعة.

- التشفير: أصر على تشفير AES-256-bit، سواء أثناء الراحة أو أثناء النقل، لجميع النسخ الاحتياطية لبيانات SaaS.

- يجب أن يدعم الموفر أيضًا تسجيل الدخول الموحد (SSO) حتى تتمكن من إدارة المستخدمين وامتيازاتهم باستخدام موفر هوية مركزي.

- امتثال البيانات: تفاصيل مثل تقارير SOC 2 Type 2، التي تفصل عناصر التحكم الأمنية لمنصة النسخ الاحتياطي، يمكن أن تمنحك تأكيدات حول مدى جدية حماية البيانات الحساسة في النسخ الاحتياطية الخاصة بك.

- على الرغم من أنك لا تحتاج إليها حاليًا، فإن ميزات مثل موقع البيانات توضح أنها صممت بنية تحتية متطورة مع السياسات الصحيحة لمناطق متعددة.

- إمكانية الملاحظة: لا يمكنك التحكم بشكل كامل فيما يحدث لبيانات مؤسستك.

- أفضل شيء تالي هو معرفة من ومتى وما الذي تم الوصول إليه أو تغييره في بياناتك الاحتياطية بمجرد حدوث ذلك.

- سيساعدك سجل التدقيق في الوقت الفعلي على اكتشاف عمليات التطفل بسرعة وإجراء العلاج الصحيح قبل أن يتاح للهجوم الوقت الكافي لاختراق بياناتك.

تتوسع التهديدات الفريدة لبيانات SaaS بسرعة.

حتى الأدوات التي نعتقد أنها مصممة للكشف عن أوجه القصور أو أتمتة العمل الذي لا نفضل القيام به، مثل وكلاء الذكاء الاصطناعي التابعين لجهات خارجية، يمكن أن تكون حوادث فقدان بيانات هائلة مقنعة – تلك التي سنسمع عنها بالتأكيد في الأشهر والسنوات القادمة .

عندما تمنح الذكاء الاصطناعي حق الوصول للكتابة إلى منصات SaaS الخاصة بك، فقد يكون ذلك ببراءة فاسد جميع البيانات المهمة الخاصة بك بسرعة GPU المتسارعة.

عندما تبدأ التقارير عن هذه المواقف في الظهور بشكل جماعي، ستكون سعيدًا لأنك قمت بإخفاء بيانات SaaS الخاصة بك حيث لا يمكن لأحد – سواء كان مهاجمًا أو ذكاءً اصطناعيًا مفقودًا – قراءتها.

ستكون سعيدًا بشكل مضاعف لأنه آمن وسليم عندما تكون في أمس الحاجة إليه.