يحدث CVE-2020-4414 بسبب الاستخدام غير الآمن للذاكرة المشتركة ، تستخدم الأداة المساعدة DB2 Trace لتبادل المعلومات مع نظام التشغيل الأساسي على النظام. يتم استخدام الأداة المساعدة DB2 Trace لتسجيل بيانات وأحداث DB2 ، بما في ذلك الإبلاغ عن معلومات نظام…

بيانات

تزايد اعتماد المؤسسات على تطبيقات SaaS، أصبح ضمان مرونة البيانات وحمايتها ضرورة استراتيجية لا تقل أهمية عن الابتكار نفسه. يقدم هذا الدليل ست ركائز أساسية تساعد المؤسسات على مواجهة التحديات الرقمية، تعزيز الامتثال، والحفاظ على السيطرة الكاملة على بياناتها.

بالرغم من ember (AKA endgame malware penchmark للبحث) كان مطلق سراحه في عام 2018 ، بصفته مصنفًا مفتوح المصدر الخبيثة ، فإن حجم العينة الأصغر (1.1 مليون عينة) ووظائفها كمجموعة بيانات واحدة (حميدة/برامج ضارة) تعني "الحد (ed) نطاق التجربة التي…

باستخدام Sisense كمنصة Cloud Analytics لفرق الأعمال ، يمكنك إنشاء مجموعات مستخدمين بناءً على الوصول إلى البيانات ، وهذا يجعل من السهل عليك تنفيذ مهام مسؤول المستخدم. تمتد رؤية البيانات إلى ما هو أبعد من الوصول إلى مقاييس مخصصة. تحتاج…

كشف الباحثون عن عائلة جديدة من البرامج الضارة التي تعمل بنظام Android والتي تسيء إلى خدمات إمكانية الوصول في الجهاز لاختطاف بيانات اعتماد المستخدم وتسجيل الصوت والفيديو.

كشفت الأبحاث الجديدة عن زيادة كبيرة في سرقة بيانات ملف QuickBooks باستخدام حيل الهندسة الاجتماعية لتقديم البرامج الضارة واستغلال برنامج المحاسبة

تأتي النتائج بعد شهر من الكشف عن JFROG عن تفاصيل عن ثغرة أمنية عالية الشهرة في Apache Cassandra (CVE-2021-44521 ، CVSS SCORE: 8.4) ، إذا تركت دون معالجة ، يمكن إساءة معاملتها لاكتساب تنفيذ التعليمات البرمجية عن بُعد (RCE) على…

كشف مزود خدمات الهوية Okta يوم الجمعة عن حادث أمني جديد سمح لجهات تهديد مجهولة الهوية بالاستفادة من بيانات الاعتماد المسروقة للوصول إلى نظام إدارة حالات الدعم الخاص به.

تم اكتشاف AndroxGh0st في البرية منذ عام 2022 على الأقل، حيث استفادت الجهات الفاعلة في مجال التهديد منه للوصول إلى ملفات بيئة Laravel وسرقة بيانات الاعتماد لمختلف التطبيقات المستندة إلى السحابة مثل Amazon Web Services (AWS) وSendGrid وTwilio.

كلها محادثات صالحة وضرورية للمؤسسات التكنولوجية بجميع أشكالها وأحجامها. ومع ذلك، تستخدم الشركة المتوسطة أكثر من 400 تطبيق SaaS. وكشف التقرير نفسه أيضًا أن 56% من متخصصي تكنولوجيا المعلومات ليسوا على دراية بمسؤولياتهم المتعلقة بالنسخ الاحتياطي للبيانات

تستخدم Beyond Identity تشفير المفاتيح العامة والخاصة، أو مفاتيح المرور، لتجنب هذه المخاطر ولا ترجع أبدًا إلى عوامل التصيد الاحتيالي مثل OTP، أو الإشعارات، أو الروابط السحرية.

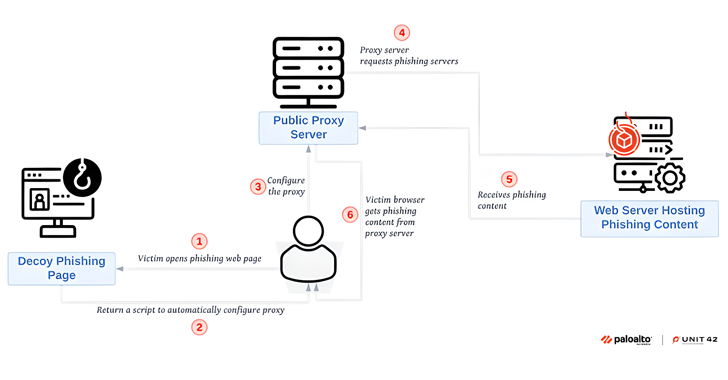

توجه الروابط الضارة المتصفح إلى تحديث صفحة الويب أو إعادة تحميلها تلقائيًا على الفور، دون الحاجة إلى تدخل المستخدم."

يأتي برنامج FOUNDATION مزودًا بخادم Microsoft SQL (MS SQL) للتعامل مع عمليات قاعدة البيانات، وفي بعض الحالات، يكون به منفذ TCP 4243 مفتوحًا للوصول مباشرة إلى قاعدة البيانات عبر تطبيق الهاتف المحمول

يسعدنا أن LinkedIn قد عكست المخاوف التي أثرناها بشأن نهجها في تدريب نماذج الذكاء الاصطناعي التوليدية بالمعلومات المتعلقة بمستخدميها في المملكة المتحدة،" ستيفن ألموند، المدير التنفيذي للمخاطر التنظيمية

شركة Clearview AI تواجه غرامة قدرها 30.5 مليون يورو لبناء قاعدة بيانات غير قانونية للتعرف على الوجه

أعلن تطبيق المراسلة الشهير Telegram عن استعداده لتقديم عناوين IP وأرقام هواتف المستخدمين للسلطات عند تلقي طلبات قانونية معتمدة، في إطار مساعيه للحد من الأنشطة الإجرامية على منصته.

ادوات مزيفة على PyPI تستهدف مطوري العملات المشفرة بسرقة مفاتيح المحفظة وبيانات المستخدم الحساسة

الخيار الآخر لمجرمي الإنترنت هو تنزيل قوالب صفحات التصيد في وضع عدم الاتصال كملفات HTML واستضافتها على خوادمهم الخاصة.

ويهدف هذا النهج إلى السماح للشركات بتحقيق التوازن الصحيح بين الابتكار والأمن.