متابعة ماكس نيوز

متسللون ينشرون IceApple…قام الباحثون بتفصيل إطار ما بعد الاستغلال غير الموثوق.”يُشتبه في أنه عمل خصم من Nexus ، يظل ICEAPPLE تحت التطوير النشط ، حيث لوحظت 18 وحدة يتم استخدامها عبر عدد من بيئات المؤسسات ، اعتبارًا من مايو 2022 ،” CroldStrike قال في تقرير الأربعاء.

لاحظت شركة الأمن السيبراني ، التي اكتشفت البرامج الضارة المتطورة في أواخر عام 2021 ، وجودها في شبكات الضحايا المتعددة وفي مواقع متميزة جغرافيا.

يمتد الضحايا المستهدفون مجموعة واسعة من القطاعات ، بما في ذلك الكيانات التكنولوجية والأكاديمية والحكومية.

لا يتم استخدام مجموعة أدوات ما بعد الاستغلال ، كما يوحي الاسم ، لتوفير وصول أولي ، ولكنها تعمل بدلاً من ذلك لتنفيذ هجمات متابعة بعد أن قامت بالفعل بتسوية المضيفين المعنيين.

يعتبر ICEAPPLE ملحوظًا لحقيقة أنه إطار في الذاكرة ، مما يشير إلى محاولة من جانب ممثل التهديد للحفاظ على بصمة الطب الشرعي المنخفضة والكشف عن التهرب ، والتي بدورها تحمل جميع السمات المميزة لمهمة أفعى الذكاء على المدى الطويل.

على الرغم من أن عمليات التسلل التي لوحظت حتى الآن قد شملت البرامج الضارة التي يتم تحميلها على خوادم Microsoft Exchange ، إلا أن Iceapple قادر على التشغيل تحت أي تطبيق ويب لخدمات معلومات الإنترنت (IIS) ، مما يجعله أ تهديد قوي.

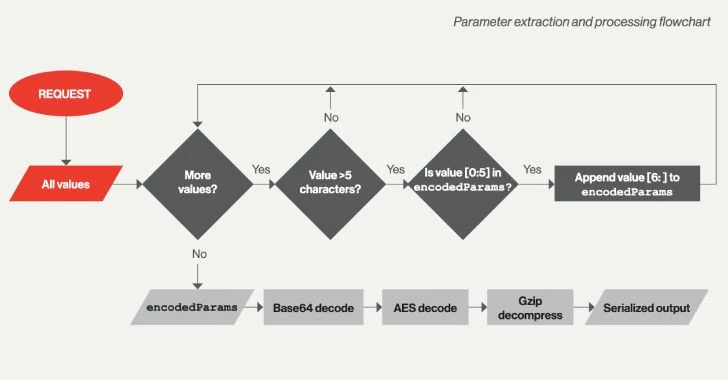

تعمل الوحدات المختلفة التي تأتي مع الإطار على تجهيز البرامج الضارة لإدراج وحذف الملفات والدلائل ، وكتابة البيانات ، وسرقة بيانات الاعتماد ، والاستعلام الدليل النشط ، وتصدير البيانات الحساسة. يعود تاريخ بناء الطوابع الزمنية على هذه المكونات إلى مايو 2021.

وخلص الباحثون إلى أن “في جوهره ، يعد Iceapple إطارًا ما بعد الاستغلال يركز على زيادة رؤية الخصم للهدف من خلال الاستحواذ على بيانات الاعتماد وترشيح البيانات”.

“تم تطوير iceapple من خلال خصم مع معرفة مفصلة بالأعمال الداخلية لـ IIS.

إن ضمان أن تكون جميع تطبيقات الويب مرققة بشكل منتظم أمرًا ضروريًا لمنع ICAPPLE من الانتهاء في بيئتك.”