في الأسابيع الثلاثة الماضية وحدها (منذ نهاية فبراير 2020) ، لاحظنا زيادة كبيرة في عدد المجالات المسجلة - قال الباحثون إن متوسط عدد المجالات الجديدة أكثر من 10 أضعاف العدد الموجود في الأسابيع السابقة. "تم العثور على 0.8 في المائة…

المتسللين

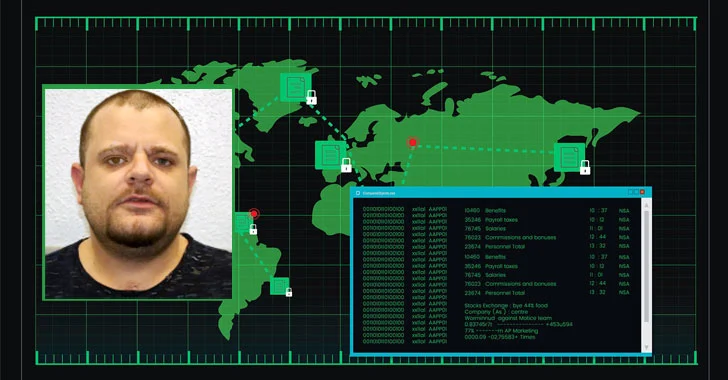

قالت شركة الأمن السيبراني إنها عثرت على حوالي عشرين من المواقع المصابة في جميع أنحاء أوروبا وأمريكا الشمالية والجنوبية المتخصصة في بيع المعدات الرقمية ومستحضرات التجميل والمنتجات الغذائية وقطع الغيار.

ألقت شرطة المملكة المتحدة لأول مرة القبض على وايت في سبتمبر 2016 خلال التحقيق في اختراق حساب iCloud الذي ينتمي إلى Pippa Middleton ، الأخت الصغرى لأفراد العائلة المالكة البريطانية دوقة كامبريدج ، وسرقة 3000 صورة لها

قام باحثو الأمن السيبرانيون بتركيب الألفاظ على أجهزة ذكية جديدة متصلة بالإنترنت في البرية لأداء المهام الشائنة ، ومعظمها من هجمات DDOS ، وتعدين عملة العملة المشفرة غير المشروعة.

تم اكتشاف عملية للمتسللين مقابل الاستئجار باستخدام سلالة من البرامج الضارة غير الموثقة سابقًا لاستهداف المؤسسات المالية في جنوب آسيا وشركات الترفيه العالمية.

رصدت لأول مرة في البرية في 2015، تم العثور على المشغلين وراء البرامج الضارة للتداخل مع طاقة رمادية، وهي مجموعة تهديدات يُعتقد أنها خليفة لـ Blackenergy الملقب Sandworm ، مما يشير إلى دورها كمجموعة فرعية مع روابط لـ Sofacy و…

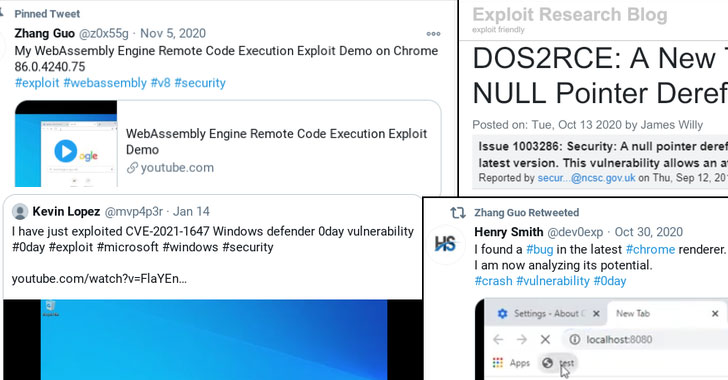

كشفت Google يوم الاثنين عن تفاصيل حول حملة مستمرة قام بها ممثل تهديد مدعوم من الحكومة من كوريا الشمالية استهدف الباحثين الأمنية الذين يعملون في أبحاث وتطوير الضعف. قالت مجموعة تحليل التهديدات الخاصة بشركة الإنترنت (TAG) إن الخصم أنشأت…

26 يناير ، 2021 Mimecast يوم الثلاثاء رسميًا مؤكد أن المهاجمين الذين يقفون وراء Solarwinds Hack كانوا مسؤولين عن المساس بالشهادة الرقمية التي قدمتها الشركة لتأمين الاتصالات لتبادل Microsoft 365 (M365).

اتهامهم بإنشاء ونشر تطبيقات عملة مشفرة ضارة متعددة ، وتطوير وتسويق منصة blockchain ، تتوسع لائحة الاتهام على 2018 تهم التهم ضد بارك، أحد المتسللين المزعومين للدولة القومية التي تم توجيه الاتهام إليها سابقًا فيما يتعلق بـ 2014 Cyberatchack on…

يقال إن حوالي 40 من المتسللين في المجموع يقفون وراء العملية ، مع استخدام 100 مرسلين بريد إلكتروني مختلف في عدد كبير من الهجمات التي تستهدف المستخدمين في أكثر من 30 دولة مختلفة. شوهدت الهجمات لأول مرة في نهاية نوفمبر…

حدث توسيع اهتماماته الاستراتيجية في أوائل عام 2020 من خلال الاستفادة من أداة تسمى التهديد، قال الباحثون Vyacheslav Kopeytsev و Seongsu Park في كتابة يوم الخميس.

كشف باحثون في مجال الأمن السيبراني، اليوم، عن حملة تجسس جديدة تستهدف المجتمعات التبتية الضعيفة حول العالم، وذلك من خلال نشر امتداد خبيث لمتصفح Firefox على الأجهزة المستهدفة، بهدف مراقبتها وسرقة بياناتها الحساسة وقال PrintPoint في تحليل: “قامت الممثلون بالتهديدات…

الهدف النهائي للحملة هو سرقة بيانات الاعتماد المصرفية التي أدخلها المستخدمون والتخلص منها إلى الخادم الذي يسيطر عليه المهاجم ، مع عرض رسالة خطأ مفادها أن معرف المستخدم الذي تم إدخاله أو كلمة المرور غير صالحة.

وقال ديفيد برادبري ، كبير ضباط الأمن في أوكتا ، "استمرت السيطرة لمدة 25 دقيقة متتالية في 21 يناير 2022". "لم يتمكن ممثل التهديد من إجراء أي تغييرات في التكوين ، أو إعادة تعيين MFA أو كلمة المرور ، أو…

تشير أحدث النتائج من SecureWorks إلى توسيع نفس الحملة التي تم تفصيلها مسبقًا من قبل ProofPoint و ESET الشهر الماضي ، والتي تضمنت استخدام متغير جديد من Plugx Conducted Hodur ، لذلك تم تصنيفه بسبب تداخله مع إصدار آخر يسمى…

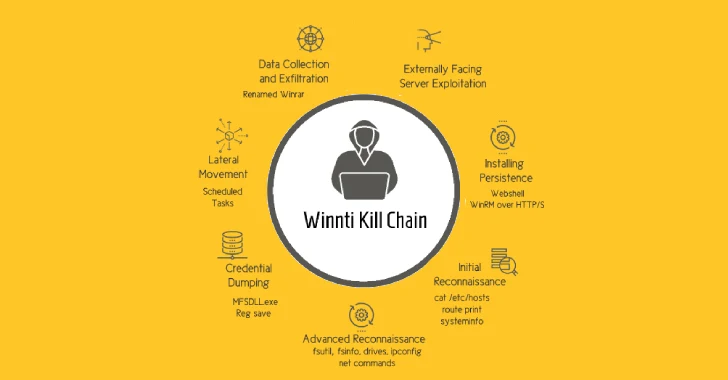

من المعروف أن Winnti ، الذي تم تتبعه أيضًا من قبل بائعي الأمن السيبراني الآخرون تحت الأسماء APT41 و Axiom و Barium و Bronze Atlas ، نشط منذ عام 2007 على الأقل."إن نية المجموعة هي نحو سرقة الملكية الفكرية من…

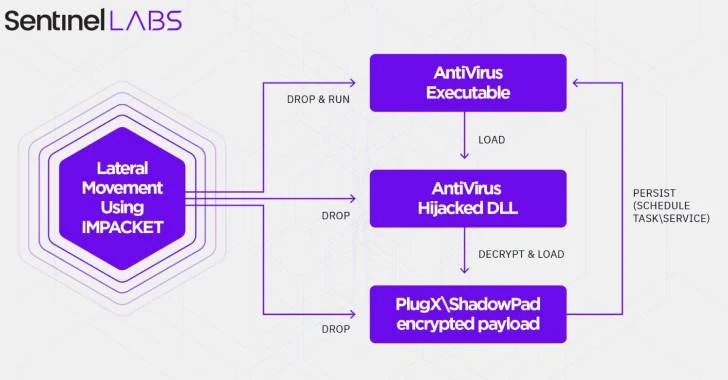

متابعات-ميكسي نيوز هاكرز صينيون….وقد لوحظت مجموعة من الإجراءات الإلكترونية المحاذاة الصينية وهي تضرب قطاع الاتصالات في آسيا الوسطى مع إصدارات من البرامج الضارة مثل Shadowpad و Plugx. ربطت شركة الأمن السيبراني Sentinelone التدخلات مع ممثل يتتبعه تحت اسم “Moshen Dragon”…

الممثلون المدعومون من الحكومة من الصين وإيران وكوريا الشمالية وروسيا ، فضلاً عن مختلف المجموعات غير الموزعة ، استخدموا العديد من الموضوعات المتعلقة بحرب أوكرانيا في محاولة للحصول على أهداف لفتح رسائل البريد الإلكتروني الخبيثة أو النقر على الروابط الخبيثة"

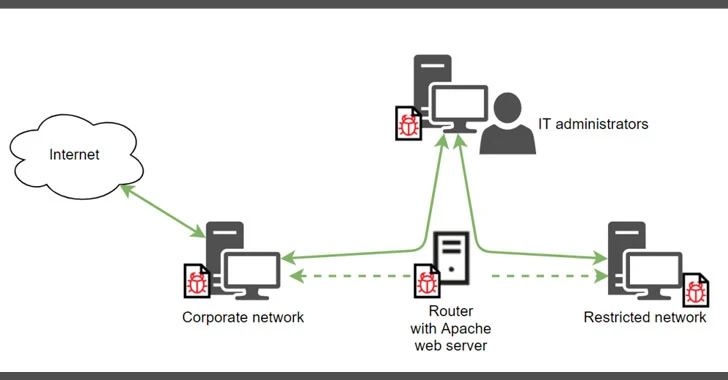

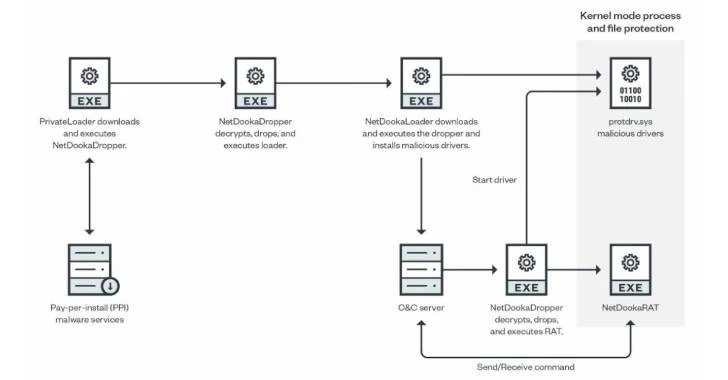

يتم توزيع الإطار من خلال خدمة الدفع (PPI) ويحتوي على أجزاء متعددة ، بما في ذلك اللودر ، وقطارة ، وبرنامج حماية ، و Accouse Access بالكامل (RAT) الذي ينفذ بروتوكول اتصالات الشبكة الخاص به ،" Trend Micro. قال في…

قام الباحثون بتفصيل إطار ما بعد الاستغلال غير الموثوق."يُشتبه في أنه عمل خصم من Nexus ، يظل ICEAPPLE تحت التطوير النشط ، حيث لوحظت 18 وحدة يتم استخدامها عبر عدد من بيئات المؤسسات ، اعتبارًا من مايو 2022 ،" CroldStrike…

وقد لوحظت مجموعة لازاروس المدعومة من كوريا الشمالية بالاستفادة من الضعف في خوادم VMware Horizon لنشر nukesped (الملقب بالمشنجات) المزروعة ضد الأهداف الموجودة في نظيرها الجنوبي.

أتذكر أنني راهنت ضد كمبيوتر شركة آي بي إم ديب بلو خلال مباراة الشطرنج ضد الأستاذ الكبير غاري كاسباروف في عام 1997، لكنني أذهلت عندما أعلنت الآلة النصر