في حين يتم استخدام CVE-2017-9841 لتحويل الضحية إلى روبوت منتشرة ، فإن الاستغلال الناجح لـ 15 عيوبًا مختلفة في أنظمة CMS يؤدي إلى موقع ضحية يصبح روبوتًا جديدًا معلقًا في الروبوتات. تم توظيف ثغرة أمنية تحميل ملف WebDAV منفصلة من…

منصات

في الشهر الماضي فقط ، أصدر مكتب التحقيقات الفيدرالي ووزارة الصحة والخدمات الإنسانية (HHS) ، ووكالة أمن الأمن السيبراني والبنية التحتية (CISA) تحذيرًا من تهديد وشيك من هجمات الفدية على المستشفيات الأمريكية ومقدمي الرعاية الصحية.

كشف باحثون في مجال الأمن السيبراني عن عملية احتيال واسعة النطاق تستهدف مستخدمي العملات المشفرة، بدأت مطلع يناير من العام الماضي، عبر توزيع تطبيقات خبيثة تحتوي على برمجية Trojan لتثبيت أداة وصول عن بُعد (RAT) غير مكتشفة سابقًا على الأجهزة…

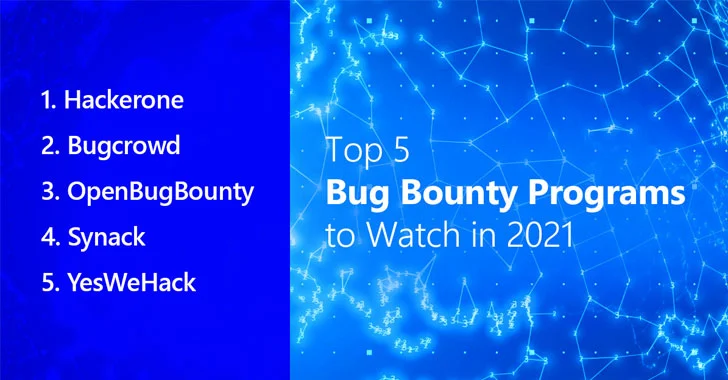

على الرغم من أن Gartner ليس لديه رباعي مخصص مخصص للاختبارات أو اختبار أمان الحشود حتى الآن ، إلا أن Gartner Peer Insights يسرد بالفعل 24 بائعًا في فئة "خدمات التجمع الحشد".لقد قمنا بتجميع أفضل 5 منصات واعدة لخطأ الأخطاء…

تعد الحسابات غير البشرية أيضًا أكثر حساسية نظرًا لأنها تأتي مع الامتيازات العالية اللازمة لأنشطة التكامل. يتطلب الأمن السيبراني للكيانات غير البشرية تكتيكات مختلفة، بما في ذلك أدوات المراقبة للكشف عن السلوك غير الطبيعي الذي يشير إلى أنواع مختلفة من…