يعتمد موكاشي على ما قبل المصادقة تعرض الحقن أمر (تم تتبعه CVE-2020-9054) ، والتي تم توفير إثبات المفهوم من أجلها فقط في الشهر الماضي. يتواجد العيب في برنامج "WebLogin.cgi" المستخدمة من قبل أجهزة Zyxel ، وبالتالي السماح للمهاجمين بأداء تنفيذ…

أجهزة

تم اكتشاف وحدة جديدة لـ Trickbot Banking Trojan مؤخرًا في The Wild والتي تتيح للمهاجمين الاستفادة من الأنظمة المعرضة للخطر لإطلاق هجمات القوة الغاشمة مقابل أنظمة Windows المحددة التي تعمل على اتصال بروتوكول سطح المكتب عن بعد (RDP) المعرض للإنترنت.…

تم تتبع الروبوتات مرة أخرى إلى مجموعة تسميها shuangqiang (تسمى أيضًا بندقية مزدوجة) ، التي كانت وراء العديد من الهجمات منذ عام 2017 تهدف إلى المساومة على أجهزة الكمبيوتر Windows مع MBR و VBR Bootkits، وتثبيت برامج تشغيل ضارة لتحقيق…

قام باحثو الأمن السيبرانيون بتركيب الألفاظ على أجهزة ذكية جديدة متصلة بالإنترنت في البرية لأداء المهام الشائنة ، ومعظمها من هجمات DDOS ، وتعدين عملة العملة المشفرة غير المشروعة.

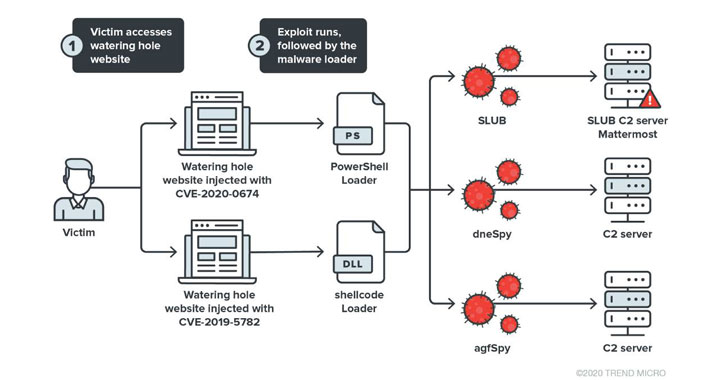

تم تصميمه لتخطي الأنظمة التي تحتوي على برامج أمان مثبت عليها كوسيلة لإحباط الكشف ، ويقوم الهجوم بسلاح ثغرة أمنية تم تصحيحها بالفعل (CVE-2019-5782) والتي تتيح للمهاجم تنفيذ التعليمات البرمجية التعسفية داخل صندوق الرمل عبر صفحة HTML التي تم تصميمها…

اكتشف باحثون في Digital Defense ، تم الكشف عن أوجه القصور الأمنية الثلاثة بمسؤولية إلى D-Link في 11 أغسطس ، والتي ، إذا تم استغلالها ، يمكن أن تسمح للمهاجمين عن بُعد بتنفيذ أوامر تعسفية على أجهزة الشبكات الضعيفة من…

توجد ثلاثة من أشد المشكلات في UIP (CVE-2020-24336) ، و PICOTCP (CVE-2020-24338) ، و NUT/NET (CVE-2020-25111) ، وكلها هي عيوب تنفيذ التعليمات البرمجية عن بُعد (RCE) ولديها درجة CVSS من 9.8 من 10.

كشف فريق من الباحثين اليوم عن نقاط الضعف الأمنية المهمة في عملاء Dell Wyse الرفيعين الذين يمكن أن يسمحوا للمهاجمين بتنفيذ التعليمات البرمجية الضارة عن بُعد والوصول إلى الملفات التعسفية على الأجهزة المتأثرة.العيوب التي كانت كشفت بواسطة مقدم الرعاية السيبراني…

أشدهم هو ثغرة أفران في التدفق العازلة القائمة على الكومة (CVE-2020-25066) في مكون خادم Treck HTTP الذي يمكن أن يسمح للخصم بتعطل الجهاز المستهدف أو إعادة تعيينه وحتى تنفيذ الرمز البعيد. لديها درجة CVSS من 9.8 من أصل 10

قامت Cisco بطرح إصلاحات لثغراتية متعددة في واجهة الإدارة القائمة على الويب لأجهزة التوجيه التجارية الصغيرة التي يمكن أن تسمح للمهاجم عن بُعد غير مصادفة بتنفيذ التعليمات البرمجية التعسفية كمستخدم جذر على جهاز مصاب. ال عيوب -تم تتبعه من CVE-2021-1289…

تم توثيقه لأول مرة في مايو 2017 بواسطة Proofpoint، LODA عبارة عن برامج ضارة تلقائية يتم تسليمها عادةً عبر السحر الخادق المجهز لتشغيل مجموعة واسعة من الأوامر المصممة لتسجيل الصوت والفيديو والتقاط معلومات حساسة أخرى ، مع مؤخرًا المتغيرات تهدف…

كشف الباحثون في الأمن السيبراني عن ثغرة أمنية جديدة في مودم محطات المحمول في Qualcomm (MSM) والتي يمكن أن تسمح للمهاجم بالاستفادة من نظام تشغيل Android الأساسي لتزويد الكود الخبيث في الهواتف المحمولة ، غير مكتشفة. “إذا تم استغلالها ،…

أصدرت Microsoft يوم الثلاثاء جولة أخرى من تحديثات الأمن بالنسبة لنظام تشغيل Windows والبرامج المدعومة الأخرى ، قم بسحق 50 نقاط ضعف ، بما في ذلك ستة أيام صفر يقال إنها تتعرض للهجوم النشط. تم تحديد العيوب وحلها في Microsoft…

برامج ضارة Linux Botnet المعروفة باسم xorddos شهدت زيادة في النشاط بنسبة 254 ٪ على مدار الأشهر الستة الماضية ، وفقًا لآخر أبحاث من Microsoft.

تم تطوير أجهزة مودم Cinterion في الأصل بواسطة شركة Gemalto قبل أن يتم إنشاء الشركة مكتسب بواسطة Telit من شركة Thales كجزء من صفقة تم الإعلان عنها في يوليو 2022.

في يوم الجمعة الموافق 19 يوليو 2024 الساعة 04:09 بالتوقيت العالمي المنسق، وكجزء من العمليات المنتظمة، أصدرت CrowdStrike تحديثًا لتكوين المحتوى لمستشعر Windows لجمع القياس عن بعد حول تقنيات التهديد الجديدة المحتملة،" الشركة قال في المراجعة الأولية لما بعد الحادث…

تم الكشف عن ثغرة أمنية خطيرة في Microchip Advanced Software Framework (ASF)، والتي إذا تم استغلالها بنجاح، يمكن أن تؤدي إلى تنفيذ تعليمات برمجية عن بعد