تخيل عالماً لا تضطر فيه أبداً إلى تذكر سلسلة معقدة من الرموز أو إعادة تعيين كلمة مرور منسية؛ يبدو هذا السيناريو بمثابة “المدينة الفاضلة” الرقمية للمستخدمين وفرق تكنولوجيا المعلومات على حد سواء. ومع ذلك، يثبت الواقع التقني أن القاعدة الذهبية…

الأنظمة

هناك الكثير من إشارات ثقافة البوب إلى Rogue AI والروبوتات ، والأجهزة التي تحولت إلى أسيادهم البشريين. إنها أشياء من الخيال العلمي والمرح والخيال ، ولكن مع أن إنترنت الأشياء والأجهزة المتصلة أصبحت أكثر انتشارًا في منازلنا ، نحتاج إلى…

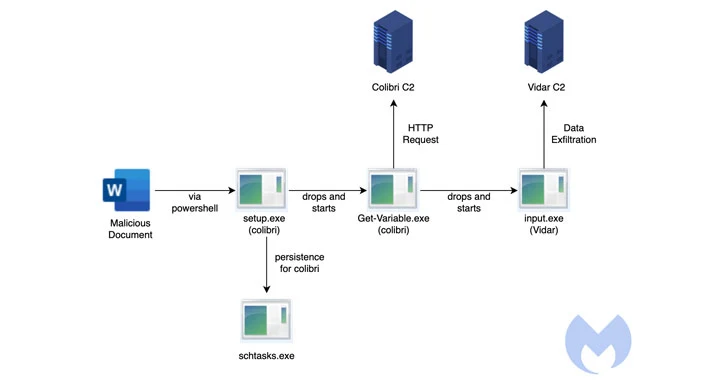

توثيق لأول مرة FR3D.HK وشركة الأمن السيبراني الهندي Cloudsek في وقت سابق من هذا العام ، CoLibri هي منصة للبرامج الضارة كخدمة (MAAS) التي تم تصميمها لإسقاط حمولة إضافية على الأنظمة المعرضة للخطر. ظهرت العلامات المبكرة للودر في منتديات روسية…

GSM (GSMA)، وهي الهيئة الإدارية التي تشرف على تطوير بروتوكول خدمات الاتصالات الغنية (RCS)، يوم الثلاثاء، إنها تعمل على تنفيذ التشفير الشامل (E2EE) لتأمين الرسائل المرسلة بين Android وiOS. النظم البيئية.