واجهة API جديدة للتحقق من كلمات مرور SIM تعزز أمان الوصول عن بُعد بنموذج Zero Trust

ننسى المؤامرات المائية أو معارك مجلس الإدارة. هناك حرب جديدة في المكتب. نظرًا لأن الشركات تدفع موظفيها للعودة إلى مساحات العمل الجماعية ، فإن العديد من العمال لا يرغبون في ذلك - أكثر من 50 في المائة من الموظفين يفضلون الإقلاع عنهم ، وفقًا لـ بحث من قبل EY.

متابعات-ميكسي نيوز

API….ننسى المؤامرات المائية أو معارك مجلس الإدارة. هناك حرب جديدة في المكتب. نظرًا لأن الشركات تدفع موظفيها للعودة إلى مساحات العمل الجماعية ، فإن العديد من العمال لا يرغبون في ذلك – أكثر من 50 في المائة من الموظفين يفضلون الإقلاع عنهم ، وفقًا لـ بحث من قبل EY.

في حين أن فرق الموارد البشرية تشعر بالقلق من قلوب وعقول الموظفين ، فإن أخصائيي أمن تكنولوجيا المعلومات لديهم خطة معركة مختلفة لصياغة – كيفية جعل الطبيعية الجديدة في مكان العمل الهجين آمنًا.

المفاضلة بين قابلية الاستخدام والأمن

لا تزال أكبر ثغرة أمنية للشركة هي شعبها. في مكان عمل هجين ، تعني استراتيجية الثقة الصفرية الأمن على الإطلاق. MFA تختار الشركة يؤثر على صعوبة تسجيل الدخول إلى البريد الإلكتروني ولوحات المعلومات وأدوات سير العمل ووثائق العميل وما إلى ذلك. أو ، على العكس ، مدى أمان الوصول المسامي.

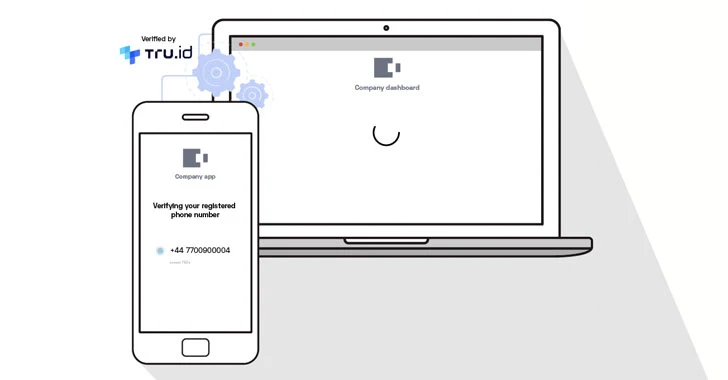

تخيل الآن هذا السيناريو. تفتح الموظف بوابة شركة ، وتؤكد موجهًا على تطبيق الشركة على هاتفها ، وهذا كل شيء. تم المصادقة عليها بسلاسة من خلال عامل حيازة قوي باستخدام رقم الهاتف المحمول المسجل لشركتها مقابل SIM. لا شيء يجب أن نتذكره ، لا شيء أن تنسى ، لا الرموز الرموز ، ولا توجد رموز للكتابة ضد العد التنازلي.

“نقاط النهاية” هي إنسان

من أجل تنفيذ سياسة صفر ثقة فعالة ويمكن الوصول إليها على حد سواء ، فقد حان الوقت للتوقف عن التفكير في الموظفين على أنها “نقاط نهاية” ، ومعالجة العادات البشرية في الأمن. على سبيل المثال ، أ استطلاع تويتر بواسطة tru.id كشفت أن 40 ٪ من الناس يستخدمون “نظام عقلي” لكلمات المرور.

هذه الأنظمة العقلية في سباق بين التعقيد والذاكرة. يجب الآن أن تكون كلمات المرور طويلة ومعقدة وغير منطقية – وحتى أولئك الذين ما زالوا يتم خرقهم ، وذلك بفضل تسرب قاعدة البيانات أو عمليات الاحتيال في التصيد. هذا فقط غير مستدام.

لا تزال عوامل الميراث مثل القياسات الحيوية تتضمن الاحتكاك لإنشاء واستخدام. كما نعلم من الوجه أو التعرف على بصمات الأصابع على هواتفنا ، لا تعمل القياسات الحيوية دائمًا لأول مرة ولا تزال تتطلب فشلًا في رمز المرور. بالإضافة إلى ذلك ، لا تتطلب جميع مستويات الوصول مثل هذا الأمان الصارم.

عامل الحيازة باستخدام مصادقة شبكة الهاتف المحمول

على الطيف بين كلمات المرور والقياسات الحيوية يكمن عامل الحيازة – الأكثر شيوعًا الهاتف المحمول. هذه هي الطريقة التي ظهرت بها تطبيقات SMS OTP وتطبيقات المصادقة ، لكن هذه التطبيقات تأتي مع مخاطر الاحتيال ، وقضايا قابلية الاستخدام ، ولم تعد الحل الأفضل.

كان الحل الأكثر بساطة وأقوى للتحقق معنا طوال الوقت – باستخدام الأمان القوي لبطاقة SIM الموجودة في كل هاتف محمول. شبكات الهاتف المحمول مصادقة العملاء طوال الوقت للسماح للمكالمات والبيانات. تستخدم بطاقة SIM أمان تشفير متقدم ، وهي شكل ثابت من التحقق في الوقت الفعلي لا يحتاج إلى أي تطبيقات منفصلة أو رموز للأجهزة.

ومع ذلك ، فإن السحر الحقيقي للمصادقة المستندة إلى SIM هو أنه لا يتطلب أي إجراء مستخدم. إنه موجود بالفعل.

الآن، واجهات برمجة التطبيقات بواسطة Tru.id افتح مصادقة الشبكة المستندة إلى SIM للمطورين لبناء تجارب التحقق من الاحتكاك ، ولكن آمنة.

يتم تخفيف أي مخاوف بشأن الخصوصية من خلال حقيقة أن tru.id لا يعالج المعلومات الشخصية بين الشبكة وواجهة برمجة التطبيقات. إنه مجرد بحث يعتمد على عنوان URL.

تسجيل الدخول بدون كلمة مرور: جهد مستخدم صفري وأمان صفر ثقة

تتمثل إحدى طرق استخدام واجهات برمجة التطبيقات Tru.ID في إنشاء حل بدون كلمة مرور لتسجيل الدخول عن بُعد باستخدام تطبيق مصاحب للوصول إلى نظام المؤسسة. من خلال تطبيق تفاعل واحد على الهاتف المحمول ، يمكن للشركات إزالة احتكاك المستخدم من أمان STEP-UP ، وخطر الخطأ البشري.

إليك مثال على سير العمل لتطبيق Companion لتسجيل الدخول إلى Enterprise باستخدام Tru.id APIs:

المقدمة: لدى المستخدم تطبيق الشركة الرسمي المثبت على هواتفهم. تطبيق Enterprise لديه Tru.ID التحقق من واجهات برمجة التطبيقات مضمنة.

- يحاول المستخدم تسجيل الدخول إلى نظام الشركة (البريد الإلكتروني ولوحة معلومات البيانات وما إلى ذلك). يمكن أن يكون هذا على سطح المكتب أو الهاتف المحمول.

- يحدد النظام المستخدم الذي يحاول تسجيل الدخول ويرسل إشعار الدفع.

- يتلقى الجهاز المحمول وتطبيق الشركة إشعار الدفع ، ويتم مطالب المستخدم بتأكيد أو رفض محاولة تسجيل الدخول. إذا كان هم الذين يقومون بتسجيل الدخول ، فسوف يوافقون.

- عندما يوافق المستخدم ، يتم تقديم طلب على API Tru.ID عبر الواجهة الخلفية لإنشاء عنوان URL للتحقق لرقم الهاتف المسجل لهذا المستخدم.

- سيطلب تطبيق الشركة بعد ذلك التحقق من عنوان URL عبر اتصال بيانات الهاتف المحمول باستخدام tru.id SDK. هذه هي المرحلة التي يتحقق فيها مشغل شبكة الهاتف المحمول و tru.id من أن رقم الهاتف للجهاز الحالي يتطابق مع رقم الهاتف الذي سجله المستخدم على نظام تسجيل الدخول. لاحظ أنه لا يتم تبادل أي PII. هذا هو مجرد البحث القائم على عنوان URL.

- بمجرد الانتهاء من الطلب ، سيتم إبلاغ النظام بواسطة Tru.Id ما إذا كان طلب URL Check ومتطابقة رقم الهاتف ناجحًا. يتم تحقيق ذلك عبر webhook.

- إذا كان التحقق من رقم الهاتف ناجحًا ، فسيتم تسجيل الدخول إلى المستخدم.

على الرغم من وجود عدد من الخطوات في هذا النهج ، من المهم أن نلاحظ أن المستخدم لديه إجراء واحد فقط: لتأكيد أو رفض تسجيل الدخول.

ابدأ

يمكنك البدء في الاختبار مجانًا وجعل أول مكالمة API الخاصة بك في غضون دقائق – فقط اشترك مع Tru.id أو تحقق من الوثائق. tru.id حريص على سماع من المجتمع لمناقشة دراسات الحالة.