ويعتقد الباحثون أن هذه الهجمات يمكن أن تكون مرتبطة بمجموعة "Gaza Cybergang APT"، وهي مجموعة إجرامية إلكترونية ناطقة باللغة العربية وذات دوافع سياسية، تعمل منذ عام 2012 وتستهدف منظمة النفط والغاز في منطقة الشرق الأوسط وشمال إفريقيا.

جديدة

تم الإبلاغ عن 7،098 خرقات تم الإبلاغ عنها في عام 2019 ، حيث كشفت أكثر من 15.1 مليار سجل ، وهو أسوأ عام جديد على الإطلاق وفقًا لتقرير الأمن القائم على المخاطر. أكثر من 80 ٪ من انتهاكات البيانات داخل…

في خطوة جديدة لمواجهة التهديدات الرقمية، أقدمت شركة “غوغل” مؤخراً على إزالة 106 امتدادات من متجر Chrome Web Store، بعد اكتشاف تورطها في جمع بيانات حساسة من المستخدمين بشكل غير قانوني. ووفقاً لتقارير أمنية، فإن هذه الإضافات كانت جزءاً من…

خلال WWDC 2020 يوم الاثنين ، أعلنت الشركة الأكثر قيمة في العالم عن الإصدارات التالية من أنظمة التشغيل - iOS 14 بالنسبة لأجهزة iPhone و iPados 14 لأجهزة iPad و Watchos 7 لساعات Apple و ماكوس بيج سور بالنسبة إلى…

وفقًا لفريق Fireeye Mandiant Threat Intelligence ، شاركت الجماعية-المعروفة باسم FIN11-في نمط من حملات الجريمة الإلكترونية على الأقل منذ عام 2016 والتي تنطوي على تسييل وصولها إلى شبكات المنظمات ، بالإضافة إلى نشر برامج ضار من نقاط البيع (POS) التي…

قام باحثو الأمن السيبرانيون بتركيب الألفاظ على أجهزة ذكية جديدة متصلة بالإنترنت في البرية لأداء المهام الشائنة ، ومعظمها من هجمات DDOS ، وتعدين عملة العملة المشفرة غير المشروعة.

بعد الكشف عنهم بمسؤولية لشركة Apple ، اتخذ صانع iPhone خطوات لتصحيح العيوب في غضون 1-2 أيام عمل ، مع قلة أخرى ثابتة في غضون فترة قصيرة من 4-6 ساعات

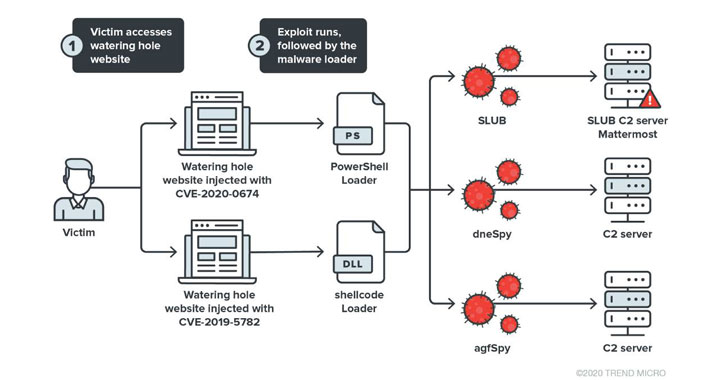

تم تصميمه لتخطي الأنظمة التي تحتوي على برامج أمان مثبت عليها كوسيلة لإحباط الكشف ، ويقوم الهجوم بسلاح ثغرة أمنية تم تصحيحها بالفعل (CVE-2019-5782) والتي تتيح للمهاجم تنفيذ التعليمات البرمجية التعسفية داخل صندوق الرمل عبر صفحة HTML التي تم تصميمها…

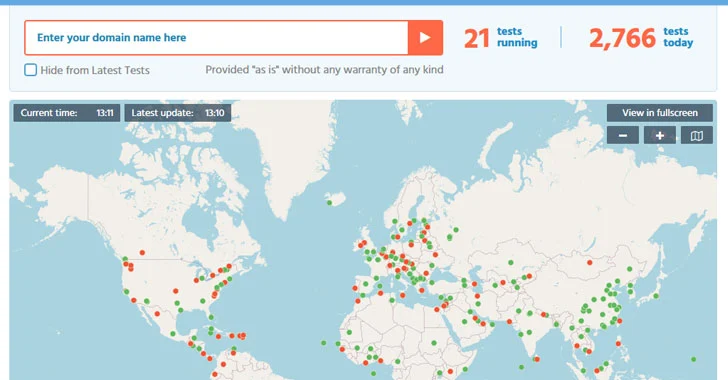

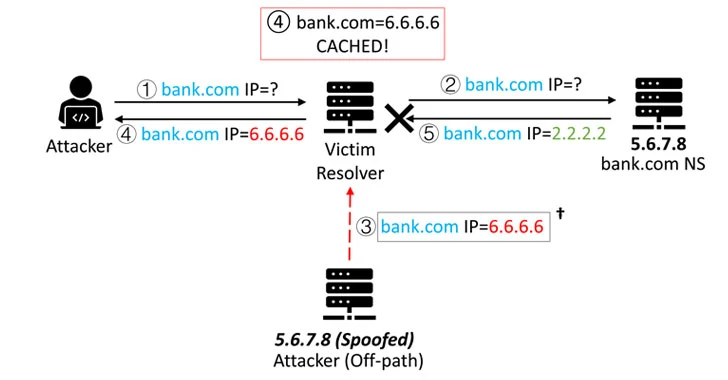

يطلق عليه اسم "هجوم DNS حزين"(قصير بالنسبة للقناة الجانبية التي هاجمت DNS) ، تتيح هذه التقنية أن يقوم ممثل ضار بتنفيذ هجوم خارج المسار ، وإعادة توجيه أي حركة مرور يتجه في الأصل إلى مجال معين إلى خادم تحت سيطرته…

كشف باحثو الأمن السيبراني عن حملة تجسس جديدة تستهدف مستخدمي هواتف أندرويد في باكستان، تعتمد على نسخ طروادة من تطبيقات مشروعة لتنفيذ مراقبة سرية. تم تصميم هذه البرمجيات الخبيثة لتتنكر في شكل تطبيقات شهيرة مثل “Pakistan Citizen Portal” و”Pakistan Prayer…

تعتمد CISO في الشركات الصغيرة والمتوسطة بشكل متزايد على CISOS (VCISOs) لتوفير الخبرة الأمنية والتوجيه. VCISOs عادة ما تكون CISOs سابقة مع سنوات من الخبرة في بناء وإدارة برامج أمن المعلومات عبر المؤسسات الكبيرة والصغيرة.

وقالت Red Canary لشركة الأمن السيبراني "Silver Sparrow" ، إنها حددت نسختين مختلفتين من البرامج الضارة - أحدهما تم تجميعه فقط لـ Intel X86_64 وتم تحميله إلى Virustotal في 31 أغسطس 2020 (الإصدار 1) ، والبديل الثاني الذي تم إرساله…

أصدرت Microsoft يوم الثلاثاء جولة أخرى من تحديثات الأمن بالنسبة لنظام تشغيل Windows والبرامج المدعومة الأخرى ، قم بسحق 50 نقاط ضعف ، بما في ذلك ستة أيام صفر يقال إنها تتعرض للهجوم النشط. تم تحديد العيوب وحلها في Microsoft…

ظهر الضغط في Wildpressure لأول مرة في مارس 2020 استنادًا إلى عملية البرامج الضارة التي توزعت طروادة C ++ التي تم إيصالها بالكامل والتي يطلق عليها "Milum" والتي مكنت ممثل التهديد من الحصول على سيطرة عن بُعد على الجهاز المتسق.…

ننسى المؤامرات المائية أو معارك مجلس الإدارة. هناك حرب جديدة في المكتب. نظرًا لأن الشركات تدفع موظفيها للعودة إلى مساحات العمل الجماعية ، فإن العديد من العمال لا يرغبون في ذلك - أكثر من 50 في المائة من الموظفين يفضلون…

الذي تم تعيين المعرف CVE-2021-22021، تم تصنيف 6.5 للشدة على نظام تسجيل CVSS. تم الفضل في Marcin Kot of Prevenity و Tran Viet Quang of Vantage Point Security لاكتشاف الضعف بشكل مستقل

تتعلق CVE-2011-1619 بـ "متغير غير مؤلف" في مصادقة ، ودالة Cisco iOS XE ، والتي يمكن أن تسمح بخصم مصادق ، أو خصم عن بُعد "لتثبيت أو معالجة ، أو التحديد لتكوين شبكة الشبكة أو إلى الذاكرة المائية على الجهاز…

لقد أنشأ المهاجمون توقيعات رمز متشوهية يتم التعامل معها على أنها صالحة من قبل Windows ولكن لا يمكن فك تشفيرها أو فحصها بواسطة رمز OpenSSL - الذي يتم استخدامه في عدد من منتجات المسح الأمنية" ، Neel Mehta من Google…

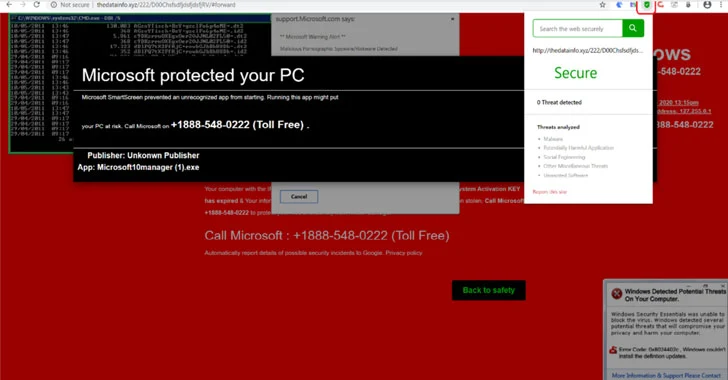

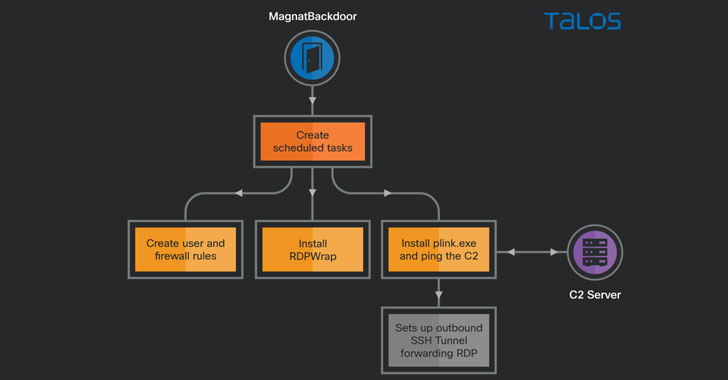

كشفت تقارير أمنية حديثة عن سلسلة من الحملات الإلكترونية الخبيثة التي تستغل المثبتات المزيفة لتطبيقات وألعاب شهيرة مثل Viber وWeChat وNoxPlayer وBattlefield، كوسيلة لخداع المستخدمين وتحفيزهم على تنزيل برمجيات ضارة، تشمل بابًا خلفيًا جديدًا وامتدادًا خبيثًا لمتصفح Google Chrome، بهدف…

اقترحت المفوضية الأوروبية يوم الأربعاء تنظيمًا جديدًا من شأنه أن يتطلب من شركات التكنولوجيا فحص مواد الاعتداء الجنسي على الأطفال (CSAM) وسلوك الاستمالة ، مما يثير المخاوف من أنه قد يقوض التشفير من طرف إلى طرف (E2EE).

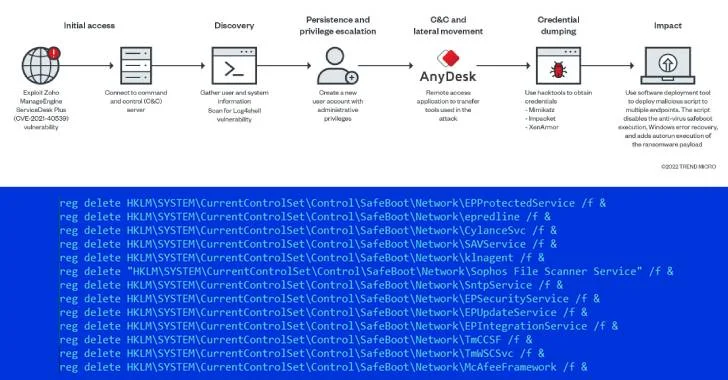

كشف الباحثون في الأمن السيبراني عن متغير جديد من برنامج Ransomware AvoSlocker الذي يعطل حلول مكافطحة الفيروسات للتهرب من الكشف بعد خرق الشبكات المستهدفة من خلال الاستفادة من العيوب الأمنية غير المستقرة.

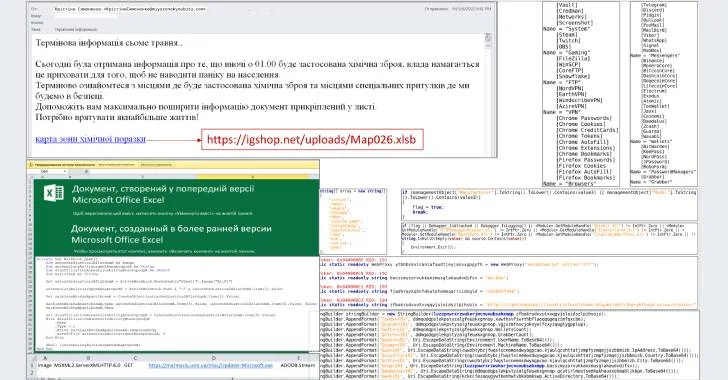

حذر فريق الاستجابة لحالات الطوارئ في أوكرانيا (CERT-UA) من هجمات التصيد التي تنشر برامج ضارة لسرقة المعلومات تسمى مهرج السارق على الأنظمة المعرضة للخطر

أصدرت QNAP ، صانع التايواني لأجهزة تخزين الشبكات (NAS) ، يوم الجمعة تحديثات أمنية لتصحيح تسع نقاط ضعف في الأمان ، بما في ذلك مشكلة حرجة يمكن استغلالها لتولي نظام متأثر.

تم اكتشاف ثغرات أمنية متعددة في حل جدار الحماية Netgate pfSense مفتوح المصدر المسمى pfSense والذي يمكن أن يقيده مهاجم لتنفيذ أوامر عشوائية على الأجهزة الحساسة.