GOOTKIT RAT يستغل تحسين نتائج البحث لنشر برمجياته عبر مواقع مخترقة

تم توثيق Gootkit لأول مرة في عام 2014 ، وهو عبارة عن منصة خبيثة قائمة على JavaScript قادرة على تنفيذ مجموعة من الأنشطة السرية ، بما في ذلك حقن الويب ، والتقاط ضغطات المفاتيح ، وأخذ لقطات شاشة ، وتسجيل مقاطع الفيديو ، بالإضافة إلى سرقة البريد الإلكتروني وكلمة المرور

متابعات-ميكسي نيوز

GOOTKIT RAT….تلقى إطار عمل سيئ السمعة لتوصيل طروادة مصرفية عملية تجميل لنشر مجموعة واسعة من البرامج الضارة ، بما في ذلك حمولات الفدية.

“ال gootkit كانت عائلة البرمجيات الضارة حوالي نصف عقد – طروادة ناضجة ذات وظائف تتمحور حول سرقة بيانات الاعتماد المصرفية ، “باحثو Sophos Gabor Szappanos وأندرو براندت قال في الكتابة المنشورة اليوم.

“في السنوات الأخيرة ، بذل جهد تقريبًا في تحسين طريقة التسليم الخاصة به كما دخلت البرامج الضارة المستندة إلى NodeJS نفسها.”

يأتي نظام توصيل البرمجيات الخبيثة الموسعة “Gootloader” ، وسط زيادة في عدد العدوى التي تستهدف المستخدمين في فرنسا وألمانيا وكوريا الجنوبية والولايات المتحدة

تم توثيق Gootkit لأول مرة في عام 2014 ، وهو عبارة عن منصة خبيثة قائمة على JavaScript قادرة على تنفيذ مجموعة من الأنشطة السرية ، بما في ذلك حقن الويب ، والتقاط ضغطات المفاتيح ، وأخذ لقطات شاشة ، وتسجيل مقاطع الفيديو ، بالإضافة إلى سرقة البريد الإلكتروني وكلمة المرور.

على مر السنين ، تطورت أداة الجرائم الإلكترونية لاكتساب ميزات جديدة لسرقة المعلومات ، مع محمل gootkit إعادة الشراء بالاشتراك مع الالتهابات رانسومواري ريفيل/sodinokibi التي تم الإبلاغ عنها العام الماضي.

في حين أن الحملات التي تستخدم حيل الهندسة الاجتماعية لتقديم حمولات ضارة هي عشرة سنتات ، فإن Gootloader يأخذها إلى المستوى التالي.

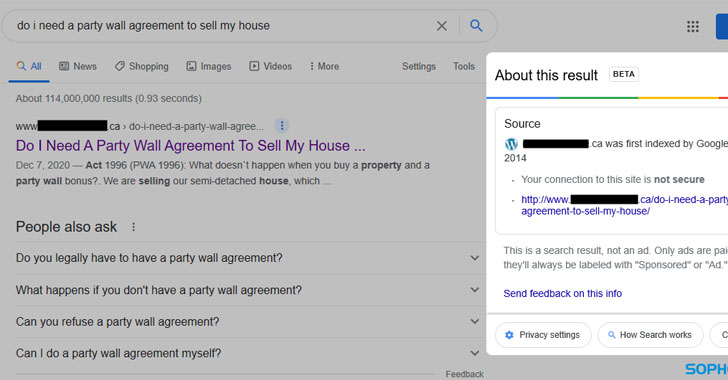

تنتج سلسلة العدوى إلى التقنيات المتطورة التي تتضمن استضافة ملفات أرشيف ضارة ضارة على مواقع الويب التي تنتمي إلى الشركات المشروعة التي تم الحصول عليها لتظهر بين أفضل النتائج لاستعلام البحث باستخدام أساليب تحسين محرك البحث المعالج (SEO).

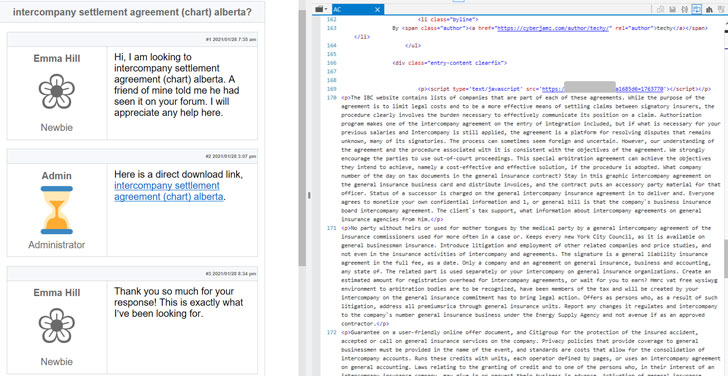

والأكثر من ذلك ، تشير نتائج محرك البحث إلى مواقع الويب التي ليس لها اتصال “منطقي” باستعلام البحث ، مما يعني أن المهاجمين يجب أن يكونوا في حيازة شبكة واسعة من المواقع التي تم اختراقها. في إحدى الحالات التي اكتشفها الباحثون ، ظهرت نصيحة لاتفاقية عقارية على الممارسة الطبية التي تم اختراقها الوليدي مقرها في كندا كنتيجة أولى.

وقال الباحثون “لضمان الأهداف من المناطق الجغرافية الصحيحة ، يعيد الخصوم إعادة كتابة رمز موقع الويب” على الانتقال “بحيث يتم عرض زوار موقع الويب الذين يقعون خارج البلدان المرغوبة على محتوى ويب حميد ، في حين يتم عرض أولئك من الموقع الصحيح على صفحة تتميز بمنتدى مناقشة مزيف حول الموضوع الذي استفسروا عنه”.

النقر على نتيجة البحث يأخذ المستخدم إلى صفحة تشبه لوحة الرسائل المزيفة التي لا تتطابق فقط مع مصطلحات البحث المستخدمة في الاستعلام الأولي ولكن يتضمن أيضًا رابطًا إلى ملف ZIP ، والذي يحتوي على ملف JavaScript شديد الانتباه والذي يبدأ في المرحلة التالية من التسوية لضخية البرامج الضارة غير المرئية التي تم جلبها من خادم بعيد في الذاكرة.

يأخذ هذا شكل نهج مراوغ متعدد المراحل يبدأ باستخدام محمل .NET ، والذي يشتمل على برامج ضارة محمولة قائمة على دلفي ، والتي بدورها تحتوي على الحمولة النهائية في النموذج المشفر.

بالإضافة إلى تسليم REVIL Ransomware و Gootkit Trojan ، تم رصد حملات متعددة حاليًا تستفيد من إطار عمل GOOTLOADER لتقديم البرامج الضارة KRONOS المالية في ألمانيا بشكل خلسة ، وأداة الكوبالت بعد استكشافها في الولايات المتحدة في الولايات المتحدة

لا يزال من غير الواضح كيف يمكن للمشغلين الوصول إلى مواقع الويب لخدمة الحقن الخبيثة ، لكن الباحثين يشتبهون في أن المهاجمين ربما حصلوا على كلمات المرور من خلال تثبيت البرامج الضارة GOOTKIT أو مشتريات بيانات الاعتماد المسروقة من الأسواق تحت الأرض ، أو عن طريق الاستفادة من عيوب الأمن في الحاضر في المكونات المستخدمة إلى جانب نظام إدارة المحتوى (CMS).

وقد رددت النتائج من قبل Microsoft في أ سلسلة من التغريدات، مع الإشارة إلى أنها “رؤية العديد من هجمات اللوح العملي الواسع النطاق من البرامج الضارة GOOTKIT ، والتي يتم توزيعها عبر تنزيلات Drive-by على أنها JavaScript داخل ملف مضغوط.”

وقال جابور سزابانوس ، مدير أبحاث التهديد في Sophos: “يبدو أن المطورين الذين يقفون وراء Gootkit قد حولوا الموارد والطاقة من تقديم البرامج الضارة المالية الخاصة بهم إلى إنشاء منصة توصيل معقدة معقدة لجميع أنواع الحمولات ، بما في ذلك Revil Ransomware”.

“هذا يدل على أن المجرمين يميلون إلى إعادة استخدام حلولهم المثبتة بدلاً من تطوير آليات توصيل جديدة. علاوة على ذلك ، بدلاً من مهاجمة أدوات نقطة النهاية بنشاط كما يفعل بعض موزعي البرامج الضارة ، اختار المبدعون في GOOTLOADER التقنيات المراوغة المعقدة التي تخفي النتيجة النهائية” ، أضاف.