برمجية خبيثة جديدة تخفي شيفرتها داخل سجلات أحداث Windows

تم رصد حملة ضارة جديدة للاستفادة من سجلات أحداث Windows لتخبأ قطع Shellcode لأول مرة في البرية."إنه يتيح أن يتم إخفاء طروادة" عزل المرحلة "من مرحلة" من البصر "في نظام الملفات". قال في كتابة فنية نشرت هذا الأسبوع.

متابعة ميكسي نيوز

Windows….تم رصد حملة ضارة جديدة للاستفادة من سجلات أحداث Windows لتخبأ قطع Shellcode لأول مرة في البرية.

“إنه يتيح أن يتم إخفاء طروادة” عزل المرحلة “من مرحلة” من البصر “في نظام الملفات”. قال في كتابة فنية نشرت هذا الأسبوع.

يُعتقد أن عملية العدوى الخفية ، التي لا تُنسب إلى ممثل معروف ، بدأت في سبتمبر 2021 عندما تم إغراء الأهداف المقصودة لتنزيل ملفات .

RAR التي تحتوي على كوبالت إضراب و استراحة صامتة.

“تم تحقيق انتشار وحدة الكوبالت إضراب من خلال إقناع الهدف لتنزيل الرابط إلى .rar على ملف الموقع الشرعي ، وتشغيله بأنفسهم” ، أوضح ليجزو.

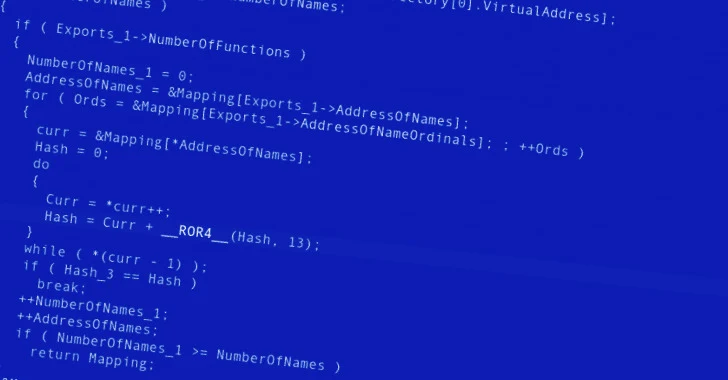

ثم يتم استخدام وحدات برامج محاكاة الخصم كصاحب لضخ الرمز في عمليات نظام Windows أو التطبيقات الموثوقة.

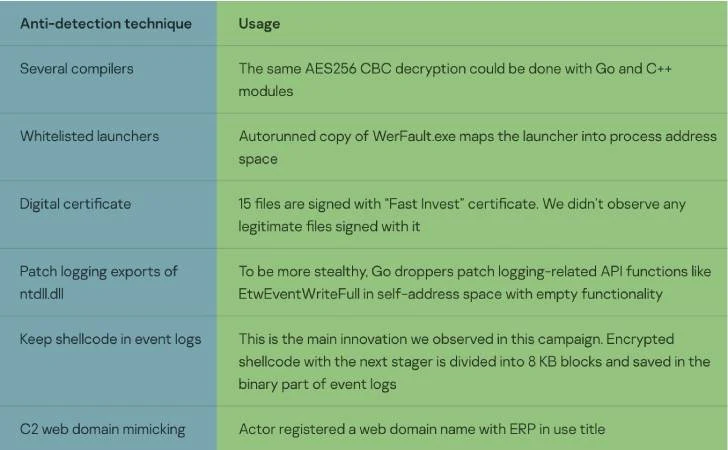

من الجدير بالذكر أيضًا استخدام الأغلفة المضادة للكشف كجزء من مجموعة الأدوات ، مما يشير إلى محاولة من جانب المشغلين للسفر تحت الرادار.

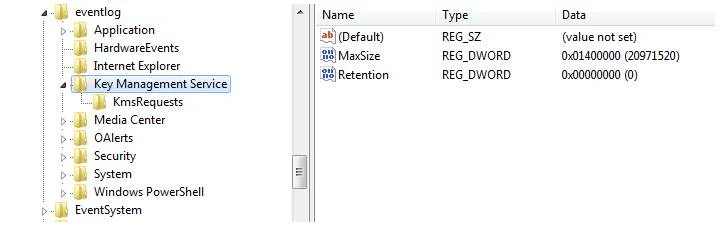

تتمثل إحدى الطرق الرئيسية في الحفاظ على رمز الصدفة المشفرة الذي يحتوي على البرامج الضارة في المرحلة التالية مثل قطع 8 كيلو بايت في سجلات الأحداث ، وهي تقنية لم يسبق لها مثيل في هجمات العالم الحقيقي ، ثم يتم دمجها وتنفيذها.

الحمولة النهائية هي مجموعة من أحصنة طروادة تستخدم آليتين مختلفتين – HTTP مع تشفير RC4 وغير مشفورين مع تسمي الأنابيب – التي تسمح لها بتشغيل أوامر تعسفية ، وتنزيل الملفات من عنوان URL ، وتصاعد الامتيازات ، وأخذ لقطات الشاشة.

مؤشر آخر على تكتيكات التهرب من الممثل التهديد هو استخدام المعلومات التي تم الحصول عليها من الاستطلاع الأولي لتطوير المراحل اللاحقة لسلسلة الهجوم ، بما في ذلك استخدام خادم بعيد يحاكي البرامج المشروعة التي تستخدمها الضحية.

وقال ليجزو “الممثل وراء هذه الحملة قادر للغاية”. “الرمز فريد من نوعه ، مع عدم وجود أوجه تشابه مع البرامج الضارة المعروفة.”

يأتي الإفصاح كباحثين SYSDIG مُبَرهن طريقة لتسوية حاويات القراءة فقط مع برامج ضارة غير متوقعة يتم تنفيذها في الذاكرة من خلال الاستفادة من عيب حرج في خوادم redis.