“هاكرز صينيون يهاجمون مؤسسات حكومية في جنوب شرق آسيا”

كشف باحثو الأمن السيبرانيون اليوم عن هجوم تجسس معقد ومستهدف على ضحايا القطاع الحكومي المحتملين في جنوب شرق آسيا الذين يعتقدون أنه تم تنفيذه من قبل مجموعة مناسبة صينية متطورة على الأقل منذ عام 2018

متابعات-ميكسي نيوز

هاكرز صينيون…كشف باحثو الأمن السيبرانيون اليوم عن هجوم تجسس معقد ومستهدف على ضحايا القطاع الحكومي المحتملين في جنوب شرق آسيا الذين يعتقدون أنه تم تنفيذه من قبل مجموعة مناسبة صينية متطورة على الأقل منذ عام 2018.

وقال بيدفيدرندر في تحليل جديد مشترك مع أخبار المتسللين: “يحتوي الهجوم على ترسانة معقدة وكاملة من droppers و backdoors وغيرها من الأدوات التي تشمل أوراق نوروكسي الخلفية ، وجرذان pcshare ، وثنائيات الباب الخلفي المضحك ، مع القطع اليدوية الشرعي التي تشير إلى ممثل صيني متطور”.

تجدر الإشارة إلى أن FunnyDream تم ربط الحملة سابقًا بالكيانات الحكومية البارزة في ماليزيا وتايوان والفلبين ، مع غالبية الضحايا في فيتنام.

وفقًا للباحثين ، لم تظهر حوالي 200 جهاز لمؤشرات الهجوم المرتبطة بالحملة ، فإن الأدلة تشير إلى حقيقة أن ممثل التهديد قد يكون قد تعرض للخطر وحدات تحكم المجال على شبكة الضحية ، مما يسمح لهم بالتحرك بشكل جانبي وربما يتحكم في أنظمة أخرى.

لم يسفر البحث عن أدلة قليلة أو معدومة حول كيفية حدوث العدوى ، على الرغم من أنه يشتبه في أن المهاجمين يستخدمون الهندسة الاجتماعية لخداع المستخدمين غير المقصود في فتح ملفات ضارة.

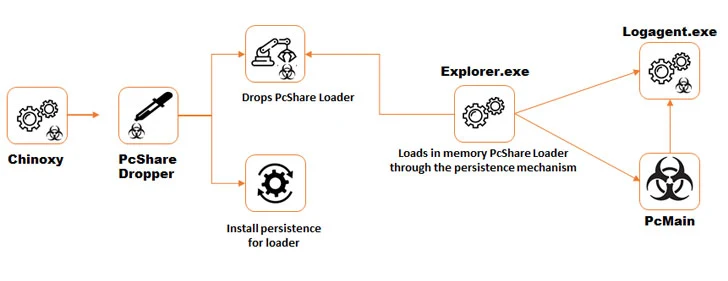

عند الحصول على موطئ قدم أولي ، تم العثور على أدوات متعددة تم نشرها على النظام المصاب ، بما في ذلك Chinoxy backdoor لاكتساب الثبات بالإضافة إلى طروادة عن بُعد صينية تسمى PCShare ، وهو متغير معدّل لنفس الأداة متوفر على جيثب.

إلى جانب استخدام أدوات سطر الأوامر مثل starklist.exe و ipconfig.exe و systeminfo.exe و netstat لجمع معلومات النظام ، تم تثبيت عدد من الآخرين-ccf32 ، filepak ، filepakmonitor ، screencap ، keyrecord ، tcpbridge- الخادم.

كشف التحقيق أيضًا عن استخدام الباب الخلفي المضحك المذكور أعلاه ابتداءً من مايو 2019 ، والذي يأتي مع قدرات متعددة لتجميع بيانات المستخدم ، وآثار نظيفة لنشر البرامج الضارة ، وإحباط الكشف وتنفيذ الأوامر الخبيثة ، والتي تم نقل نتائجها إلى كوريا الجنوبية ، والخزانات الجنوبية.

“إن إسناد الهجمات النمطية إلى مجموعة أو بلد معين يمكن أن يكون أمرًا صعبًا للغاية ، في الغالب لأنه يمكن في بعض الأحيان زراعة المصنوعات الجنسية عن قصد ، يمكن أن تتواجد البنية التحتية C&C في أي مكان في العالم ، ويمكن إعادة استخدام الأدوات المستخدمة من مجموعات أخرى ملائمة” ، وخلص الباحثون.

“خلال هذا التحليل ، يبدو أن بعض القطع الأثرية الجنائية تشير إلى مجموعة ملائمة الناطقة بالصينية ، حيث أن بعض الموارد الموجودة في العديد من الثنائيات كانت لها لغة صينية ، كما أن الباب الخلفي Chinoxy المستخدم خلال الحملة هو عبارة عن طروادة معروفة بأنها تستخدم من قبل ممثلي التهديد الناطقين بالصينية.”