يواصل باحثو الأمن السيبراني التحذير من محاولات الجهات الفاعلة في مجال التهديد في كوريا الشمالية لاستهداف الضحايا المحتملين على LinkedIn لتقديم برامج ضارة تسمى RustDoor. أحدث الاستشارات تأتي من Jamf Threat Labs، والتي قال لقد رصدت محاولة هجوم…

المتسللون

نشرت مجموعة من المخترفين ودعاة الشفافية 269 جيجابايت من البيانات التي يُزعم أنها سُرقت من أكثر من 200 من دوائر الشرطة ، ومراكز اندماج ، ووكالات إنفاذ القانون الأخرى في جميع أنحاء الولايات المتحدة. يطلق عليه اسم بلويلكس، البيانات المكشوفة…

نشرت وكالة الأمن السيبراني والبنية التحتية للولايات المتحدة (CISA) جديد تقرير يقال إن شركات التحذير حول البرامج الضارة الجديدة التي يستخدمها المتسللون الكوريون الشماليون للتجسس على الموظفين الرئيسيين في شركات التعاقد الحكومية. يطلق عليه اسم "Blindingcan، "يعمل طروادة Advanced Access…

كشف باحثو الأمن السيبرانيون اليوم عن هجوم تجسس معقد ومستهدف على ضحايا القطاع الحكومي المحتملين في جنوب شرق آسيا الذين يعتقدون أنه تم تنفيذه من قبل مجموعة مناسبة صينية متطورة على الأقل منذ عام 2018

كشف باحثو شركة Check Point للأبحاث، بالتعاون مع شركة الأمن السيبراني الصناعي Otorio، عن حملة تصيد إلكتروني واسعة بدأت في أغسطس من العام الماضي، تستهدف تجاوز نظام الحماية المتقدم للتهديدات (ATP) في Microsoft Office 365، وسرقة بيانات اعتماد أكثر من…

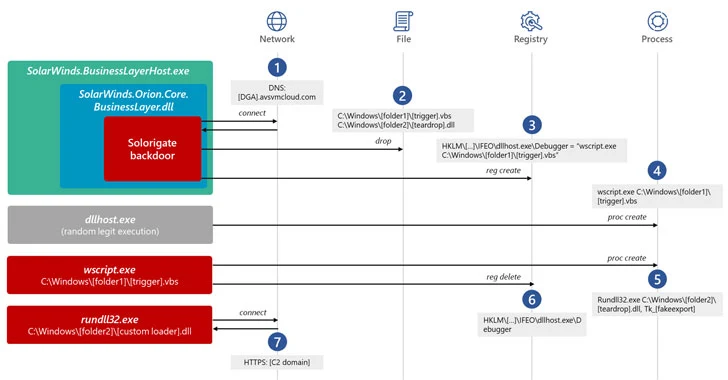

شاركت Microsoft يوم الأربعاء المزيد من التفاصيل حول التكتيكات والتقنيات والإجراءات (TTPs) التي اعتمدها المهاجمون وراء Solarwinds Hack للبقاء تحت الرادار وتجنب الكشف ، حيث تعمل شركات الأمن السيبراني على الحصول على “صورة أوضح” لأحد الهجمات الأكثر تطوراً في التاريخ…

متابعات-ميكسي نيوز Malwarebytes…..قال Malwarebytes يوم الثلاثاء إنه تم انتهاكه من قبل نفس المجموعة التي اقتحمت Solarwinds للوصول إلى بعض رسائل البريد الإلكتروني الداخلية ، مما يجعلها رابعة بائع الأمن السيبراني الرئيسي الذي يتم استهدافه بعد FireEye و Microsoft و CrowdStrike.…

منذ أصولها في عام 2017 ، تم ربط Muddywater بعدد من الهجمات في المقام الأول ضد دول الشرق الأوسط ، بنشاط استغلال الضعف Zerologon في حملات الهجوم في العالم الحقيقي لضرب بارز المنظمات الإسرائيلية مع حمولات ضارة.

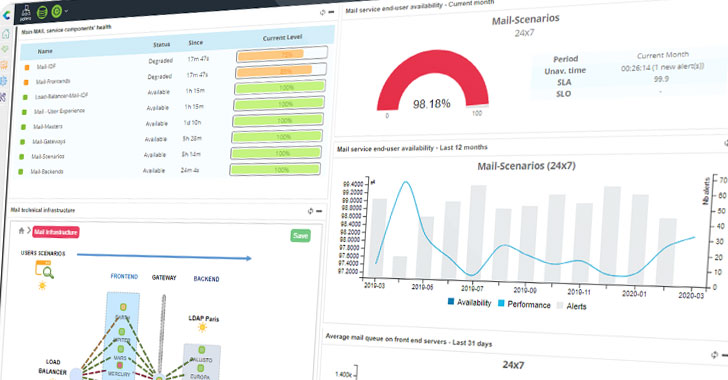

وقالت وكالة أمن المعلومات الفرنسية أنسسي في أواخر عام 2017 واستمرت حتى عام 2020 ، حيث خرقت هجمات مستشعرات الويب في أواخر عام 2017 واستمرت حتى عام 2020 ، حيث كانت الهجمات التي كانت تؤثر بشكل خاص على مزودي مستضيف…

تضمنت الهجمات ، التي بدأت في منتصف ديسمبر 2020 ، استغلال نقاط الضعف المتعددة ليوم الصفر في برنامج FTA Legacy لتثبيت قذيفة ويب جديدة تسمى Dewmode على شبكات الضحايا والبيانات الحساسة المتنوعة ، والتي تم نشرها بعد ذلك على موقع…

في 13 أغسطس 2016 ، أعلنت وحدة القرصنة التي تسمي نفسها "The Shadow Prokers" أنها سُرقت أدوات ومآثر البرامج الضارة التي تستخدمها مجموعة المعادلة ، وهي ممثل تهديد متطور يعتقد أنه تابع لوحدة عمليات الوصول المخصصة (TAO) في وكالة الأمن…

تشير أوكرانيا رسميًا إلى أصابع المتسللين الروس لخرقها لأحد أنظمتها الحكومية ومحاولة زراعة وتوزيع الوثائق الضارة التي من شأنها تثبيت البرامج الضارة على الأنظمة المستهدفة للسلطات العامة. “الغرض من الهجوم هو التلوث الجماعي لموارد المعلومات للسلطات العامة ، حيث يتم…

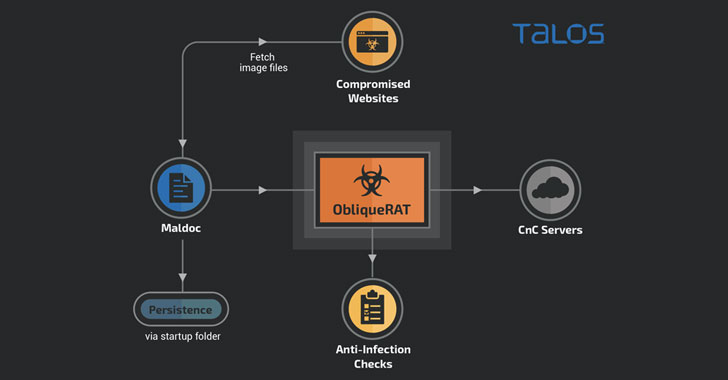

ينشر مجرمو الإنترنت الآن أحصنة طروادة للوصول عن بُعد (الفئران) تحت ستار الصور غير الضارة التي يبدو أنها مستضافة على مواقع الويب المصابة ، مما يبرز مرة أخرى كيف يغير ممثلو التهديدات التكتيكات بسرعة عندما يتم اكتشاف أساليب الهجوم الخاصة…

تم توثيقها لأول مرة في سبتمبر 2020 من قبل شركة الأمن السيبراني الهندي Quick Heal ، لدى Sidecopy تاريخ من محاكاة سلاسل العدوى التي تنفذها Sidewinder Apt لتقديم مجموعة من البرامج الضارة الخاصة بها - في محاولة لتضليل الإسناد وتكتشفها…

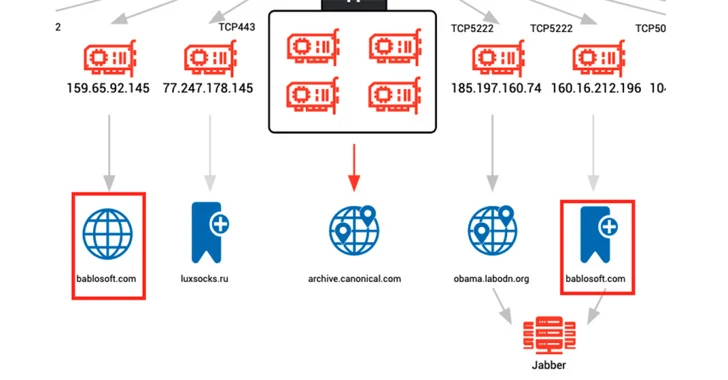

عزت شركة الأمن السيبراني Cisco Talos النشاط بثقة معتدلة إلى مجموعة قرصنة تطلق عليها شقة مريرة استنادًا إلى التداخلات في البنية التحتية للقيادة والسيطرة (C2) مع تلك الموجودة في الحملات السابقة التي شملها الممثل نفسه

متابعة ماكس نيوز السيبراني…يلفت باحثو الأمن السيبراني الانتباه إلى إطار أتمتة المتصفح المجاني الذي يستخدم بشكل متزايد من قبل الجهات الفاعلة التهديدات كجزء من حملاتهم الهجومية. “يحتوي الإطار على العديد من الميزات التي نقوم بتقييمها قد يتم استخدامها في تمكين…

معروف باستغلالها للتطبيقات التي تواجه الويب وتسلل لأجهزة نقطة النهاية التقليدية ، يوضح ممثل تهديدات راسخ مثل APT 41 بما في ذلك الهاتف المحمول في ترسانة البرامج الضارة كيف أن نقاط النهاية المتنقلة هي أهداف ذات قيمة عالية مع الشركات…

متابعات- ميكسي نيوز مجموعة التهديد المستمر المتقدم (APT) المرتبطة بالصين والمعروفة باسم موستانج باندا تمت ملاحظة استخدام برنامج Visual Studio Code كسلاح كجزء من عمليات التجسس التي تستهدف الكيانات الحكومية في جنوب شرق آسيا. “استخدم ممثل التهديد هذا ميزة الصدفة…

يأتي برنامج FOUNDATION مزودًا بخادم Microsoft SQL (MS SQL) للتعامل مع عمليات قاعدة البيانات، وفي بعض الحالات، يكون به منفذ TCP 4243 مفتوحًا للوصول مباشرة إلى قاعدة البيانات عبر تطبيق الهاتف المحمول

كشفت تحقيقات استخباراتية عن أن كوريا الشمالية تستخدم برنامجي KLogEXE وFPSpy في شن هجمات سيبرانية متطورة، مما يزيد من التهديدات التي تواجه العالم الرقمي