نشرت مجموعة من المخترفين ودعاة الشفافية 269 جيجابايت من البيانات التي يُزعم أنها سُرقت من أكثر من 200 من دوائر الشرطة ، ومراكز اندماج ، ووكالات إنفاذ القانون الأخرى في جميع أنحاء الولايات المتحدة. يطلق عليه اسم بلويلكس، البيانات المكشوفة…

الإنترنت

باستخدام برنامج يسمى نطاق نسج، والتي يتم استخدامها كأداة تصور ومراقبة لخدمات Docker و Kubernetes ، لم يعرّف ممثل Teamtnt That فقط البيئة السحابية لضحاياهم ، ولكن أيضًا تم تنفيذه أوامر النظام دون الحاجة إلى نشر رمز ضار على الخادم…

كانت الغارات جزءًا من شكوى جنائية (PDF) قدمها GFF ، Netzpolitik، الصحفيون بلا حدود (روج) ، والمركز الأوروبي للحقوق الدستورية وحقوق الإنسان (ecchr) ضد المديرين الإداريين في Finfisher GmbH في يوليو 2019.

بالرغم من ember (AKA endgame malware penchmark للبحث) كان مطلق سراحه في عام 2018 ، بصفته مصنفًا مفتوح المصدر الخبيثة ، فإن حجم العينة الأصغر (1.1 مليون عينة) ووظائفها كمجموعة بيانات واحدة (حميدة/برامج ضارة) تعني "الحد (ed) نطاق التجربة التي…

تم اكتشاف العيوب الأربعة (CVE-2020-6016 من خلال CVE-2020-6019) في مآخذ شبكات لعبة Valve (GNS) أو مكتبة STEAM Sockets ، مكتبة شبكات مفتوحة المصادر توفر "أساسية طبقة النقل للألعاب ، "تمكين مزيج من ميزات UDP و TCP بدعم للتشفير ، وموثوقية…

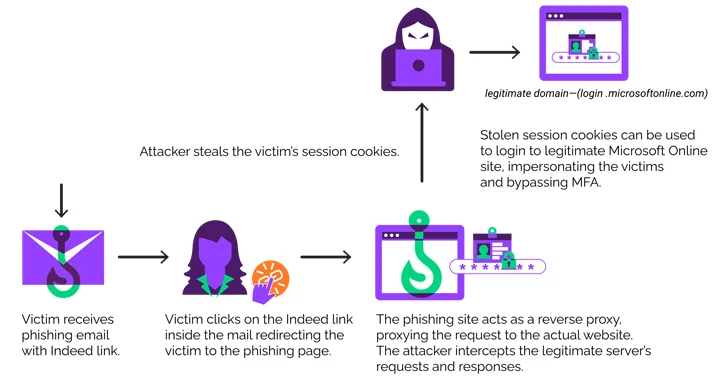

كشف باحثو شركة Check Point للأبحاث، بالتعاون مع شركة الأمن السيبراني الصناعي Otorio، عن حملة تصيد إلكتروني واسعة بدأت في أغسطس من العام الماضي، تستهدف تجاوز نظام الحماية المتقدم للتهديدات (ATP) في Microsoft Office 365، وسرقة بيانات اعتماد أكثر من…

حذر باحثو الأمن السيبراني من استغلال وظيفي كامل للجمهور يمكن استخدامه لاستهداف برنامج SAP Enterprise.يستغل الاستغلال الثغرة الأمنية ، ويتم تتبعها CVE-2020-6207، ينبع من تسجيل المصادقة المفقود في SAP Solution Manager (Solman) الإصدار 7.2

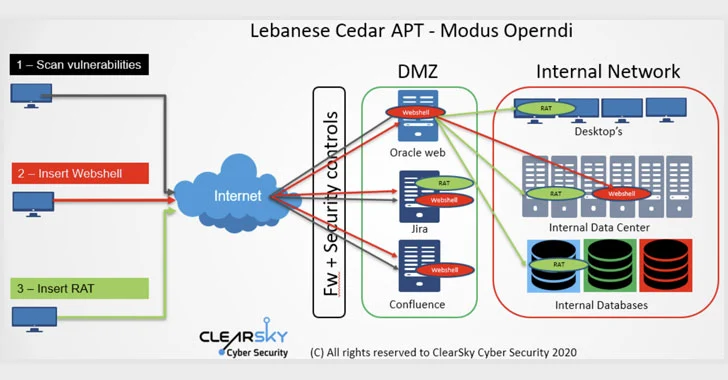

في تقرير جديد قالت شركة الأمن السيبراني الإسرائيلي التي نشرتها فريق Clearsky Research يوم الخميس ، إنها حددت ما لا يقل عن 250 خادم ويب تواجه عامًا على الأقل منذ أوائل عام 2020 تم اختراقه من قبل ممثل التهديد لجمع…

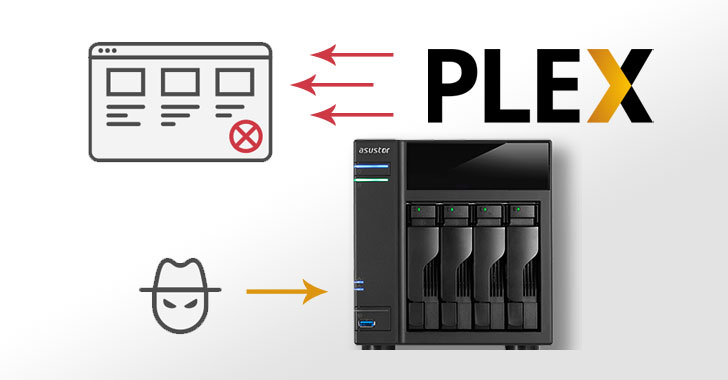

قام متجه نجم رفض الخدمة (DDOS) الموزعة الموزعة بالتوزيع بتضخيم حركة المرور الضارة ضد الأهداف لأخذها في وضع عدم الاتصال. “عمليات بدء تشغيل PLEX تعرض غير قصد مستجيبًا لتسجيل خدمة Plex UPNP إلى الإنترنت العام ، حيث يمكن إساءة استخدامه…

في 13 أغسطس 2016 ، أعلنت وحدة القرصنة التي تسمي نفسها "The Shadow Prokers" أنها سُرقت أدوات ومآثر البرامج الضارة التي تستخدمها مجموعة المعادلة ، وهي ممثل تهديد متطور يعتقد أنه تابع لوحدة عمليات الوصول المخصصة (TAO) في وكالة الأمن…

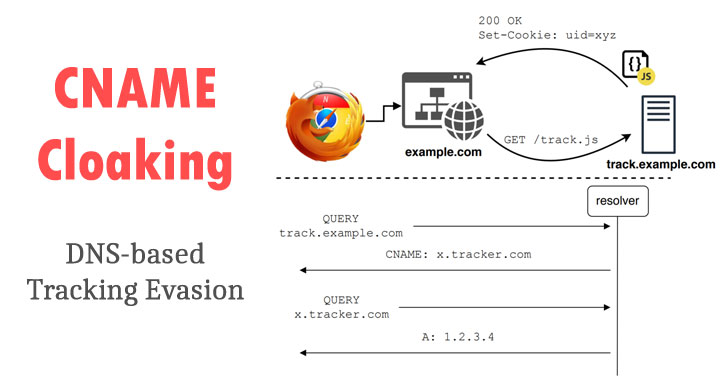

متابعات-ميكسي نيوز CNAME Cloaking…مع انخفاض صانعي المتصفح بشكل مطرد على تتبع الجهات الخارجية ، تتبنى شركات تكنولوجيا الإعلانات بشكل متزايد تقنية DNS للتهرب من هذه الدفاعات ، مما يشكل تهديدًا لأمن الويب والخصوصية. مُسَمًّى cname cloakingوقالت مجموعة من الباحثين…

اقترحت المفوضية الأوروبية يوم الأربعاء تنظيمًا جديدًا من شأنه أن يتطلب من شركات التكنولوجيا فحص مواد الاعتداء الجنسي على الأطفال (CSAM) وسلوك الاستمالة ، مما يثير المخاوف من أنه قد يقوض التشفير من طرف إلى طرف (E2EE).

يعمل EvilProxy، الذي تم توثيقه لأول مرة بواسطة Resecurity في سبتمبر 2022، بمثابة وكيل عكسي تم إعداده بين الهدف وصفحة تسجيل الدخول الشرعية لاعتراض بيانات الاعتماد ورموز المصادقة الثنائية (2FA) وملفات تعريف الارتباط للجلسة لاختطاف الحسابات محل الاهتمام

توجه الروابط الضارة المتصفح إلى تحديث صفحة الويب أو إعادة تحميلها تلقائيًا على الفور، دون الحاجة إلى تدخل المستخدم."

الهدف النهائي من الهجمات هو الحصول على موطئ قدم مستمر داخل الشبكات المستهدفة، مما يسمح للجهات الفاعلة في مجال التهديد بجمع البيانات الحساسة أو شن هجوم إلكتروني ضار