وقالت شركة الأمن السيبراني إنها أخطرت إنفاذ القانون المعني بنتائجها لمزيد من العمل ، مضيفًا أنشطة وسائل التواصل الاجتماعي على ملفات التعريف المرتبطة بـ Vandathegod في نهاية عام 2019

الباحثون

تم تتبع الروبوتات مرة أخرى إلى مجموعة تسميها shuangqiang (تسمى أيضًا بندقية مزدوجة) ، التي كانت وراء العديد من الهجمات منذ عام 2017 تهدف إلى المساومة على أجهزة الكمبيوتر Windows مع MBR و VBR Bootkits، وتثبيت برامج تشغيل ضارة لتحقيق…

وقالت شركة الأمن السيبراني في الأمن في أ "هذا يمكّن المهاجم من تولي خادم GIT الخاص بخدمة التطبيق بهدوء ، أو زرع صفحات التصيد الخبيثة من خلال بوابة Azure لاستهداف مسؤولي النظام". تقرير تم نشرها اليوم وشاركت مع أخبار Hacker.

ويدعم هذا أيضًا حقيقة أن البنية التحتية للشبكة للعينات تتداخل مع البنية التحتية المعروفة سابقًا ، مع تتبع بعض المجالات مرة أخرى هجمات winnti في صناعة ألعاب الفيديو عبر الإنترنت في عام 2013.

تجدر الإشارة إلى أن المهاجمين استخدموا برنامج Sunspot Malware حصريًا ضد Solarwinds في سبتمبر 2019 للاضطلاع ببيئة البناء الخاصة بهم وحقن طروادة Sunburst في منصة مراقبة شبكة Orion الخاصة بها. ثم تم تسليم البرنامج الملوث إلى 18000 من عملاء الشركة

نسبت Lookout الأداة إلى تهديد مستمر متقدم (APT) تم تتبعه ككونفوشيوس ، مجموعة معروف بهجماتها في بلدان جنوب آسيا على الأقل منذ عام 2013. وصفت شركة الأمن السيبراني Hornbill بأنها "أداة استطلاع سلبية".

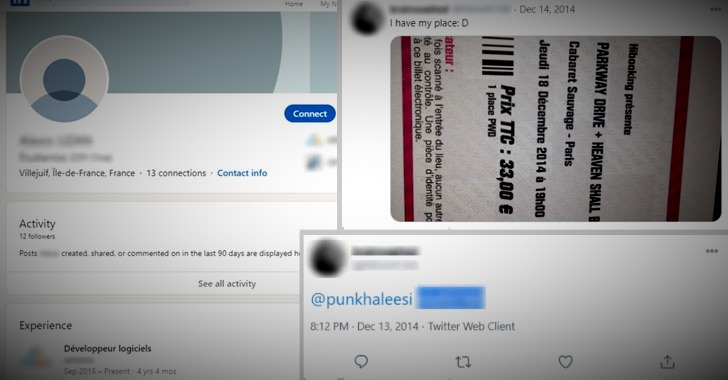

يقال إن حوالي 40 من المتسللين في المجموع يقفون وراء العملية ، مع استخدام 100 مرسلين بريد إلكتروني مختلف في عدد كبير من الهجمات التي تستهدف المستخدمين في أكثر من 30 دولة مختلفة. شوهدت الهجمات لأول مرة في نهاية نوفمبر…

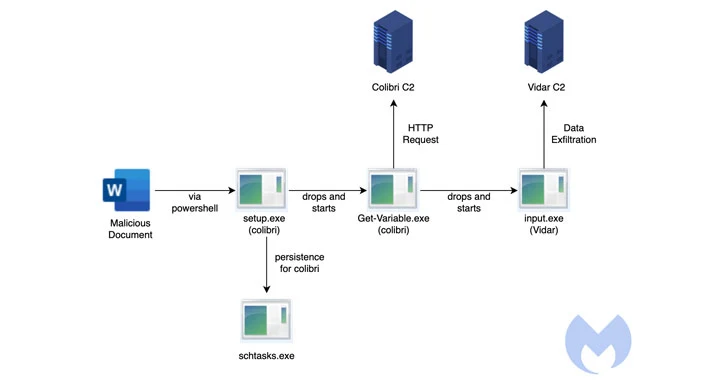

توثيق لأول مرة FR3D.HK وشركة الأمن السيبراني الهندي Cloudsek في وقت سابق من هذا العام ، CoLibri هي منصة للبرامج الضارة كخدمة (MAAS) التي تم تصميمها لإسقاط حمولة إضافية على الأنظمة المعرضة للخطر. ظهرت العلامات المبكرة للودر في منتديات روسية…

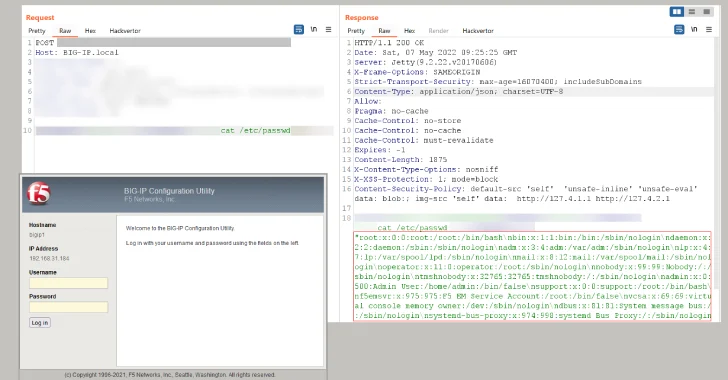

بعد أيام من تصحيحات F5 التي تم إصدارها للحصول على ضعف تنفيذ التعليمات البرمجية عن بُعد التي تؤثر على عائلة منتجاتها الكبيرة IP ، يحذر باحثو الأمن من أنهم تمكنوا من إنشاء استغلال للقيمة.

يعزى البرامج الضارة إلى كتلة اسمها "التوت روبن، "الباحثون الكناري الأحمر ذُكر أن الدودة "تستفيد من مثبت Windows للوصول إلى المجالات المرتبطة بـ QNAP وتنزيل DLL ضار

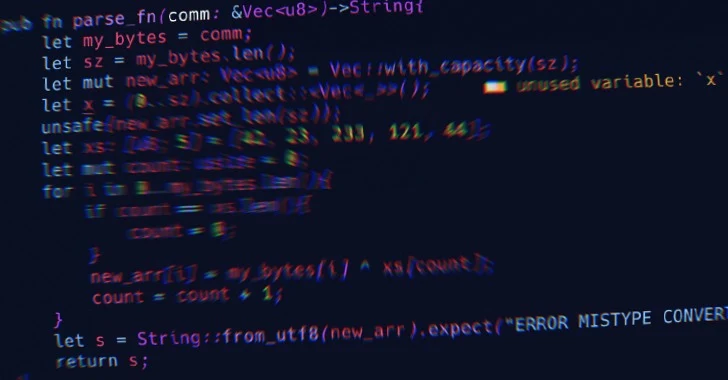

وقد لوحظت حالة من هجوم سلسلة التوريد في البرمجيات في لغة برمجة الصدأ سجل الصناديق هذه التقنيات التي تم الاستفادة منها لتنشر مكتبة Rogue التي تحتوي على البرامج الضارة.

كانت إصدارات متعددة من المكون الإضافي WordPress باسم "School Management Pro" تؤوي الباب الخلفي الذي يمكن أن يمنح خصمًا تامًا على مواقع الويب الضعيفة.

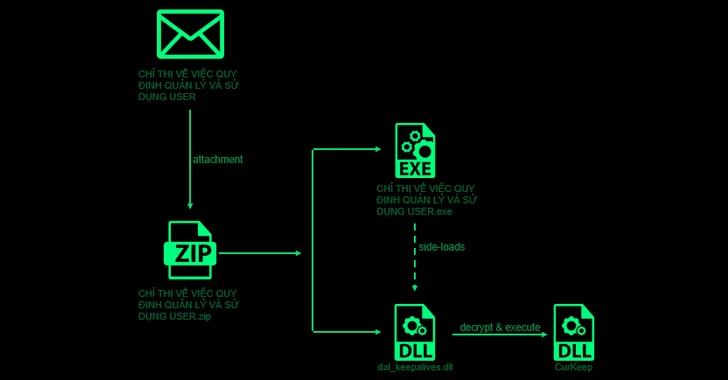

استهدفت كيانات حكومية واتصالات رفيعة المستوى في آسيا كجزء من حملة مستمرة منذ عام 2021 مصممة لنشر أبواب خلفية وأدوات تحميل أساسية لتقديم البرامج الضارة في المرحلة التالية. تقوم شركة Check Point للأمن السيبراني بتتبع النشاط تحت الاسم البقاء على…

يتم تتبع المجموعات بواسطة Mandiant تحت الألقاب غير المصنفة UNC5221، UNC5266، UNC5291، UNC5325، UNC5330، وUNC5337. كما تم ربط طاقم قرصنة صيني سابقًا بفورة الاستغلال، يُدعى UNC3886، والذي تتميز مهاراته التجارية بتسليح أخطاء يوم الصفر في Fortinet وVMware لاختراق الشبكات المستهدفة.

ثغرة أمنية خطيرة في خدمة Zimbra لما بعد اليومية والتي يمكن أن تمكن المهاجمين غير المصادقين من تنفيذ أوامر عشوائية على التثبيتات المتأثرة