يكشف تقرير أمان المتصفح لعام 2024 كيف يمكن أن تكون كل جلسة ويب بمثابة حقل ألغام أمني

يحتاج قادة الأمن الذين يخططون لبنية الأمان الخاصة بهم إلى بيانات ورؤى حول مشهد تهديدات المتصفح. مؤخرًا، أصدرت LayerX "تقرير أمان المتصفح السنوي 2024"، مما يوفر تحليلاً متعمقًا لمشهد التهديدات المتطور لأمن المتصفح

متابعه مكسي نيوز

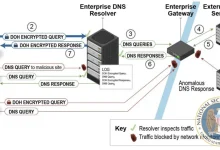

المتصفح…نظرًا لأن المتصفح أصبح مساحة العمل الأكثر انتشارًا في المؤسسة، فإنه يتحول أيضًا إلى ناقل هجوم شائع للمهاجمين السيبرانيين.

من عمليات الاستيلاء على الحساب إلى الإضافات الضارة إلى هجمات التصيد الاحتيالي، يعد المتصفح وسيلة لسرقة البيانات الحساسة والوصول إلى الأنظمة التنظيمية.

يحتاج قادة الأمن الذين يخططون لبنية الأمان الخاصة بهم إلى بيانات ورؤى حول مشهد تهديدات المتصفح. مؤخرًا، أصدرت LayerX “تقرير أمان المتصفح السنوي 2024“، مما يوفر تحليلاً متعمقًا لمشهد التهديدات المتطور لأمن المتصفح.

يسلط هذا التقرير الشامل الضوء على نقاط الضعف الحرجة وناقلات الهجوم التي تشكل أكبر المخاطر على أمن المؤسسة.

فهو يسمح لصانعي القرار وأصحاب المصلحة بقياس التحديات الأمنية لبيئتهم حتى يتمكنوا من اتخاذ قرارات قابلة للتنفيذ.

فيما يلي، نعرض بالتفصيل النتائج الرئيسية التي توصل إليها التقرير وقائمة مختصرة من التوصيات الأمنية.

نحن نحثك على قراءة كامل تقرير، وهي غنية بالتفاصيل والأمثلة والأقسام الإضافية التي لم ندرجها في هذا المقال.

النتائج الرئيسية من التقرير

- مخاطر العمل الهجين – تعد الأجهزة غير المُدارة وملفات تعريف المتصفح الشخصية بمثابة ناقلات أساسية للتهديدات السيبرانية، مثل تسرب البيانات والتصيد الاحتيالي. ينتشر الخطر على نطاق واسع – 62% من القوى العاملة تستخدم أجهزة غير مُدارة للوصول إلى بيانات الشركة و45% من جميع المتصفحات داخل أجهزة الشركة تستخدم الملفات الشخصية.

- تهديدات امتداد المتصفح – 33% من جميع الملحقات داخل المؤسسة تشكل خطرًا كبيرًا، مع 1% من الملحقات المثبتة المعروفة بأنها ضارة. يسلط التقرير الضوء على كيفية استخدام المهاجمين للملحقات الخادعة لاختطاف بيانات المستخدم وتوجيه المستخدمين إلى مواقع التصيد الاحتيالي.

- مخاطر Shadow SaaS – الاستخدام السري لتطبيقات Shadow SaaS من قبل الموظفين يخلق نقاط ضعف كبيرة، مثل النقاط العمياء وفي إدارة الهوية.

- نقاط الضعف في الهوية – تؤدي الحسابات المشتركة وممارسات الدخول الموحد (SSO) إلى زيادة مخاطر الوصول غير المصرح به. تسلط حوادث مثل خرق بيانات 23andMe الضوء على مخاطر الهويات المشتركة.

- نقاط الضعف في Gen-AI وLLM – يخاطر 7.5% من الموظفين بالتعرض للبيانات عن طريق لصق معلومات حساسة أو كتابتها في أدوات الذكاء الاصطناعي التوليدي مثل ChatGPT. هناك فجوة حرجة في مجتمع الأمن في فهم المخاطر المرتبطة بأدوات الذكاء الاصطناعي في بيئات الشركات.

- التهديدات المدعومة بالذكاء الاصطناعي – يمكن استخدام الذكاء الاصطناعي لتعزيز الهجمات، بدءًا من البرامج الضارة وحتى التصيد الاحتيالي واستغلال امتدادات المتصفح وحتى هجمات سلسلة التوريد. تستفيد هذه التهديدات من التخصيص القائم على الذكاء الاصطناعي لجعل الهجمات أكثر إقناعًا وصعوبة اكتشافها، أو تستخدم خوارزميات الذكاء الاصطناعي لتحسين قدرات الهجوم.

- نقاط الضعف غير المصححة – تشكل نقاط الضعف غير المصححة في المتصفحات خطرًا كبيرًا. هناك اختلافات في أوقات التصحيح بين المتصفحات.

توصيات لقادة الأمن

ولمواجهة هذه التهديدات، يوصي محللو التقرير باتباع نهج متعدد الأوجه:

- قم بتحديث المتصفحات بانتظام ودفع تصحيحات الأمان على الفور للتخفيف من المخاطر الناجمة عن البرامج القديمة.

- قم بتقييد الامتدادات غير المصرح بها ومراجعة الأذونات بانتظام لمنع سرقة البيانات.

- تدريب الموظفين على تحديد رسائل البريد الإلكتروني والمواقع المشبوهة والإبلاغ عنها.

- تنفيذ ضوابط الوصول المشروط وتعزيز سياسات BYOD الواضحة لتأمين الأجهزة الشخصية المستخدمة في العمل.

- فرض MFA وتثقيف الموظفين بشأن نظافة كلمة المرور لتعزيز أمان الحساب.

- فرض التكوينات الآمنة وإدراج الملحقات في القائمة البيضاء.

- تقييد الوصول إلى البيانات الحساسة بناءً على أدوار المستخدم.

- استخدم الأدوات المتقدمة لاكتشاف وتحليل بيانات المتصفح بحثًا عن التهديدات، مما يضمن التخفيف الاستباقي للتهديدات.

اقرأ التقرير

يعد تقرير أمان المتصفح السنوي مصدرًا مهمًا لقادة الأمان الذين يسعون إلى فهم المخاطر المستندة إلى المتصفح والتخفيف من حدتها.

ومن خلال اعتماد الاستراتيجيات الموصى بها، يمكن للمؤسسات تعزيز دفاعها ضد التهديدات المتزايدة التعقيد والتي تستهدف المتصفحات.

لمزيد من الأفكار وأفضل الممارسات والتوقعات، إقرأ التقرير هنا.