تحذير: هجوم إلكتروني جديد يستهدف القطاع المالي

في أواخر عام 2021، مختبرات Quick Heal Security مفصل الهجمات التي تستفيد من حصان طروادة للوصول عن بعد (RAT) لاستهداف موظفي بنوك التمويل الصغيرة من الهند. وقد استهدفت موجات الحملة الأخرى المؤسسات الحكومية الهندية يعود تاريخه إلى أبريل 2020.

متابعه مكسي نيوز

هجوم إلكتروني…تتعرض المنظمات المالية في منطقة آسيا والمحيط الهادئ (APAC) والشرق الأوسط وشمال أفريقيا (MENA) لاستهداف نسخة جديدة من “التهديد المتطور” الذي يطلق عليه اسم “التهديد المتطور”. JSOutProx.

“JSOutProx هو إطار عمل هجوم متطور يستخدم كلاً من JavaScript و.NET،” Resecurity قال في تقرير فني نشر هذا الأسبوع.

“إنها تستخدم ميزة .NET (de) التسلسل للتفاعل مع وحدة JavaScript الأساسية التي تعمل على جهاز الضحية. بمجرد تنفيذها، تمكن البرامج الضارة إطار العمل من تحميل المكونات الإضافية المختلفة، التي تقوم بأنشطة ضارة إضافية على الهدف.”

أولاً تم تحديدها في ديسمبر 2019 بواسطة Yoroi، نُسبت الهجمات المبكرة التي توزع JSOutProx إلى جهة تهديد تم تتبعها باسم العنكبوت الشمسي. ويتمتع ممثلو الجرائم الإلكترونية الذين يقفون وراء هذه البرامج الضارة بسجل حافل من ضرب البنوك والشركات الكبرى الأخرى في آسيا وأوروبا.

في أواخر عام 2021، مختبرات Quick Heal Security مفصل الهجمات التي تستفيد من حصان طروادة للوصول عن بعد (RAT) لاستهداف موظفي بنوك التمويل الصغيرة من الهند. وقد استهدفت موجات الحملة الأخرى المؤسسات الحكومية الهندية يعود تاريخه إلى أبريل 2020.

من المعروف أن سلاسل الهجوم تستفيد من رسائل البريد الإلكتروني التصيدية التي تحتوي على مرفقات JavaScript ضارة تتنكر في شكل ملفات PDF وأرشيفات ZIP تحتوي على ملفات HTA المارقة لنشر عملية الزرع المبهمة بشدة.

“تحتوي هذه البرامج الضارة على مكونات إضافية متعددة لإجراء عمليات مختلفة مثل استخراج البيانات وإجراء عمليات نظام الملفات” Quick Heal ذُكر (PDF) في ذلك الوقت. وأضاف “عدا عن ذلك، فإن لديها أيضا أساليب مختلفة ذات قدرات هجومية تقوم بعمليات مختلفة”.

تسمح المكونات الإضافية لها بجمع مجموعة واسعة من المعلومات من المضيف المخترق، والتحكم في إعدادات الوكيل، والتقاط محتوى الحافظة، والوصول إلى تفاصيل حساب Microsoft Outlook، وجمع كلمات المرور لمرة واحدة من Symantec VIP. الميزة الفريدة للبرامج الضارة هي استخدامها لحقل رأس ملف تعريف الارتباط لاتصالات القيادة والتحكم (C2).

يرمز JSOutProx أيضًا إلى حقيقة أنه RAT يعمل بكامل طاقته ويتم تنفيذه في JavaScript.

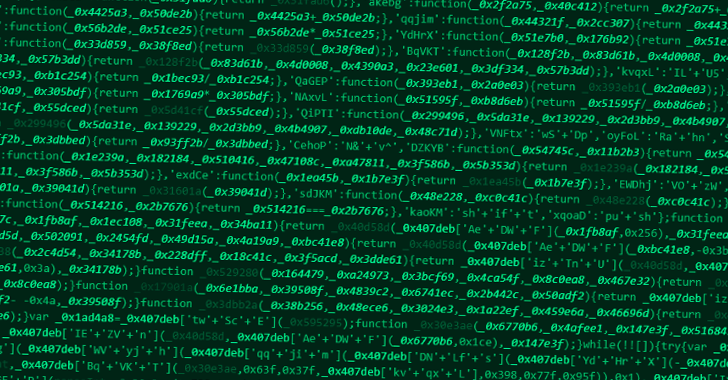

“لا توفر JavaScript ببساطة قدرًا كبيرًا من المرونة مثل ملف PE،” Fortinet FortiGuard Labs قال في تقرير صدر في ديسمبر 2020، يصف حملة موجهة ضد القطاعات النقدية والمالية الحكومية في آسيا.

“ومع ذلك، بما أن جافا سكريبت تستخدم من قبل العديد من مواقع الويب، فإنها تبدو لمعظم المستخدمين حميدة، حيث يتم تعليم الأفراد ذوي المعرفة الأمنية الأساسية تجنب فتح المرفقات التي تنتهي بـ .exe. وأيضًا، نظرًا لأنه يمكن حجب كود جافا سكريبت، فإنه يتجاوز برامج مكافحة الفيروسات بسهولة الكشف، مما يسمح لها بالتصفية من خلال ما لم يتم اكتشافه.”

تتضمن أحدث مجموعة من الهجمات التي وثقتها شركة Resecurity استخدام إشعارات الدفع المزيفة عبر SWIFT أو MoneyGram لخداع مستلمي البريد الإلكتروني لتنفيذ التعليمات البرمجية الضارة. ويقال إن النشاط شهد ارتفاعًا بدءًا من 8 فبراير 2024.

تمت ملاحظة القطع الأثرية المستضافة على مستودعات GitHub وGitLab، والتي تم حظرها وإزالتها منذ ذلك الحين.

وقالت شركة الأمن السيبراني: “بمجرد تسليم الكود الخبيث بنجاح، يقوم الممثل بإزالة المستودع وإنشاء مخزن جديد”. “من المحتمل أن يكون هذا التكتيك مرتبطًا باستخدامات الجهة الفاعلة لإدارة حمولات ضارة متعددة والتمييز بين الأهداف.”

إن الأصول الدقيقة لمجموعة الجرائم الإلكترونية التي تقف وراء البرامج الضارة غير معروفة حاليًا، على الرغم من أن توزيع الضحايا للهجمات وتعقيد عملية الزرع يشير إلى أنها نشأت من الصين أو تابعة لها، حسبما افترض ريسكيوريتي.

بحسب أ تقرير (PDF) التي نشرتها Visa في ديسمبر 2023، يمكن استخدام معلومات الدفع المسروقة عبر JSOutProx لإجراء معاملات احتيالية أو بيعها في منتديات سرية لتحقيق الأرباح، مما يشكل تهديدًا خطيرًا للكيانات المالية.

ويأتي هذا التطوير في الوقت الذي يروج فيه مجرمو الإنترنت لبرنامج جديد على شبكة الإنترنت المظلمة يسمى GEOBOX والذي يعيد الأغراض أجهزة راسبيري باي لإجراء الاحتيال وإخفاء الهوية.

يتم تقديم هذه الأداة مقابل 80 دولارًا أمريكيًا فقط شهريًا (أو 700 دولارًا أمريكيًا للترخيص مدى الحياة)، وتسمح للمشغلين بانتحال مواقع نظام تحديد المواقع العالمي (GPS)، ومحاكاة إعدادات الشبكة والبرامج المحددة، وتقليد إعدادات نقاط وصول Wi-Fi المعروفة، بالإضافة إلى تجاوز مرشحات مكافحة الاحتيال .

يمكن أن يكون لمثل هذه الأدوات آثار أمنية خطيرة لأنها تفتح الباب أمام مجموعة واسعة من الجرائم مثل الهجمات التي ترعاها الدولة، والتجسس على الشركات، وعمليات سوق الويب المظلم، والاحتيال المالي، والتوزيع المجهول للبرامج الضارة، وحتى الوصول إلى المحتوى المحمي جغرافيًا.

“إن سهولة الوصول إلى GEOBOX تثير مخاوف كبيرة داخل مجتمع الأمن السيبراني بشأن إمكانية اعتمادها على نطاق واسع بين مختلف الجهات الفاعلة في مجال التهديد،” Resecurity قال.