Keylogger مخفي في إشعار دفع.. هجوم جديد يهدد حساباتك المصرفية

وتأتي النتائج أيضًا في أعقاب زيادة في استخدام مجموعة أدوات التصيد الاحتيالي التي تسمى Tycoon، والتي قال سيكويا إنها "أصبحت واحدة من مجموعات التصيد الأكثر انتشارًا (الخصم في الوسط) خلال الأشهر القليلة الماضية، مع أكثر من 1100 اسم نطاق".تم اكتشافه بين أواخر أكتوبر 2023 وأواخر فبراير 2024."

متابعه مكسي نيوز

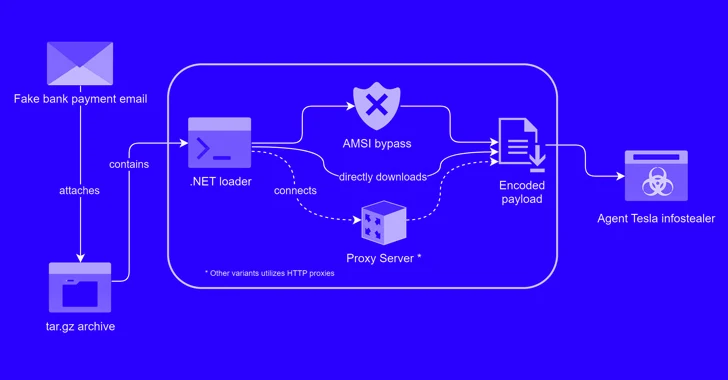

تمت ملاحظة حملة تصيد جديدة تستخدم برنامجًا ضارًا جديدًا لأداة التحميل لتقديم أداة سرقة المعلومات ومسجل لوحة المفاتيح يسمى Agent Tesla.

قالت Trustwave SpiderLabs إنها حددت رسالة بريد إلكتروني تصيدية تحمل سلسلة الهجوم هذه في 8 مارس 2024.

تتنكر الرسالة في شكل إشعار دفع مصرفي، تحث المستخدم على فتح ملف أرشيف مرفق.

يخفي الأرشيف (“Bank Handlowy w Warszawie – dowód wpłaty_pdf.tar.gz”) أداة تحميل ضارة تعمل على تنشيط الإجراء لنشر العميل Tesla على المضيف المخترق.

“ثم استخدم هذا المُحمل التشويش لتجنب الكشف واستفاد من السلوك متعدد الأشكال باستخدام طرق فك التشفير المعقدة،” الباحث الأمني برنارد باوتيستا قال في تحليل الثلاثاء.

“أظهر المُحمل أيضًا القدرة على تجاوز دفاعات مكافحة الفيروسات واسترجاع حمولته باستخدام عناوين URL محددة ووكلاء المستخدم الذين يستفيدون من الوكلاء لمزيد من التعتيم على حركة المرور.”

إن تكتيك تضمين البرامج الضارة في ملفات تبدو حميدة هو تكتيك تم استخدامه بشكل متكرر من قبل جهات التهديد لخداع الضحايا المطمئنين لتحفيز تسلسل العدوى.

تمت كتابة المُحمل المستخدم في الهجوم بلغة .

NET، حيث اكتشف Trustwave متغيرين مختلفين يستخدم كل منهما روتين فك تشفير مختلف للوصول إلى التكوين الخاص به واسترداد حمولة Agent Tesla المشفرة بـ XOR في النهاية من خادم بعيد.

وفي محاولة لتجنب الكشف، تم تصميم أداة التحميل أيضًا لتجاوز واجهة فحص برامج مكافحة البرامج الضارة لنظام التشغيل Windows (AMSI)، أيّ العروض قدرة برامج الأمان على فحص الملفات والذاكرة والبيانات الأخرى بحثًا عن التهديدات.

وأوضح باوتيستا أنه يحقق ذلك عن طريق “تصحيح وظيفة AmsiScanBuffer لتجنب فحص البرامج الضارة للمحتوى الموجود في الذاكرة”.

تتضمن المرحلة الأخيرة فك تشفير العميل Tesla وتنفيذه في الذاكرة، مما يسمح للجهات الفاعلة في مجال التهديد بتصفية البيانات الحساسة خلسة عبر SMTP باستخدام حساب بريد إلكتروني مخترق مرتبط بمورد نظام أمان شرعي في تركيا (“merve@temikan(.)com(.)tr” “).

وقال Trustwave إن هذا النهج لا لا يثير أي إشارات حمراء فحسب، بل يوفر أيضًا طبقة من عدم الكشف عن هويته مما يجعل من الصعب تتبع الهجوم وصولاً إلى الخصم، ناهيك عن توفير الجهد المبذول في إنشاء قنوات تسرب مخصصة.

وقال باوتيستا: “يستخدم (المحمل) أساليب مثل التصحيح لتجاوز اكتشاف واجهة فحص البرامج الضارة (AMSI) وتحميل الحمولات ديناميكيًا، مما يضمن التنفيذ الخفي وتقليل الآثار على القرص”.

“يمثل هذا المُحمل تطورًا ملحوظًا في تكتيكات نشر العميل تيسلا.”

ويأتي الكشف باسم BlueVoyant مكشوف نشاط تصيد آخر أجرته مجموعة جرائم إلكترونية تسمى TA544 يستخدم ملفات PDF التي ترتدي زي فواتير قانونية لنشر WikiLoader (المعروف أيضًا باسم WailingCrab) وإنشاء اتصالات مع خادم القيادة والتحكم (C2) الذي يشمل بشكل حصري تقريبًا مواقع WordPress المخترقة.

ومن الجدير بالذكر أن TA544 أيضًا مسلح ثغرة في تجاوز أمان Windows تم تتبعها باسم CVE-2023-36025 في نوفمبر 2023 لتوزيع Remcos RAT عبر عائلة محمل مختلفة يطلق عليها اسم IDAT Loader، مما يسمح لها بالسيطرة على الأنظمة المصابة.

وتأتي النتائج أيضًا في أعقاب زيادة في استخدام مجموعة أدوات التصيد الاحتيالي التي تسمى Tycoon، والتي قال سيكويا إنها “أصبحت واحدة من مجموعات التصيد الأكثر انتشارًا (الخصم في الوسط) خلال الأشهر القليلة الماضية، مع أكثر من 1100 اسم نطاق”.

تم اكتشافه بين أواخر أكتوبر 2023 وأواخر فبراير 2024.”

يسمح Tycoon، الذي تم توثيقه علنًا بواسطة Trustwave الشهر الماضي، لمجرمي الإنترنت باستهداف مستخدمي Microsoft 365 بصفحات تسجيل دخول زائفة للحصول على بيانات الاعتماد الخاصة بهم وملفات تعريف الارتباط للجلسة ورموز المصادقة الثنائية (2FA).

ومن المعروف أنها نشطة منذ أغسطس 2023 على الأقل، مع تقديم الخدمة عبر قنوات تيليجرام الخاصة.

تتميز مجموعة التصيد الاحتيالي بدمج أساليب واسعة النطاق لتصفية حركة المرور لإحباط نشاط الروبوت ومحاولات التحليل، مما يتطلب من زوار الموقع إكمال تحدي Cloudflare Turnstile قبل إعادة توجيه المستخدمين إلى صفحة تجميع بيانات الاعتماد.

يشارك Tycoon أيضًا أوجه التشابه التشغيلية ومستوى التصميم مع مجموعة التصيد Dadsec OTT، مما يزيد من احتمالية وصول المطورين إلى الكود المصدري للأخير وتعديله ليناسب احتياجاتهم.

ويدعم ذلك حقيقة أن كود المصدر الخاص بـ Dadsec OTT قد تم تسريبه في أكتوبر 2023.

“لقد عزز المطور قدرات التخفي في أحدث إصدار من مجموعة التصيد الاحتيالي،” Sekoia قال. “يمكن أن تقلل التحديثات الأخيرة من معدل اكتشاف المنتجات الأمنية لصفحات التصيد Tycoon 2FA والبنية التحتية.

بالإضافة إلى ذلك، فإن سهولة الاستخدام وسعره المنخفض نسبيًا يجعلها تحظى بشعبية كبيرة بين الجهات الفاعلة في مجال التهديد.”