“ثغرات تهدد كل أجيال الشبكات من 2G إلى 5G”

كشف الباحثون عن نقاط الضعف الأمنية في التسليم ، وهي آلية أساسية تخضع لخطر الشبكات الخلوية الحديثة ، والتي يمكن استغلالها من قبل العددين لإطلاق هجمات إنكار الخدمة (DOS) وهجمات Man-in-Middle (MITM) باستخدام معدات منخفضة التكلفة.

متابعات-ميكسي نيوز

ثغرات تهدد كل أجيال الشبكات..كشف الباحثون عن نقاط الضعف الأمنية في التسليم ، وهي آلية أساسية تخضع لخطر الشبكات الخلوية الحديثة ، والتي يمكن استغلالها من قبل العددين لإطلاق هجمات إنكار الخدمة (DOS) وهجمات Man-in-Middle (MITM) باستخدام معدات منخفضة التكلفة.

لا تقتصر “نقاط الضعف في إجراء عملية التسليم على حالة تسليم واحدة فقط ولكنها تؤثر على جميع حالات التسليم المختلفة والسيناريوهات التي تستند إلى تقارير القياس غير المحددة وعتبات قوة الإشارة”. ورقة جديدة. “تؤثر المشكلة على جميع الأجيال منذ 2G (GSM) ، وتبقى دون حل حتى الآن.”

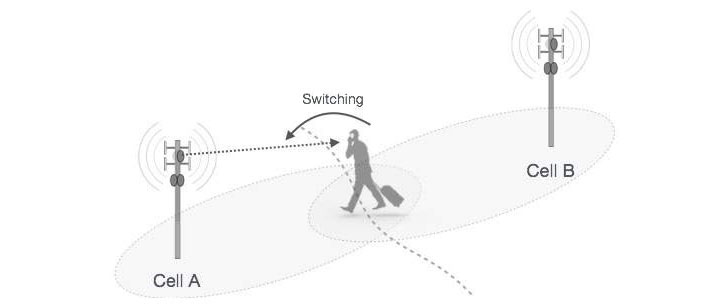

تسليم، والمعروفة أيضًا باسم Handoff ، هي عملية في الاتصالات التي يتم فيها نقل مكالمة هاتفية أو جلسة بيانات من واحدة موقع الخلية (AKA Base Station) إلى برج خلية آخر دون فقدان الاتصال أثناء الإرسال. تعتبر هذه الطريقة أمرًا بالغ الأهمية لإنشاء اتصالات خلوية ، خاصة في السيناريوهات عندما يكون المستخدم في حالة تنقل.

عادة ما يعمل الروتين على النحو التالي: معدات المستخدم (UE) يرسل قياسات قوة الإشارة إلى الشبكة لتحديد ما إذا كان التسليم ضروريًا ، وإذا كان الأمر كذلك ، يسهل المفتاح عند اكتشاف محطة مستهدفة أكثر ملاءمة.

في حين أن قراءات الإشارات هذه محمية بشكل تشفير ، فإن محتوى هذه التقارير لا يتم التحقق منه من قبل الشبكة ، مما يسمح للمهاجم بإجبار الجهاز على الانتقال إلى موقع خلية يديرها المهاجم. تكمن جوهر الهجوم في حقيقة أن محطة القاعدة المصدر غير قادرة على التعامل مع القيم غير الصحيحة في تقرير القياس ، مما يثير إمكانية تسليم ضار دون اكتشاف.

تجعل هجمات محطة القاعدة المزيفة الجديدة ، باختصار ، عرضة للخطر إجراءات التسليم ، والتي تستند إلى تقارير القياس المشفرة المذكورة أعلاه وعتبات طاقة الإشارة ، وتمكين الخصم بشكل فعال من الجهاز والشبكة.

وقال الباحثون: “إذا كان أحد المهاجمين يتلاعب بمحتوى (تقرير القياس) من خلال تضمين قياساته ، فإن الشبكة ستعالج قياسات وهمية”. “هذا ممكن عن طريق تقليد محطة قاعدة شرعية وإعادة تشغيل رسائل البث الخاصة بها.”

“جذب” الجهاز إلى محطة قاعدة مزيفة

نقطة الانطلاق للهجوم هي مرحلة استطلاع أولية حيث يستخدم ممثل التهديد هاتفًا ذكيًا لجمع البيانات المتعلقة بالمحطات الشرعية القريبة ثم يستخدم هذه المعلومات لتكوين محطة قاعدة مارقة تنتحل شخصية خلايا حقيقية.

يتضمن الهجوم لاحقًا إجبار جهاز الضحية على الاتصال بالمحطة الخاطئة عن طريق بث كتلة المعلومات الرئيسية (MIB) ورسائل كتلة النظام (SIB) – المعلومات اللازمة لمساعدة الهاتف على الاتصال بالشبكة – مع قوة إشارة أعلى من المحطة الأساسية المحاكاة.

عند خداع UES للاتصال بمحطة الدجال وإجبار الأجهزة على الإبلاغ عن قياسات زائفة إلى الشبكة ، يتمثل الهدف من تشغيل حدث تسليم واستغلال العيوب الأمنية في العملية لتؤدي إلى DOS وهجمات MITM والكشف عن المعلومات التي تؤثر على المستخدم والمشغل. هذا لا يخلط فقط خصوصية المستخدمين ولكن أيضًا يعرض توفر الخدمة للخطر.

“عندما تكون UE في منطقة التغطية للمهاجم ، تتمتع محطة Rogue Base بسلطة إشارة عالية بما يكفي” لجذب “UE و Trigger A (تقرير القياس) ، ثم يتمتع المهاجم بفرص جيدة للغاية لإجبار الضحية على إرفاقها بمحطة قاعدة روغ (بواسطة) تعاطيها في مجال التسليم” ، أوضح الباحثون.

“بمجرد أن يتم إرفاق UE بالمهاجم ، يمكن إما الدخول في وضع معسكر بسبب هجوم رفض الخدمة (DOS) ويصبح غير مستجيب ، أو يمكن للمهاجم إنشاء ترحيل رجل في الوسط (MITM) بناء أساس المآثر المتقدمة الأخرى.”

تم تحديد ما يصل إلى ستة نقاط الضعف الأمنية (التي تم تحديدها من A إلى F في الصورة أعلاه) في عملية التسليم –

- رسائل البث غير الآمنة (MIB ، SIB)

- تقارير القياس لم يتم التحقق منها

- مفقود في مرحلة التحضير في مرحلة التحضير

- قناة الوصول العشوائية (راش) البدء دون التحقق

- آلية الاسترداد المفقودة ، و

- صعوبة التمييز بين فشل الشبكة عن الهجمات

في إعداد تجريبي ، وجد الباحثون جميع أجهزة الاختبار ، بما في ذلك OnePlus 6 و Apple iPhone 5 و Samsung S10 5G و Huawei Pro P40 5G ، لتكون عرضة لهجمات DOS و MITM.

تم تقديم النتائج في مؤتمر تطبيقات أمان الكمبيوتر السنوي (ACSAC) عقدت في وقت سابق من هذا الشهر.