“برمجية Modpipe الخبيثة تستهدف أنظمة نقاط البيع في المطاعم والفنادق”

من بين الوحدات النمطية القابلة للتنزيل ، تشمل "getMicinfo" ، وهو مكون يمكنه اعتراض وفك كلمات مرور قاعدة البيانات باستخدام خوارزمية خاصة ، والتي كان من الممكن تنفيذ باحثو ESET إما عن طريق الهندسة العكسية للمكتبات التشفير أو عن طريق الاستفادة خرق البيانات في قسم Oracle's Micros POS في عام 2016

متابعات-ميكسي نيوز

Modpipe…..كشف باحثو الأمن السيبراني اليوم عن نوع جديد من الباب الخلفي المعياري الذي يستهدف برنامج إدارة المطاعم نقاط البيع (POS) من Oracle في محاولة لتجاهل معلومات الدفع الحساسة المخزنة في الأجهزة.

يؤثر الباب الخلفي – الذي يطلق عليه “modpipe” أوراكل micros SHOREET Enterprise Series (RES) 3700 POS Systems ، وهي مجموعة برامج تستخدم على نطاق واسع في المطاعم ومؤسسات الضيافة للتعامل بكفاءة مع إدارة نقاط البيع والمخزون وإدارة العمل بكفاءة. تقع غالبية الأهداف المحددة بشكل أساسي في الولايات المتحدة.

وقال باحثون في ESET في A ESET في ملف تحليل.

“تتيح بيانات الاعتماد المعقولة مشغلي Modpipe الوصول إلى محتويات قاعدة البيانات ، بما في ذلك التعريفات المختلفة وجداول الحالة ومعلومات حول معاملات POS.”

تجدر الإشارة إلى أن التفاصيل مثل أرقام بطاقات الائتمان وتواريخ انتهاء الصلاحية محمية خلف حواجز التشفير في RES 3700 ، مما يحد من مقدار المعلومات القيمة القابلة للحياة لمزيد من سوء الاستخدام ، على الرغم من أن الباحثين يفترضون أن الممثل وراء الهجمات يمكن أن يكون في حيازة وحدة قابلة للتنزيل ثانية لتفكيك محتويات البيانات.

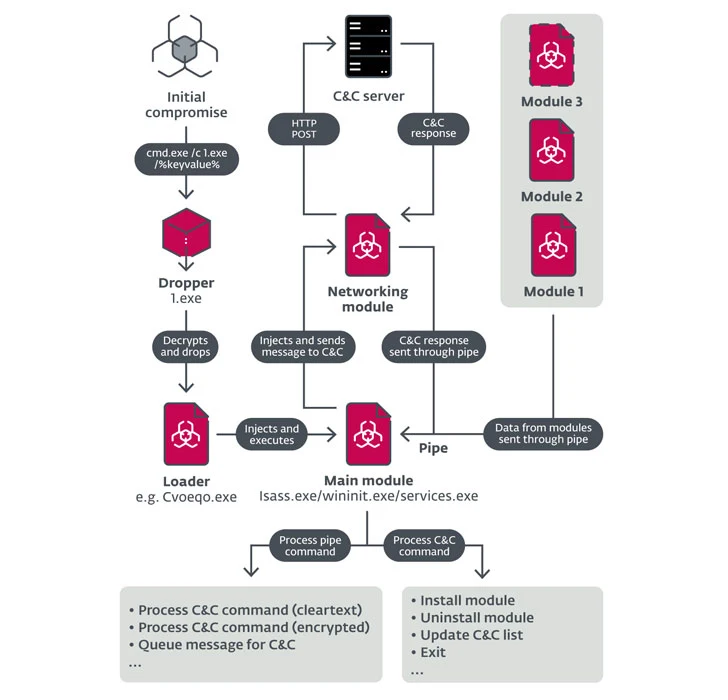

تتكون البنية التحتية ModPipe من قطارة أولية تستخدم لتثبيت محمل ثابت ، ثم يقوم بتفريغ وتحميل الحمولة التالية للمرحلة التالية-وحدة البرامج الضارة الرئيسية المستخدمة لإنشاء اتصالات مع وحدات أخرى “قابلة للتنزيل” وخادم القيادة والسيطرة (C2) عبر وسيلة شبكية قائمة بذاتها.

من بين الوحدات النمطية القابلة للتنزيل ، تشمل “getMicinfo” ، وهو مكون يمكنه اعتراض وفك كلمات مرور قاعدة البيانات باستخدام خوارزمية خاصة ، والتي كان من الممكن تنفيذ باحثو ESET إما عن طريق الهندسة العكسية للمكتبات التشفير أو عن طريق الاستفادة خرق البيانات في قسم Oracle’s Micros POS في عام 2016.

تم تخصيص وحدة ثانية تسمى “Modscan 2.20” لجمع معلومات إضافية حول نظام POS المثبت (على سبيل المثال ، الإصدار ، بيانات خادم قاعدة البيانات) ، في حين أن وحدة أخرى باسم “Proclist” تجمع تفاصيل حول العمليات التي تعمل حاليًا.

وقال الباحثون: “تشير بنية Modpipe ، وحداتها وقدراتها أيضًا إلى أن كتابها لديهم معرفة واسعة ببرنامج RES 3700 POS المستهدف”. “يمكن أن تنبع كفاءة المشغلين من سيناريوهات متعددة ، بما في ذلك سرقة وعكس منتج البرمجيات الملكية ، أو إساءة استخدام قطع الغيار الخاصة به أو شراء رمز من سوق تحت الأرض.”

يُنصح الشركات في قطاع الضيافة التي تستخدم Res 3700 POS بتحديث أحدث إصدار من البرنامج وكذلك استخدام الأجهزة التي تعمل على تشغيل إصدارات محدثة من نظام التشغيل الأساسي.