في قلب مدينة تعز، وحيث تشتد التحديات المعيشية، بزغ نور الأمل عبر مبادرة “نافذة الغد” التطوعية، التي تحولت خلال شهر رمضان المبارك لعام 2026 إلى جسرٍ ممتد من العطاء. لم تكن المبادرة مجرد نشاط خيري عابر، بل تجسيداً حياً لروح…

أخبار

كشف تقرير تقني حديث عن ظهور سلالة متطورة من البرمجيات الخبيثة تستهدف نظام التشغيل “أندرويد”، تحمل الاسم الرمزي “Ajina.Banker”، صُممت خصيصاً لسرقة البيانات المالية وتجاوز أنظمة المصادقة الثنائية (2FA) عبر استغلال منصة “تليجرام”. خداع تحت ستار الخدمات الحكومية وفقاً لبيانات…

يواصل باحثو الأمن السيبراني التحذير من محاولات الجهات الفاعلة في مجال التهديد في كوريا الشمالية لاستهداف الضحايا المحتملين على LinkedIn لتقديم برامج ضارة تسمى RustDoor. أحدث الاستشارات تأتي من Jamf Threat Labs، والتي قال لقد رصدت محاولة هجوم…

تخيل عالماً لا تضطر فيه أبداً إلى تذكر سلسلة معقدة من الرموز أو إعادة تعيين كلمة مرور منسية؛ يبدو هذا السيناريو بمثابة “المدينة الفاضلة” الرقمية للمستخدمين وفرق تكنولوجيا المعلومات على حد سواء. ومع ذلك، يثبت الواقع التقني أن القاعدة الذهبية…

فرضت وزارة الخزانة الأمريكية عقوبات جديدة على خمسة مديرين تنفيذيين وكيان واحد مرتبطين باتحاد Intellexa، وذلك على خلفية دورهم في تطوير وتشغيل وتوزيع برنامج التجسس التجاري المعروف باسم Predator. وقال القائم بأعمال وكيل وزارة الخزانة لشؤون الإرهاب والاستخبارات المالية، برادلي…

وجهت الفنانة المعتزلة حنان ترك رسالة دعاء مؤثرة لنجلها آدم، بعد تعرضه لكسر في الرقبة، مطمئنة جمهورها على حالته الصحية ومتمنية له الشفاء العاجل. ونشرت حنان ترك صورة لابنها عبر حساباتها الرسمية على مواقع التواصل الاجتماعي، أرفقتها بدعاء جاء فيه:…

علق أكثر من 400 سائح أجنبي من جنسيات مختلفة، بينها بريطانية وفرنسية وأمريكية وبولندية وروسية، في جزيرة سقطرى اليمنية، إثر تعليق الرحلات الجوية من وإلى الجزيرة على خلفية التصعيد العسكري الأخير في اليمن وإعلان حالة الطوارئ. ونقلت وكالة فرانس برس،…

غيّب الموت في العاصمة البريطانية لندن، اليوم السبت، القامة الإعلامية الأردنية البارزة جميل عازر، عن عمر ناهز 89 عاماً، ليطوي بذلك صفحة من تاريخ الإعلام العربي الرصين الذي عاصر خلاله تحولات كبرى، من أروقة “بي بي سي” في السبعينات وصولاً…

برز اسم حامد علي أبوبكر كأحد الوجوه المؤثرة في المشهد الأمني والعسكري بإقليم دارفور خلال سنوات الصراع الأخيرة في السودان، حيث شغل منصب مستشار قائد قوات الدعم السريع للشؤون الأمنية في الإقليم، ولعب أدوارًا محورية في إدارة الملفات الميدانية المعقّدة…

أنهى الفتح واحدة من أطول سلاسله السلبية أمام أهلي جدة، بعدما حقق فوزًا ثمينًا بنتيجة 2-1، في اللقاء الذي جمع الفريقين ضمن الجولة الحادية عشرة من منافسات الدوري السعودي للمحترفين. ودخل الفتح المباراة وهو يعاني من غياب الانتصارات أمام الأهلي…

قدمت شركة أبل طلبا للفصل الطوعي في الدعوى القضائية التي رفعتها سابقا ضد شركة NSO Group الإسرائيلية المتخصصة في تطوير برمجيات التجسس، مشيرة إلى أنّ المشهد المتغير لمخاطر الأمن السيبراني قد يفرض كشف معلومات “استخباراتية حساسة” تتعلق بقدراتها في…

ويعتقد الباحثون أن هذه الهجمات يمكن أن تكون مرتبطة بمجموعة "Gaza Cybergang APT"، وهي مجموعة إجرامية إلكترونية ناطقة باللغة العربية وذات دوافع سياسية، تعمل منذ عام 2012 وتستهدف منظمة النفط والغاز في منطقة الشرق الأوسط وشمال إفريقيا.

الوقت لإعداد أنظمتك وبرامجك للحصول على آخر تحديثات تصحيح الأمان لشهر يوليو 2018 من Microsoft. مايكروسوفت اليوم مطلق سراحه تحديثات تصحيح الأمان لـ 53 نقطة ضعف، مما يؤثر على Windows وInternet Explorer (IE) وEdge وChakraCore و.NET Framework وASP.NET وPowerShell وVisual…

تحديثات أمنية يشمل تصحيحات لاثنين من نقاط الضعف في Adobe Flash Player لمختلف المنصات والتطبيقات، كما هو موضح أدناه. تم تصنيف أحدهما بأنه حرج (CVE-2018-5007)، وقد يسمح الاستغلال الناجح لثغرة "ارتباك النوع" للمهاجم بتنفيذ تعليمات برمجية عشوائية على النظام المستهدف…

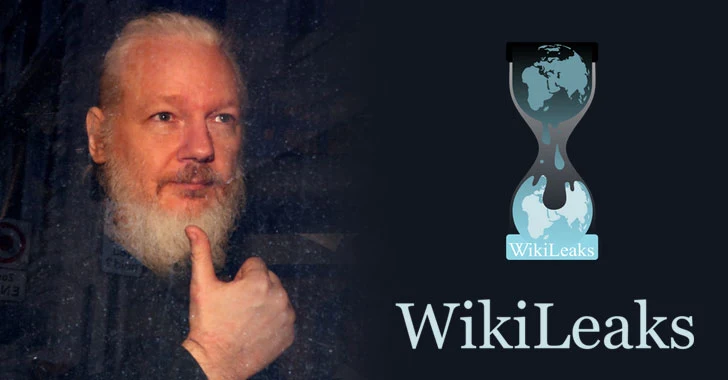

كشفت وزارة العدل بالولايات المتحدة عن تهم ضد مؤسس ويكيليكس جوليان أسانج مع 17 تهمًا جديدًا حول الانتهاك المزعوم لقانون التجسس من خلال نشر معلومات سرية من خلال موقع WikiLeaks. إذا أدين بجميع التهم ، فقد يواجه Assange عقوبة…

أكثر ، تأخذ المنظمات طريق الاستعانة بمصادر خارجية للاستجابة للحوادث لمقدمي خدمات الأمن المدارة. هذا الاتجاه متميز بغض النظر عن مستوى النضج السيبراني للمنظمة ويمكن العثور عليه عبر مجموعة واسعة من النضج السيبراني ، من الشركات الصغيرة التي لا يوجد…

وفق Microsoft، يتم استخدام كلا من العيوب غير المذهلة في الهجمات المحدودة والمستهدفة وتؤثر على جميع الإصدارات المدعومة من نظام تشغيل Windows - بما في ذلك Windows 10 و 8.1 و Server 2008 و 2012 و 2019 ، وكذلك Windows…

في تقرير مسح مستخدمي Apache Pulsar لعام 2020 ، نسمع من 165 مستخدمًا ونتعلم كيف تستفيد شركاتهم من بولدز السحابي الأصلي ، والتصميم متعدد الطبقات ، ومضمّن في تخصيص متعدد ، ونسخ متماثل متعدد الكواكب ، لبناء عروض في الوقت…

النتائج تأتي من شركة الأمن الصينية Qihoo 360فريق Netlab ، الذي يقول إن مجموعات الهجوم المختلفة تستخدم نقاط الضعف Lilin DVR Zero Day للانتشار تشالوبوو FBOT، و Moobot الروبوتات على الأقل منذ 30 أغسطس 2019.

يعتمد موكاشي على ما قبل المصادقة تعرض الحقن أمر (تم تتبعه CVE-2020-9054) ، والتي تم توفير إثبات المفهوم من أجلها فقط في الشهر الماضي. يتواجد العيب في برنامج "WebLogin.cgi" المستخدمة من قبل أجهزة Zyxel ، وبالتالي السماح للمهاجمين بأداء تنفيذ…

فيروس كورونا يضرب بقوة على الاقتصاد العالمي ، مما يخلق كمية كبيرة من عدم اليقين داخل المنظمات. كشفت شركة Cynet Cynet اليوم عن بيانات جديدة ، مما يدل على أن فيروس كورونافيروس له الآن تأثير كبير على أمن المعلومات وأن…

تم اكتشاف وحدة جديدة لـ Trickbot Banking Trojan مؤخرًا في The Wild والتي تتيح للمهاجمين الاستفادة من الأنظمة المعرضة للخطر لإطلاق هجمات القوة الغاشمة مقابل أنظمة Windows المحددة التي تعمل على اتصال بروتوكول سطح المكتب عن بعد (RDP) المعرض للإنترنت.…

في الأسابيع الثلاثة الماضية وحدها (منذ نهاية فبراير 2020) ، لاحظنا زيادة كبيرة في عدد المجالات المسجلة - قال الباحثون إن متوسط عدد المجالات الجديدة أكثر من 10 أضعاف العدد الموجود في الأسابيع السابقة. "تم العثور على 0.8 في المائة…

جميع العيوب الحرجة هي مشكلات فساد الذاكرة التي قد تؤدي إلى هجمات تنفيذ التعليمات البرمجية التعسفية ، باستثناء تلك الموجودة في ColdFusion التي يمكن أن تسمح للمهاجمين بقراءة الملفات التعسفية (CVE-2020-3761) من دليل التثبيت