أبرز التهديدات والاتجاهات للأسبوع المنصرم (16-22 سبتمبر)

الأسبوع الماضي في الأمن السيبراني: متسللون كوريون وبرامج ضارة خفية، صراع Apple وNSO Group يحتدم، ومفاجآت مثيرة في عالم التكوينات السحابية

انتظروا بشدة يا رفاق، لأن مشهد الأمن السيبراني في الأسبوع الماضي كان متقلبًا! لقد شهدنا كل شيء بدءًا من المتسللين الكوريين الشماليين الذين يعلقون “وظائف الأحلام” للكشف عن برامج ضارة جديدة، وحتى التطور المفاجئ في ملحمة Apple vs.NSO Group. حتى عالم أسماء النطاقات والتكوينات السحابية الذي يبدو عاديًا كان له نصيبه من الدراما. دعونا نتعمق في التفاصيل ونرى الدروس التي يمكننا استخلاصها من الأسبوع الماضي.

⚡تهديد الأسبوع

تفكيك روبوتات قطار رابتور: أعلنت الحكومة الأمريكية عن إزالة شبكة الروبوتات Raptor Train التي يسيطر عليها ممثل تهديد مرتبط بالصين يُعرف باسم Flax Typhoon. وتتكون شبكة الروبوتات من أكثر من 260 ألف جهاز في يونيو 2024، وكان الضحايا منتشرين في جميع أنحاء أمريكا الشمالية وأوروبا وآسيا وأفريقيا وأوقيانوسيا وأمريكا الجنوبية. كما أرجعت الجهة الفاعلة في مجال التهديد Flax Typhoon إلى شركة مساهمة عامة مقرها بكين تُعرف باسم Integrity Technology Group.

🔔 أهم الأخبار

- البرامج الضارة الجديدة لمجموعة Lazarus: تمت ملاحظة مجموعة التجسس الإلكتروني المرتبطة بكوريا الشمالية والمعروفة باسم UNC2970 (المعروفة أيضًا باسم TEMP.Hermit) وهي تستخدم إغراءات التصيد الاحتيالي ذات الطابع الوظيفي لاستهداف الضحايا المحتملين في قطاعات الطاقة والفضاء وإصابتهم بباب خلفي غير موثق سابقًا يطلق عليه اسم MISTPEN. يتم تتبع النشاط أيضًا باسم Operation Dream Job.

- تم تفكيك iServer وGhost: وفي فوز كبير آخر لوكالات إنفاذ القانون، أعلنت يوروبول عن إزالة شبكة إجرامية دولية استفادت من منصة التصيد الاحتيالي التي تسمى iServer لفتح الهواتف المحمولة المسروقة أو المفقودة. كما قامت الوكالة، بالشراكة مع الشرطة الفيدرالية الأسترالية (AFP)، بتفكيك شبكة اتصالات مشفرة تسمى Ghost والتي مكنت من ارتكاب جرائم خطيرة ومنظمة في جميع أنحاء العالم.

- تعمل شركة APT الإيرانية كمزود للوصول الأولي: يعمل أحد عناصر التهديد الإيراني الذي تم تتبعه باسم UNC1860 كميسر وصول أولي يوفر الوصول عن بعد إلى الشبكات المستهدفة من خلال نشر أبواب خلفية سلبية مختلفة. يتم بعد ذلك الاستفادة من هذا الوصول من قبل مجموعات قرصنة إيرانية أخرى تابعة لوزارة الاستخبارات والأمن (MOIS).

- أبل تسقط دعوى قضائية ضد مجموعة NSO: قدمت شركة آبل طلبًا لرفض الدعوى “طوعًا” التي رفعتها ضد شركة NSO Group الإسرائيلية لبرامج التجسس التجارية، مشيرةً إلى مشهد المخاطر المتغير الذي قد يؤدي إلى الكشف عن معلومات “استخباراتية للتهديد” الهامة. تم رفع الدعوى في نوفمبر 2021.

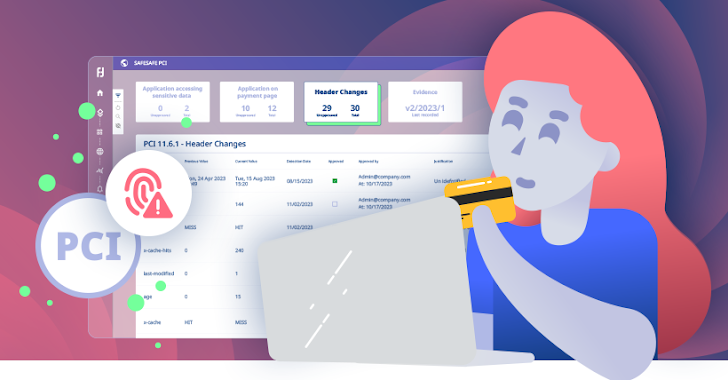

- تستغل هجمات التصيد رؤوس HTTP: هناك موجة جديدة من هجمات التصيد الاحتيالي تسيء استخدام إدخالات التحديث في رؤوس HTTP لتقديم صفحات تسجيل دخول بريد إلكتروني مخادعة مصممة لجمع بيانات اعتماد المستخدمين. تشمل أهداف الحملات كيانات في كوريا الجنوبية والولايات المتحدة

📰 حول العالم السيبراني

- ساندفاين تترك 56 دولة “غير ديمقراطية”: Sandvine، الشركة التي تقف وراء الصناديق المتوسطة التي تحتوي على سهلت وقالت الشركة، التي قدمت برامج تجسس تجارية كجزء من هجمات شديدة الاستهداف، إنها خرجت من 32 دولة وهي بصدد وقف عملياتها في 24 دولة أخرى، مشيرة إلى التهديدات المتزايدة للحقوق الرقمية. وفي وقت سابق من شهر فبراير/شباط الماضي، تمت إضافة الشركة إلى قائمة الكيانات الأمريكية. “إن إساءة استخدام تقنية التفتيش العميق للحزم هي مشكلة دولية تهدد الانتخابات الحرة والنزيهة وحقوق الإنسان الأساسية والحريات الرقمية الأخرى التي نعتقد أنها غير قابلة للتصرف”. قال. ولم تكشف عن قائمة الدول التي تخرج منها كجزء من الإصلاح الشامل.

- الحصول على نطاق .mobi مقابل 20 دولارًا: باحثون من مختبرات watchTowr قضى 20 دولارًا فقط للحصول على نطاق خادم WHOIS القديم المرتبط بنطاق المستوى الأعلى .mobi (TLD) وإعداد خادم WHOIS على هذا النطاق. وأدى ذلك إلى اكتشاف أن أكثر من 135000 نظام فريد لا يزال يستعلم عن خادم WHOIS القديم على مدار فترة خمسة أيام تنتهي في 4 سبتمبر 2024، بما في ذلك أدوات الأمن السيبراني وخوادم البريد للكيانات الحكومية والعسكرية والجامعية. البحث أيضا أظهر أن عملية TLS/SSL لنطاق .mobi TLD بأكمله قد تم تقويضها حيث تبين أن العديد من المراجع المصدقة (CAs) لا تزال تستخدم خادم WHOIS “المحتال” “لتحديد مالكي النطاق والمكان الذي يجب إرسال تفاصيل التحقق منه. ” جوجل منذ ذلك الحين مُسَمًّى لوقف استخدام بيانات WHOIS لعمليات التحقق من نطاق TLS.

- التكوينات الخاطئة لـ ServiceNow تتسرب إلى البيانات الحساسة: تكشف آلاف الشركات عن غير قصد أسرارًا من مقالات قاعدة المعرفة الداخلية (KB) الخاصة بها عبر تكوينات ServiceNow الخاطئة. AppOmni المنسوب المشكلة تتعلق بـ “التكوينات القديمة وعناصر التحكم في الوصول التي تم تكوينها بشكل خاطئ في قاعدة المعارف”، مما يشير على الأرجح إلى “سوء فهم منهجي لعناصر التحكم في الوصول إلى قاعدة المعارف أو ربما النسخ المتماثل غير المقصود لعناصر التحكم الضعيفة في مثيل واحد على الأقل إلى آخر من خلال الاستنساخ.” ServiceNow لديها نشرت إرشادات حول كيفية تكوين مثيلاتها لمنع الوصول غير المصادق إلى مقالات قاعدة المعارف.

- تم إصلاح خطأ الذكاء الاصطناعي في مستند Google Cloud: الحديث عن التكوينات الخاطئة، والباحثين وجد أن الإعدادات المفرطة في التساهل في خدمة Document AI في Google Cloud يمكن الاستفادة منها من قبل جهات التهديد لاختراق مجموعات التخزين السحابي وسرقة المعلومات الحساسة. وصفت Vectra AI الثغرة الأمنية بأنها مثال على إساءة استخدام الوصول المتعدي.

- تخطط Microsoft لإنهاء الوصول إلى Kernel لبرنامج EDR: في أعقاب التداعيات الهائلة الناجمة عن حادث تحديث CrowdStrike في يوليو 2024، سلطت Microsoft الضوء على “الوضع الأمني المحسّن والافتراضيات الأمنية” لنظام التشغيل Windows 11 والذي يسمح بمزيد من إمكانات الأمان لصانعي برامج الأمان خارج العالم. الوصول إلى وضع النواة. وقالت أيضًا إنها ستتعاون مع شركاء النظام البيئي لتحقيق “موثوقية معززة دون التضحية بالأمن”.

🔥 موارد ورؤى الأمن السيبراني

— الندوات عبر الإنترنت القادمة

- الثقة المعدومة: درع مكافحة برامج الفدية: انضم إلى ندوتنا التالية عبر الويب مع Emily Laufer من Zscaler للتعمق في تقرير Ransomware لعام 2024، والكشف عن أحدث الاتجاهات والتهديدات الناشئة واستراتيجيات الثقة المعدومة التي يمكنها حماية مؤسستك. لا تصبح إحصائية أخرى – سجل الآن وقاوم!

- إعادة تشغيل SIEM: من التحميل الزائد إلى الإشراف: الغرق في البيانات؟ يجب أن يكون SIEM الخاص بك منقذًا للحياة، وليس صداعًا آخر. انضم إلينا لاكتشاف الأخطاء التي حدثت في نظام SIEM القديم، وكيف يمكن للنهج الحديث تبسيط الأمان دون التضحية بالأداء. سوف نتعمق في أصول SIEM وتحدياتها الحالية وحلولنا الموجهة من المجتمع لتجاوز الضوضاء وتعزيز أمانك. سجل الآن للحصول على تجربة جديدة في SIEM!

— اسأل الخبير

- س: كيف تختلف الثقة المعدومة بشكل أساسي عن الدفاع المحيطي التقليدي، وما هي التحديات والمزايا الرئيسية عند نقل مؤسسة من نموذج الدفاع المحيطي إلى بنية الثقة المعدومة؟

- ج: الثقة المعدومة والدفاع المحيطي هما طريقتان لحماية أنظمة الكمبيوتر. يشبه نظام Zero Trust وجود أقفال متعددة على أبوابك والتحقق من بطاقات الهوية في كل غرفة، مما يعني أنه لا يثق بأحد ويتحقق باستمرار من كل شخص وكل شيء يحاول الوصول إلى أي شيء. إنه أمر رائع لإيقاف المتسللين، حتى لو تمكنوا من التسلل، ويعمل بشكل جيد عندما يعمل الأشخاص من أماكن مختلفة أو يستخدمون الخدمات السحابية. يشبه الدفاع المحيطي وجود جدار قوي حول قلعتك، مع التركيز على إبعاد الأشرار. ولكن، إذا اخترق شخص ما، فسيكون من السهل عليه الوصول إلى كل شيء بالداخل. يواجه هذا النهج القديم تهديدات اليوم ومواقف العمل عن بعد. يشبه التحول إلى Zero Trust ترقية نظام الأمان الخاص بك، ولكنه يستغرق وقتًا ومالًا. إنه يستحق ذلك لأنه يوفر حماية أفضل بكثير. تذكر أن الأمر ليس مجرد شيء واحد، بل هو طريقة جديدة تمامًا للتفكير في الأمان، ويمكنك البدء صغيرًا والتراكم بمرور الوقت. أيضًا، لا تتخلص من الجدار تمامًا، فهو لا يزال مفيدًا للحماية الأساسية.

— مصطلحات الأمن السيبراني المغفل

- البرامج الضارة متعددة الأشكال: تخيل فيروسًا متسترًا يستمر في تغيير تمويهه (توقيعه) لخداع برنامج مكافحة الفيروسات لديك. إنها مثل الحرباء، مما يجعل من الصعب الإمساك بها.

- البرامج الضارة المتحولة: هذا أصعب! إنه مثل المتحول، ليس فقط تغيير الملابس، ولكن تحويل جسمه بالكامل. فهو يعيد كتابة التعليمات البرمجية الخاصة به في كل مرة يصاب فيها، مما يجعل من المستحيل تقريبًا على برامج مكافحة الفيروسات التعرف عليها.

— نصيحة الأسبوع

متاهة “فكر قبل أن تنقر”: انتقل عبر سلسلة من نقاط القرار استنادًا إلى سيناريوهات العالم الحقيقي، واختر الخيار الأكثر أمانًا لتجنب مصائد التصيد الاحتيالي والتهديدات الأخرى عبر الإنترنت.

خاتمة

“الخطأ هو إنساني، أما العفو فهو إلهي.” – ألكسندر بوب. ولكن في عالم الأمن السيبراني، قد يكون التسامح مكلفًا. دعونا نتعلم من هذه الأخطاء، ونعزز دفاعاتنا، ونجعل العالم الرقمي مكانًا أكثر أمانًا للجميع.

(علامات للترجمة)أخبار الأمن السيبراني