باستخدام برنامج يسمى نطاق نسج، والتي يتم استخدامها كأداة تصور ومراقبة لخدمات Docker و Kubernetes ، لم يعرّف ممثل Teamtnt That فقط البيئة السحابية لضحاياهم ، ولكن أيضًا تم تنفيذه أوامر النظام دون الحاجة إلى نشر رمز ضار على الخادم…

أدوات

الحادثة تحمل أيضًا أوجه تشابه باهتة سماسرة الظل"تسرب من أدوات القرصنة الهجومية التي تستخدمها وكالة الأمن القومي الأمريكية في عام 2016 ، والتي تضمنت أيضًا استغلال EternalBlue يوم الصفر الذي تم سلاحه لاحقًا لتوزيع Wannacry Ransomware

في 5 أبريل 2023 ، مكتب التحقيقات الفيدرالي والشرطة الوطنية الهولندية أعلنت عملية إزالة سوق سفر التكوين، واحدة من أكبر أسواق الويب المظلمة.أدت العملية ، التي يطلق عليها اسم "عملية ملفات تعريف الارتباط" ، إلى اعتقال 119 شخصًا وتوزع أكثر…

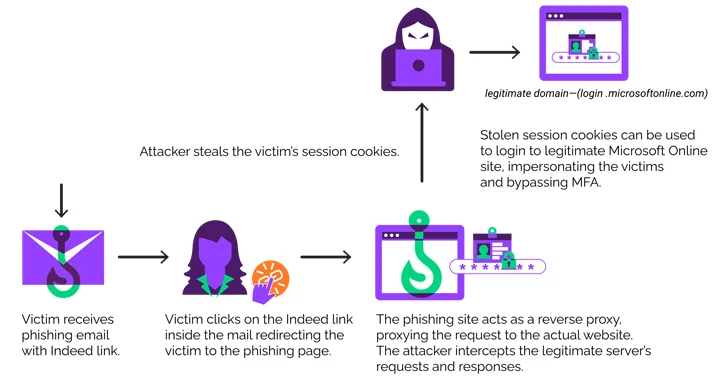

يعمل EvilProxy، الذي تم توثيقه لأول مرة بواسطة Resecurity في سبتمبر 2022، بمثابة وكيل عكسي تم إعداده بين الهدف وصفحة تسجيل الدخول الشرعية لاعتراض بيانات الاعتماد ورموز المصادقة الثنائية (2FA) وملفات تعريف الارتباط للجلسة لاختطاف الحسابات محل الاهتمام

تم الكشف عن ثغرة أمنية خطيرة في مجموعة أدوات حاوية NVIDIA

ادوات مزيفة على PyPI تستهدف مطوري العملات المشفرة بسرقة مفاتيح المحفظة وبيانات المستخدم الحساسة

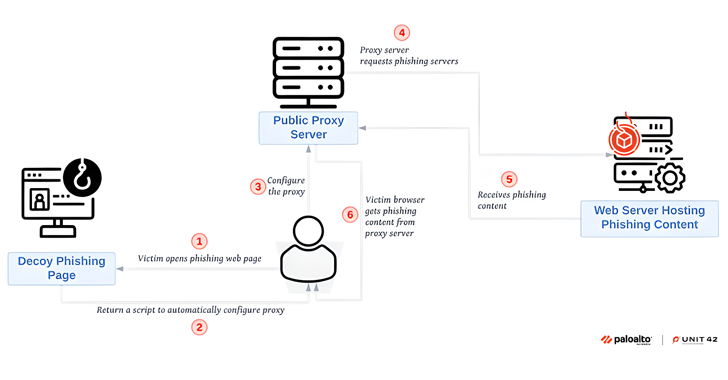

الخيار الآخر لمجرمي الإنترنت هو تنزيل قوالب صفحات التصيد في وضع عدم الاتصال كملفات HTML واستضافتها على خوادمهم الخاصة.

يعد التحليل الديناميكي للبرامج الضارة جزءًا أساسيًا من أي تحقيق في التهديدات. وهو يتضمن تنفيذ عينة من برنامج ضار في البيئة المعزولة